Ken je Moves al? De app voor iOS en Android houdt bij waar je gaat en staat, of het nu te voet, per fiets of met het openbaar vervoer is. Sinds ik Moves een jaar geleden installeerde heb ik de app dagelijks gebruikt. Totdat ik me realiseerde: Moves weet exact op welke plekken ik allemaal ben geweest afgelopen jaar. Kan dat eigenlijk kwaad?

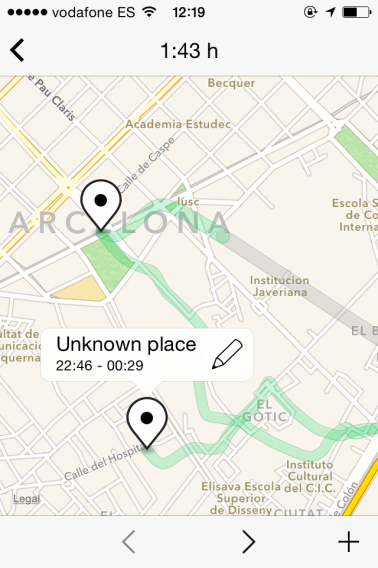

De groene lijn toont mijn wandeltocht, de grijze lijn toont mijn reis met het OV.

De groene lijn toont mijn wandeltocht, de grijze lijn toont mijn reis met het OV.

Waar wearables (denk aan smartwatches en Google Glass) en fitness-apps steeds meer onderdeel van ons dagelijks leven worden, wringt ook locatietracking zich binnen in onze standaarduitrusting. Niet geheel toevallig ging het NSA-schandaal van vorig jaar gedeeltelijk over het nalopen van online en mobiele activiteiten. Locatie- en fitness-apps doen eigenlijk hetzelfde, maar dan van jouw offline activiteiten met jouw bewuste toestemming.

Op dit moment is het logisch om aan te nemen dat geen enkel stukje persoonlijke data op jouw mobiele telefoon immuun is voor pottenkijkers van buitenaf. Hierdoor begon ik me af te vragen of het tracken van mijn reizen – hoe triviaal ook – iets is om me zorgen over te maken. Wegen de potentiële risico’s van apps die jouw offline activiteiten bijhouden op tegen de voordelen? Ik besloot nog eens een blik te werpen op Moves.

Elke stap registreren

Moves is een zogeheten ‘activity tracker’ en doet zijn werk stilletjes op de achtergrond. Het gebruikt de technologie in je smartphone om te berekenen hoeveel afstand je per dag aflegt en hoeveel calorieën je verbrandt. Uiteindelijk stelt Moves een compleet reisverslag voor je samen. Daar beginnen mijn twijfels.

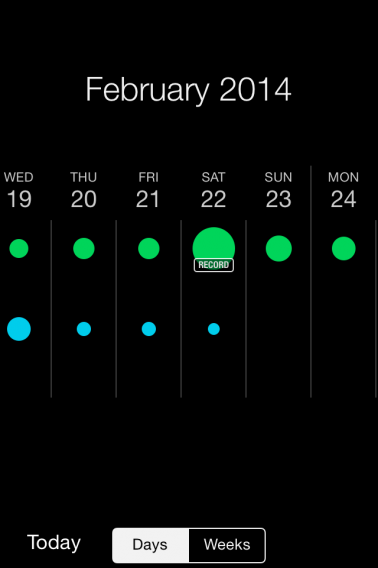

Tik op de groene knop en Moves geeft je meer informatie.

Tik op de groene knop en Moves geeft je meer informatie.

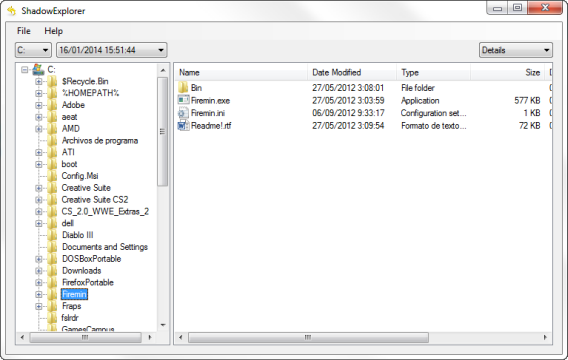

De routes die ik dagelijks afleg worden getekend op een interactieve kaart en vervolgens opgeslagen op de servers van Moves. Van de rit die het kost om naar mijn werk te komen tot de kroeg waar ik vervolgens een biertje drink en de weg naar huis; Moves registreert alles. De app geeft me de optie om frequent bezochte plekken te markeren, al is zo’n label eigenlijk niet eens nodig: een blik op mijn reisgeschiedenis is genoeg om te zien waar ik woon en werk.

Tik op een dag en je ziet een samenvatting van je activiteiten.

Tik op een dag en je ziet een samenvatting van je activiteiten.

Omdat de app een hoop data verzamelt, moeten die gegevens ergens opgeslagen worden. De grote vraag: waar gebeurt dat en hoe wordt die data beheerd?

Privacybeleid en de openbaarheid van je data

Na een blik op het privacybeleid sprak ik met Sampo Karjalainen, CEO van het bedrijf achter Moves, over wat er met mijn persoonlijke data gebeurt.

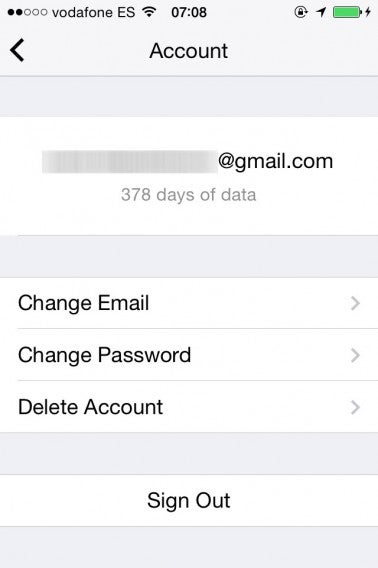

Moves’ privacybeleid stelt dat de app persoonlijke gegevens upload van je smartphone naar de servers, via een beveiligde verbinding. De app wijst een ID toe aan jouw telefoon of herkent je aan je e-mailadres, en verzamelt vervolgens al je gegevens onder die noemer.

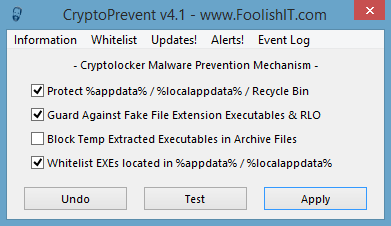

De app versleutelt deze data en verstuurt deze naar de server. Moves geeft daarbij aan niet jouw gegevens te delen met derden zonder jouw toestemming. Hoewel Moves dus moeite doet om jouw data te beschermen, zijn je gegevens nooit honderd procent veilig.

Mijn mailadres is gelinkt aan mijn Moves-account.

Volgens Karjalainen gebruikt Moves mijn persoonlijke data alleen om de app te verbeteren: “We hebben onze eigen algoritmes ontwikkeld waarmee de app accuraat jouw activiteiten trackt, en gebruiken die data om deze algoritmes te verbeteren en de app nog accurater te maken.”

Karjalainen zegt zich bewust te zijn van de gevoeligheid van de gegevens die Moves verzamelt en geeft aan ‘elke mogelijke voorzorgsmaatregel’ te nemen om die data te beveiligen.

Een andere activity tracker, Human, neemt privacy al even serieus. CEO Renato Valdés Olmos vertelt me dat zijn bedrijf een ethisch privacybeleid hanteert en zich ook zeer bewust is van hoe gevoelig de gegevens zijn die de gebruikers via de app delen.

Human gaat echter nog een stap verder dan Moves en geeft de app-gebruiker controle over zijn eigen privacy: “Wij vinden dat gebruikers zelf de controle moeten hebben over hun data, dus maken we alle gegevens anoniem in ons systeem. Er is geen enkele manier waarop die data verbonden kan worden aan individuele gebruikers, tenzij de gebruiker zélf de data opvraagt.”

Net als bij Moves, gebruikt Human de verzamelde locatiegegevens om de app zelf te verbeteren.

Minder gevaarlijk dan het tracken van je online activiteit

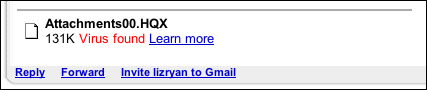

Het lijkt alsof mensen (zoals ik) minder bezorgd zijn om het tracken van hun offline activiteiten dan om hun online gedrag. Waarom? Wellicht heeft het te maken met hoeveel persoonlijke informatie mensen delen op het internet; meer dan wat men af kan lezen van een simpele geolocatie. Karjalainen is het daarmee eens: “Volgens mij is er meer risico wanneer je een dienst als Gmail gebruikt, waar je echt persoonlijke en privé informatie kunt vinden.”

Kijk maar naar Moves: de enige info die je deelt is je locatie en, als je wilt, je e-mailadres. Je deelt geen demografische informatie, bankgegevens of privéberichten.

Toch zijn er risico’s bij het delen van elke vorm van informatie via online kanalen, want, zoals ik eerder al aangaf, alle data is uiteindelijk te kraken door pottenkijkers. En waarom zou een app als Moves die dans ontspringen? Je geo-locatie is juist de informatie die een overheid interessant zou vinden.

Je data is, zoals Olmos aangeeft, zo veilig als het bedrijf die het beheert. Apps als Moves en Human nemen privacy serieus, zodat gebruikers in ieder geval minder hoeven te vrezen.

Uiteindelijk komt het allemaal neer op de actieve keuze om informatie te delen. Karjalainen: “Het is een persoonlijke keuze van mensen om deze apps te gebruiken.” Je wordt niet getracked als je ook niet een app daarvoor gebruikt. Ben je bang dat je data onveilig is, dan heb je altijd de optie om te stoppen met Moves, of het überhaupt niet te gebruiken. Een kanttekening is wel dat de NSA uiteraard niet per se zulke apps nodig heeft om jou te volgen.

Meer waarde dan risico

Ik wil graag zien waar ik ga en sta, en hoeveel ik heb gelopen, vooral wanneer ik op reis ben. In mijn ogen is het gevaar groter dat iemand mijn smartphone steelt dan dat een overheid mij volgt. In het eerste geval is Moves overigens bereid te helpen: het bedrijf werkte eenmaal samen met de autoriteiten om een gestolen telefoon te achterhalen. Zonder succes overigens.

In het kort: voor mij weegt de angst voor inbreuk op mijn privacy niet op tegen de voordelen van Moves.

Mijn record: 21,2km wandelen in Budapest (Hongarije).

Mijn record: 21,2km wandelen in Budapest (Hongarije).

Kijken we naar apps als Moves en Human, dan heeft tracking op basis van geo-locatie een toegevoegde waarde. Karjalainen zegt dat hij graag informatie deelt om die waarde te benutten, omdat die waarde groter is dan de risico’s. En zoals hij zelf zegt: “Deze tracking-functies zitten ingebakken op je iOS- en Android-apparaten. Moves maakt er slechts gebruik van om mensen van dienst te zijn.”

Als fitness-apps meer geïntegreerd worden met persoonlijke informatie, dan komt een flinke dosis gezond verstand altijd goed van pas. Nu steeds meer tracking-apps de markt overstromen is het interessant om de daaraan verbonden ontwikkeling van privacyhandhaving te volgen.

Lees ook: