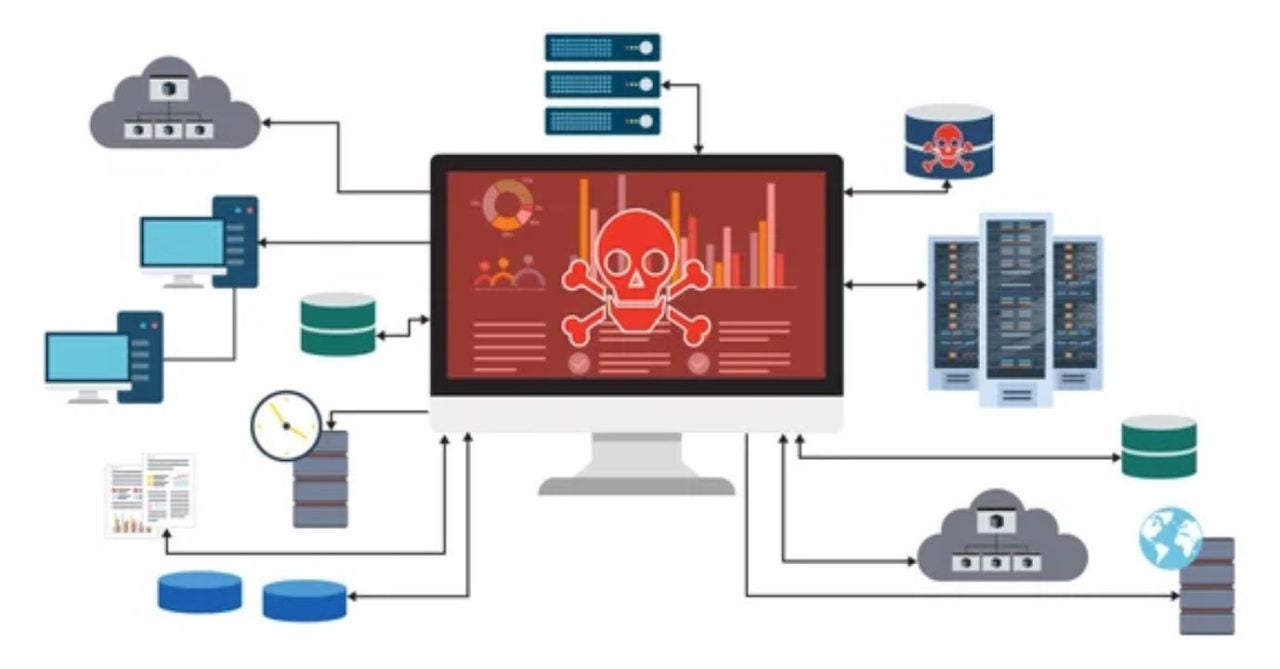

Récemment, on a observé une augmentation des activités de groupes d’individus qui utilisent des stratégies malveillantes pour compromettre la sécurité des systèmes informatiques des utilisateurs. Ces acteurs de menaces emploient diverses tactiques pour tromper les gens, ce qui a conduit à une augmentation significative de l’installation d’outils d’accès à distance sans autorisation. Ces outils, bien qu’ils soient conçus pour faciliter le contrôle et la gestion des systèmes à distance, peuvent être utilisés de manière malveillante par les attaquants pour accéder à des informations sensibles ou prendre le contrôle des dispositifs.

Le danger de travailler depuis chez soi

Les méthodes les plus courantes pour attirer les utilisateurs vers l’installation de logiciels RMM incluent le phishing et l’apparition d’offres trompeuses. Certains cybercriminels utilisent des e-mails qui semblent être des communications officielles d’entreprises reconnues, tandis que d’autres peuvent créer des annonces promettant des solutions gratuites ou des réductions significatives sur des produits technologiques. Ces tactiques cherchent à exploiter la curiosité ou le besoin de l’utilisateur, le conduisant à exécuter des programmes qui compromettent sa sécurité.

De plus, il est important de souligner que la prolifération de ces méthodes a également été favorisée par la dépendance croissante des utilisateurs aux technologies numériques pendant la pandémie. Avec de plus en plus de personnes travaillant depuis chez elles, beaucoup ignorent les dangers associés aux logiciels permettant l’accès à distance. L’installation involontaire de ces outils peut entraîner de graves intrusions, compromettant à la fois des données personnelles et des informations d’entreprise.

Les experts en cybersécurité avertissent qu’il est toujours recommandé de vérifier l’authenticité de tout logiciel que l’on souhaite installer et de se méfier des propositions qui semblent trop belles pour être vraies. La prévention devient la première ligne de défense contre ces menaces émergentes qui, malheureusement, continuent d’augmenter.