Dans l’évolution continue de la cybersécurité, les passkeys émergent comme une solution pratique pour accéder aux comptes sans avoir besoin de mots de passe traditionnels. Ce système utilise la cryptographie pour authentifier l’utilisateur, permettant le déverrouillage via des méthodes biométriques telles que l’empreinte digitale ou la reconnaissance faciale, ainsi que des codes PIN. Ainsi, l’un des plus grands inconvénients de la vie numérique actuelle est éliminé : la nécessité de se souvenir de multiples mots de passe.

Le changement arrive

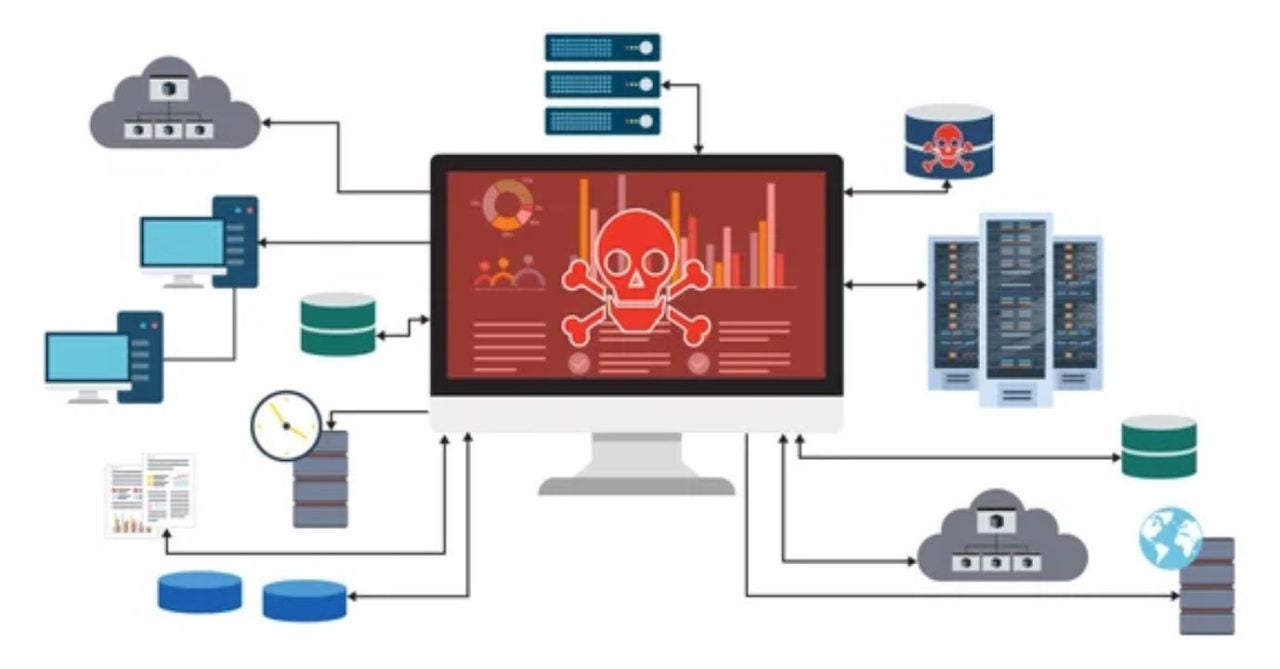

Un des principaux avantages des passkeys est leur résistance au phishing. Contrairement aux mots de passe qui peuvent être volés via des sites web frauduleux, les passkeys ne permettent pas ce type d’attaque, ce qui augmente considérablement la sécurité lors de la connexion. Des entreprises technologiques de premier plan comme Apple, Google et Microsoft soutiennent cette nouvelle norme, qui se présente comme une philosophie collective plutôt que comme un simple produit commercial.

En plus d’améliorer la sécurité, les passkeys promettent de faciliter l’expérience des utilisateurs en éliminant des étapes supplémentaires, comme la vérification par SMS ou les codes difficiles à retenir. Cependant, des préoccupations persistent concernant la perte de dispositifs, bien qu’il ait été établi que la récupération des passkeys peut être liée à la synchronisation dans le cloud ou entre dispositifs.

Malgré ses avantages, l’adoption généralisée des passkeys rencontre des obstacles. Tous les utilisateurs ne sont pas prêts pour cette transition, en particulier sur les plateformes qui continuent d’utiliser des mots de passe traditionnels ou qui fonctionnent avec des systèmes hybrides. Cela est particulièrement pertinent dans des environnements partagés, comme les appareils familiaux ou professionnels, où gérer l’accès de manière sécurisée reste un défi.

D’un point de vue commercial, les passkeys sont attrayants en raison de leur capacité à réduire le vol de comptes et les problèmes liés aux mots de passe oubliés. À mesure que de plus en plus d’organisations adoptent cette technologie, nous pourrions être à l’aube de la fin des mots de passe tels que nous les connaissons. Maintenir une méthode de sauvegarde sensée sera essentiel dans ce nouveau paysage de sécurité numérique.