- Les virus et antivirus se livrent une lutte acharnée dans nos PC et smartphones connectées. Qu’en sera-t-il dans l’avenir? Comme allons-nous nous prémunir des attaques et protéger nos données et notre vie privée?

Les virus informatiques du futur analyseront vos profils sociaux pour vous faire du chantage. Ils vous voleront votre voiture à distance, et pousseront votre imprimante 3D à générer du spam pendant votre sommeil. Dans certains cas, ils pourront même vous enfermer dans votre propre maison.

Ceci n’est pas le résumé d’un mauvais film d’anticipation, mais une reconstruction de ce que ce pourrait être le futur du “malware”, créée à partir des prédictions des experts en sécurité informatique du monde entier. Beaucoup de ces prédictions se sont déjà matérialisées.

Ne vous inquiétez pas. Heureusement, toutes ces menaces peuvent être évitées. Cependant elles obligent l’utilisateur, le maillon faible dans la chaîne de sécurité, à prendre plus de précautions en se connectant à internet avec ses différents appareils, que ce soit sa liseuse électronique ou sa cafetière.

Le virus du futur: Maître chanteur et preneur d’otages

Le virus qui se propage sans motif est passé de mode. Les créateurs de malware se sont professionnalisés depuis longtemps. Aujourd’hui, ils attaquent votre fortune et votre réputation, ils participent à des guerres digitales, et vous inondent de publicités non désirées.

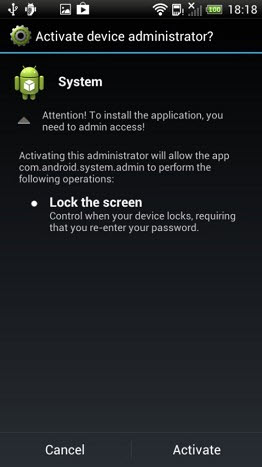

Le ransomware, ou malware séquestreur, est un exemple de cette tendance qui consiste à transposer les comportements criminels du monde réel au monde digital. Les virus comme celui de la police séquestrent votre matériel et demandent une somme d’argent pour le “libérer”.

Reveton a été l’un des virus les plus dangereux de 2012

La montée des réseaux sociaux et l’importance qu’a pris notre identité virtuelle font que de plus en plus d’attaques sont dirigées vers cette facette de notre vie. Notre réputation et notre identité virtuelle sont menacées.

Une “cyber-torture” de PC et de téléphone intelligents (image de Kaspersky)

Ils vous feront du chantage avec les photos et les données extraites de vos comptes peu protégés. Pendant ce temps, l’accès à vos appareils sera bloqué. Pour vous effrayer davantage, le virus personnalisera ses messages avec des données GPS.

“Ils ont les photos de mon portable… Je fais quoi maintenant?””

Et si on refuse de payer? Alors le virus éliminera les archives une à une, ou les laissera chiffrées avec une clé secrète de façon à ce qu’elles restent récupérables. Un exemple est TDDS, un virus séquestreur qui chiffrait les archives confisquées.

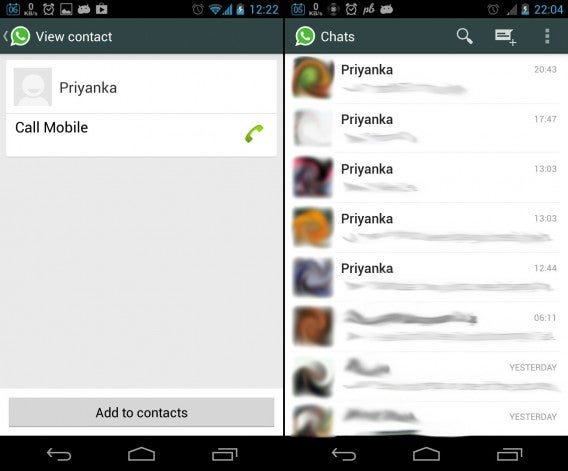

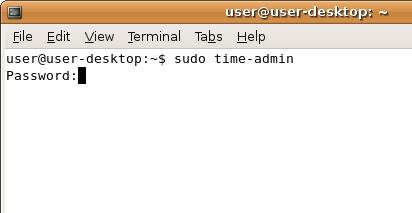

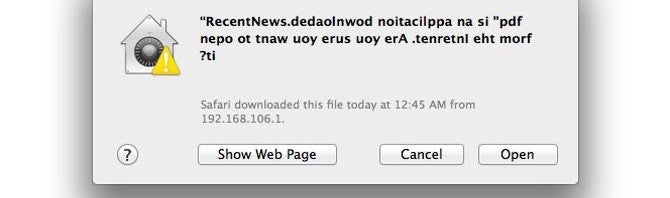

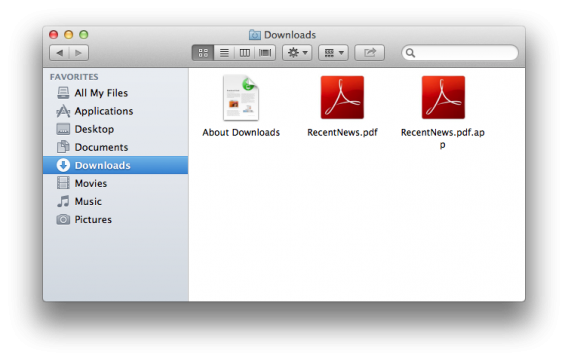

Un virus déguisé en application légitime

Les antivirus ne sont plus efficaces face au nouveau malware car il s’agit d’applications que nous acceptons de bon gré, ou que l’on trouve sur les plateformes officielles de téléchargement. Elles représentent le nouveau « fakeware ».

On dirait des applications authentiques? Erreur!

Certaines applications sous Android, parfaitement inoffensives d’un point de vue technique, dupent l’utilisateur et lui font envoyer des SMS coûteux ou télécharger de la publicité agressive. Ces pratiques ne sont pas toujours bloquées par les plates-formes comme Google Play par exemple.

Les notifications avec étoiles: Le spam le plus agressif sur Android

La situation empire quand les applications viennent des marchés officiels, d’où elles peuvent accéder à littéralement tout. L’entrée du malware devient d’autant plus facile quand les utilisateurs “rootent” ou “jailbreakent” leurs terminaux.

Dans d’autres occasions, les virus profitent des vulnérabilités des navigateurs et plugins comme Java pour s’infiltrer dans notre PC alors que nous naviguons tranquillement. Une fois qu’ils passent les barrières, aucun antivirus ne peut les bloquer.

Enrôlés dans la cyber-guerre mondiale contre notre gré

Les gouvernements et les organisations terroristes ont transformé la toile en un champ de bataille. Des cas comme le cheval de Troie Shamoon,qui a réussi à désactiver le réseau informatique d’une compagnie pétrolière d’Arabie Saoudite, en est un bon exemple.

Certains conflits sont exclusivement « électroniques » (via The Diplomat)

Beaucoup de ces attaques se servent des ordinateurs infectés par les chevaux de Trois comme de « soldats ». Le PC qui fait partie d’un « botnet » reçoit des ordres à distance et participe à des attaques massives contre certains sites web sans que l’utilisateur s’en rende compte.

Ceci dit, la participation à ces guerres peut aussi être volontaire, comme c’est le cas pour SETI@Home: Un économiseur d’écran qui envoie les ressources du dispositif attaquer des cibles virtuelles. Dans ce cas, les gouvernements n’hésitent pas à intervenir, en espionnant les citoyens par exemple..

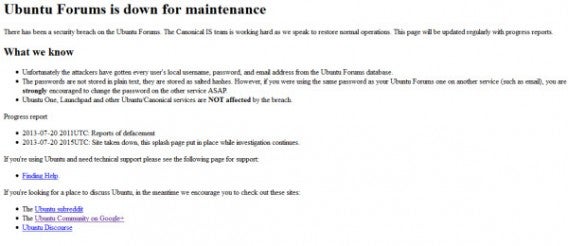

Les services qui plantent ou leur manque de sécurité génèrent des cyber-exodes massifs (source)

Nous assisterons bientôt à la première guerre causée par une cyber-attaque, et nous en serons les premières victimes directes : avec des chevaux de Troie comme Stuxnet, capables de stopper des centrales nucléaires, les tensions générées seront excessives.

Les jours de vos mots de passe sécurisés sont comptés

Les mots de passe seront bientôt dépassés en tant que système de sécurité. La variété des services que nous utilisons, ajoutée à la difficulté de se rappeler les codes et la maigre diffusion des gestionnaires de mots de passe, favoriseront les erreurs.

Cloudsweeper vous dit combien vaut votre compte email sur le marché illégal

Nous avons besoin d’autre chose, et cette autre chose existe : l’authentification multi-facteurs. Les pages comme Google et Twitter comptent déjà deux étapes de vérification, de votre identité, un mot de passe ainsi qu’un code chiffré envoyé sur le téléphone mobile. Mais même cela pourrait être insuffisant.

Facteurs d’authentification : quelque chose que vous avez, qui existe et que vous connaissez (source)

Dans un futur proche, il est probable que les principaux services en ligne commencent à offrir plus de facteurs d’authentification, comme les facteurs biométriques. La question est de savoir s’il sera pratique de s’identifier en utilisant trois méthodes différentes..

Aucun dispositif ne sera en sécurité

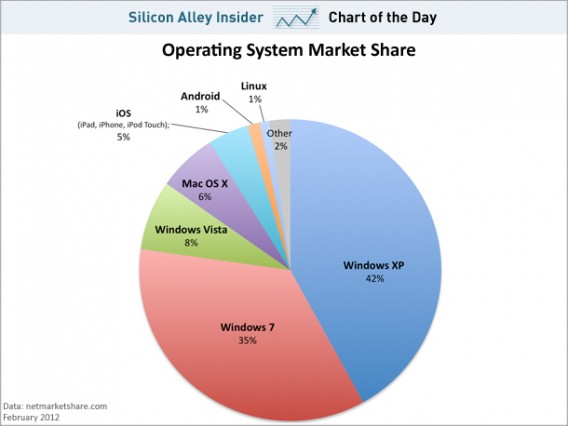

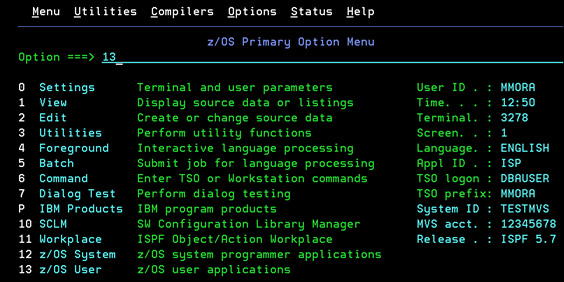

Le PC n’est plus la cible principal, pour la simple raison que ce n’est plus le dispositif le plus répandu. En ce moment, il se vend plus de téléphones et de tablettes que d’ordinateurs personnels et les systèmes comme Android se rapprochent de Windows en quantité d’utilisateurs.

Tous ces dispositifs auront bientôt leur propre adresse réseau, IPv6, et contiennent une quantité encore plus grande de données personnelles, incluant des mots de passe, des numéros de comptes bancaires, etc. Vous voyez maintenant où se trouve le danger ?

Les voitures modernes peuvent se faire hacker (image de Popular Mechanics)

Mais pourquoi se limiter à un téléphone mobile ? D’autres dispositifs sont également devenus intelligents : Des maisons, téléviseurs voitures, appareils électroménagers, horloges et même des fusils de précision. Imaginez ce qu’un cheval de Troie pourrait faire à un pacemaker!

Une imprimante 3D peut être la porte d’entrée d’un virus vers le monde réel (source)

Beaucoup d’appareils disposent de systèmes d’exploitation qui se révèlent impuissants face au malware. Les dispositifs peuvent se connecter à internet en utilisant les mêmes normes et en exécutant les mêmes applications, seront vulnérables aux mêmes virus..

L’antivirus du futur ressemblera à… un virus

Ne comptez pas sur un Avast! parlant d’une voix mélodieuse ou sur un antivirus du Cloud pour vous sauver contre toutes ces menaces avec leurs faibles seuils de protection. C’est très possible que les antivirus du futur ressemblent plus à des petits programmes invisibles.

Ang Cui, créateur du symbiote, antivirus intégré universel (source)

Ang Cui, un ingénieur qui a créé le symbiote, un fragment de code qui, intégré dans un dispositif, est capable de détecter les changements suspects dans le code exécutable. Le symbiote :

- fonctionne dans n’importe quel environnement, sans avoir besoin d’importer le système d’exploitation ;

- peut se cacher au sein de n’importe quel code exécutable ;

- peut être « injecté » dans n’importe quel dispositif ;

- est auto-suffisant, furtif, et s’auto-défend ;

- ne consomme pas les ressources du système qu’il protège.

En résumé, le symbiote est une espèce d’antivirus intégré, un anticorps invisible . Il est capable d’affronter n’importe quel type de menace. Sans signature. Sans actualisation. C’est une sécurité mise en place pour les machines, sans l’intermédiaire du facteur humain.

Vous cliquerez sur « je déteste » en voyant un virus

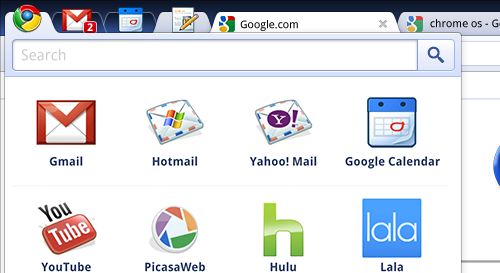

Cependant l’existence de ces nouveaux antivirus-anticorps ne veut pas dire que les antivirus traditionnels disparaîtront. Ils changeront de cible, et deviendront aussi indépendants du système d’exploitation… et plus sociables.

Un antivirus sociable n’est pas un antivirus avec un compte Facebook! Un antivirus sociable ressemble plutôt à un réseau social, une plate-forme sur laquelle les personnes peuvent gagner des points en évaluant la réputation des applications et des messages.

Le système d’évaluation de Web of Trust, un service de sécurité web

Ceci arrive, en partie, avec des services comme WOT, qui basent leurs notations de sécurité sur ce que leur fournit la communauté d’utilisateurs, ou un antivirus avec protection dans le Cloud.Le problème est qu’il reste un système fermé, souvent sans incitations pour l’utilisateur.

Vous souhaitez jouer au jeu de la sécurité ?

La motivation parfaite pour la cyber-sécurité du futur viendra pourquoi pas de la gamification : en transformant la détection en un jeu où l’on gagne des récompenses, la sécurité deviendra une part intégrale de notre vie en tant qu’activité ludique.

De même que dans d’autres aspects de notre vie, comme l’éducation et la santé, on peut utiliser les jeux comme moyen d’augmenter nos connaissances dans le cadre de la sécurité informatique, et de ce fait, augmenter l’efficacité pour arrêter de nouvelles menaces.

Peut-être que les antivirus de demain ressembleront à ça… qui sait ? (source)

Pourquoi s’éduquer sur la sécurité ? Parce qu’on ne peut pas faire confiance aux moyens de sécurité passifs. Ils ne sont pas suffisants. Si je vous dis que pour vivre en sécurité, il suffit que votre maison ait quatre murs, vous vous moquerez, pas vrai ?

Au lieu des médailles de FourSquare, des médailles de … Avast ?

Avec la sécurité informatique, c’est la même chose : Avoir un antivirus n’est pas suffisant. Il faut penser à ce qui peut représenter une cible, et vivre en conséquence. C’est soit ça, soit vivre sans connection. sans connection

Et vous, comment voyez-vous les antivirus du futur?

À lire aussi:

- Alternatives à Google : 5 moteurs de recherche anonymes et sécurisés

- Surveillance d’Internet: 10 solutions pour protéger sa vie privée sur le web

- Nos dernières informations sur l’affaire PRISM

- DuckDuckGo et Startpage : les moteurs de recherche anti-Google

- Confidentialité: Gmail et Yahoo! peuvent-ils lire vos emails?

Article original écrit par Fabrizio Ferri-Benedetti – Softonic.com. Adapté de l’espagnol.

Le score de sécurité

Le score de sécurité

riyanka est un virus spécialement conçu pour

riyanka est un virus spécialement conçu pour