Comment sécuriser vos données qui transitent par le web? Voici 10 logiciels ou applications pour mieux vous protéger alors que le bilan 2014 de la sécurité informatique montre qu’Internet et les services des plus grands acteurs du secteur semblent très perméables.

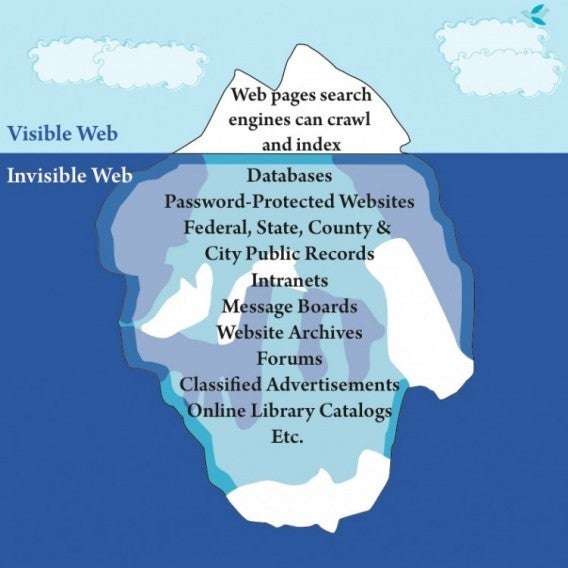

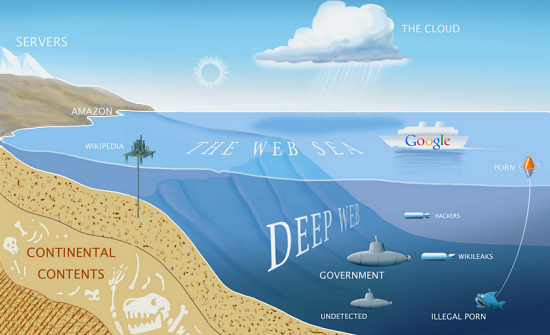

Tout ce qui passe par Internet peut être intercepté, écouté et stocké ailleurs. Les emails que vous envoyez, les dossiers que vous partagez, les photos que vous publiez en ligne….

Et par qui? Si on ne va pas non plus tomber dans la paranoïa totale, beaucoup de monde peut y arriver: gouvernement, espion, mafia, hacker… C’est facile surtout si de votre côté vous n’êtes pas très précautionneux.

Mais, rassurez-vous! Vous n’êtes pas seuls et sans défense! Il existe des outils qui, bien utilisés, améliorent la protection de vos données sans pour autant renoncer à la simplicité d’usage d’Internet.

1. Une connexion sûre

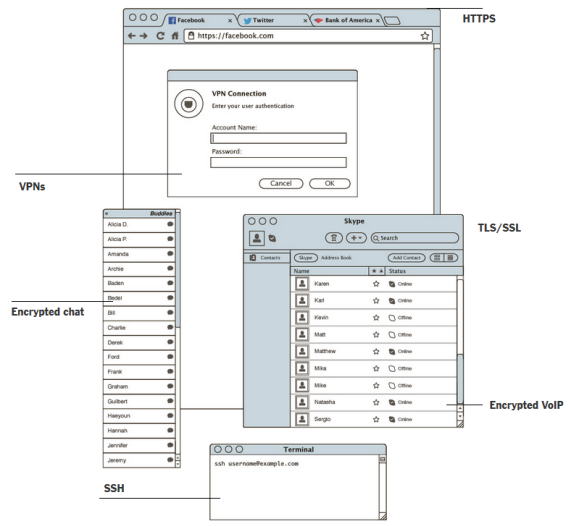

Aucune connexion ne vous assure une protection de votre vie privée et un anonymat total, mais vous pouvez limiter les risques grâce à une combinaison d’outils pour chiffrer vos données.

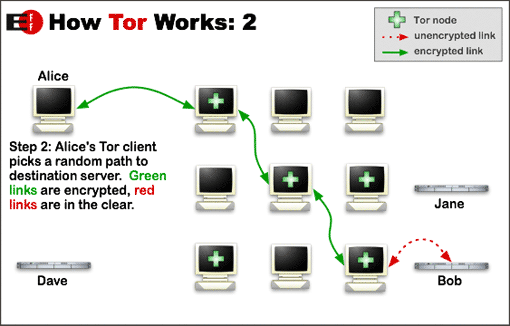

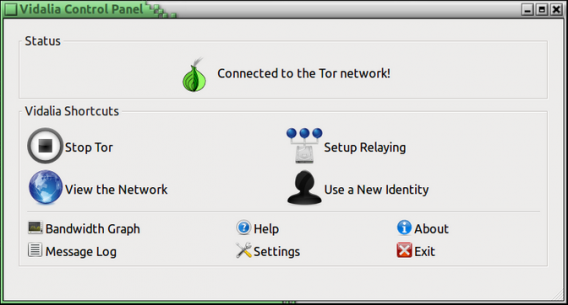

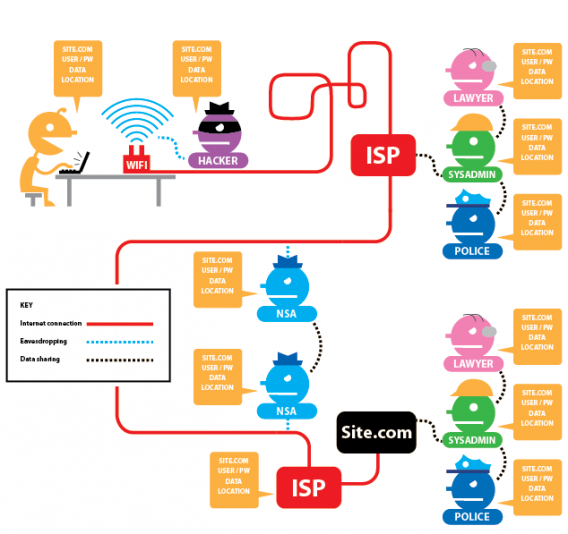

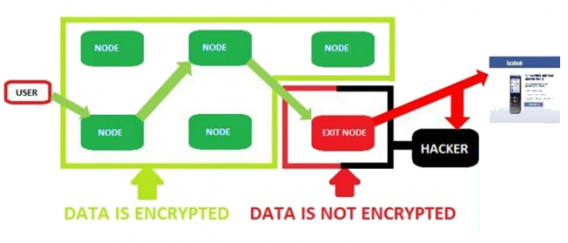

Avec Tor, les communications rebondissent au travers d’un réseau de serveurs distribués (nœuds), appelés “onion routers”, qui vous protègent contre les sites web qui enregistrent les pages que vous visitez, contre les observateurs externes, et contre les “onions routers” eux-mêmes. Cela vous garantit une navigation anonyme. En plus, c’est une solution facile à utiliser et à configurer.

Cette image illustre le chemin que vos données parcourent en utilisant Tor

Mais Tor ne garantit pas que votre trafic ne soit pas “écouté”, analysé. Pour cela, il faut chiffrer votre connexion et la faire passer par un tunnel. C’est que font les VPN (Réseau privé virtuel). Les plus connus sont HotSpot Shield et UltraSurf.

Tor peut être utilisé en même temps qu’un VPN: votre vitesse de connexion sera plus faible, mais vous pourrez vous balader sur le web d’une manière plus anonyme.

2. Un navigateur plus discret

Le navigateur web est probablement l’application que vous utilisez le plus au cours de votre journée. Aussi, doit-il être sûr et doté de plugins de sécurité. Mieux vaut aussi qu’il soit un navigateur écrit avec un code libre.

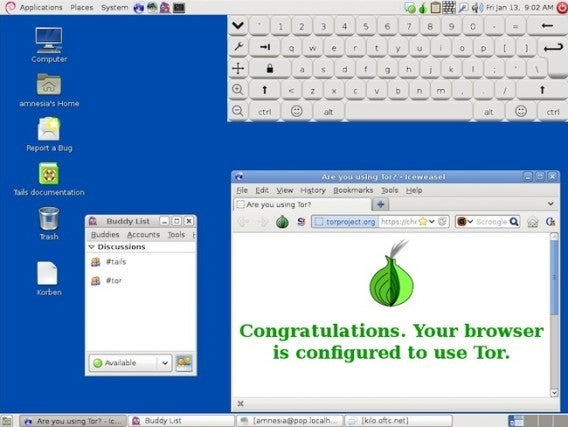

Un navigateur intéressant est Tor Browser, qui s’appuie sur Mozilla Firefox et qui est pré-configuré pour fonctionner avec le service Tor. Vous pouvez aussi tester SRWare Iron, une version plus sûre de Chrome qui n’envoie aucune donnée à Google. En utilisant une version portable, votre niveau de sécurité en sera encore augmenté.

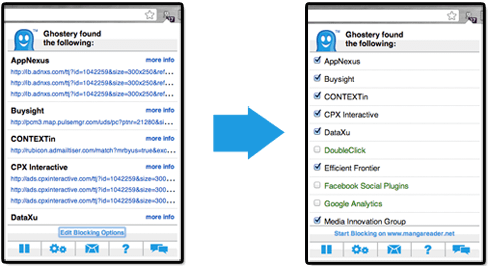

Ghostery identifie tous les cookies qui font un suivi des sites Web que vous visitez

Pour rendre encore plus sûr votre navigateur, installez aussi des extensions comme Ghostery ou DoNotTrack. Souvenez-vous néanmoins que ces solutions vous aident à naviguer de manière plus anonyme, mais ne chiffrent aucunement vos données.

3. Un moteur de recherche sûr

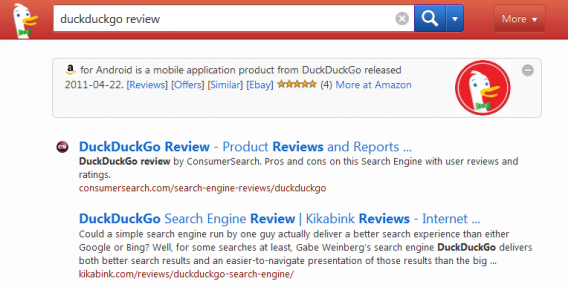

La navigation commence souvent par une requête sur un moteur de recherche. Et les recherches que vous faites peuvent en dire beaucoup sur vous. Aussi, vaut-il mieux utiliser un moteur de recherche qui ne laisse pas de trace de vos recherches.

Depuis la révélation de l’affaire PRISM, le moteur de recherche indépendant DuckDuckGo est devenu une des meilleures alternatives au si peu discret Google: ses résultats ont une qualité analogue mais il ne va pas stocker vos données liées à vos recherches.

Si vous voulez continuer d’utiliser Google, une option plus sûre est Googlesharing, une extension pour le navigateur qui fera passer vos requêtes de recherche par un serveur anonyme, ce qui va empêcher Google de vous associer aux résultats de recherche.

4. Un gestionnaire de messagerie plus sécurisé

S’il y a bien un endroit où on peut trouver une multitude d’informations sur vous, c’est votre gestionnaire de messagerie.

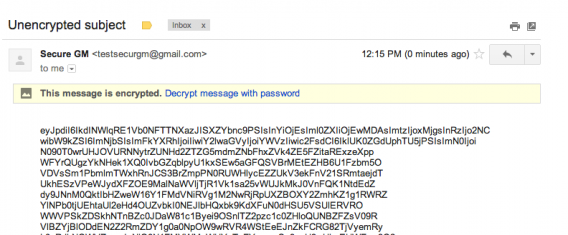

SecureGmail est une extension qui va chiffrer vos emails gérés par Gmail. Si vous voulez aller encore plus loin, utilisez des solutions comme PGP ou GPG, le système de chiffrement le plus sûr. Pour plus de commodité, il existe des extensions comme MailEnvelope et Secure Mail for Gmail.

Un email chiffré avec SecureGmail

Vous voulez un niveau supplémentaire de sécurité? Créez un compte HushMail ou CounterMail, deux services de gestion des emails sûrs et avec un chiffrement intégré. Une autre alternative est l’utilisation de comptes temporaires comme Mailinator et Guerrilla Mail.

5. Un service de messagerie plus sûr

Vous ne pouvez pas vous passer de WhatsApp? Sachez que ce n’est pas forcement l’application la plus sûre. Il y a encore peu, son traffic n’était pas encore chiffré et elle stockait vos messages dans votre portable.

Heureusement, il existe des alternatives. Pour les téléphones mobiles, les deux plus intéressantes sont Wickr (iOS) et ArmorText (Android), qui permettent de sécuriser vos messages avec un algorithme très puissant. Et très bientôt arrivera Heiml.is, une appli qui se veut révolutionnaire.

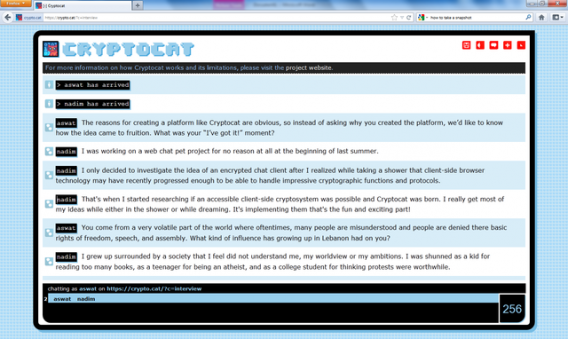

Pour votre PC, vous pouvez utiliser Cryptocat, une extension pour Firefox qui permet de chatter avec un système de chiffrement puissant. Il est disponible en 32 langues et c’est un outil utilisé notamment par les journalistes pour des communications confidentielles, notamment pour parler avec des sources sensibles. Utilisé conjointement avec Tor, Cryptocat vous assure une communication anonyme pour vos messages.

6. Un stockage de vos archives sécurisé

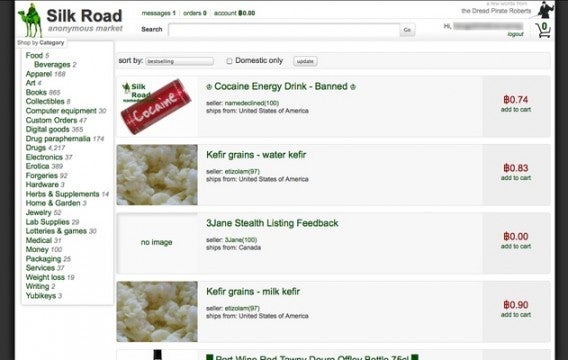

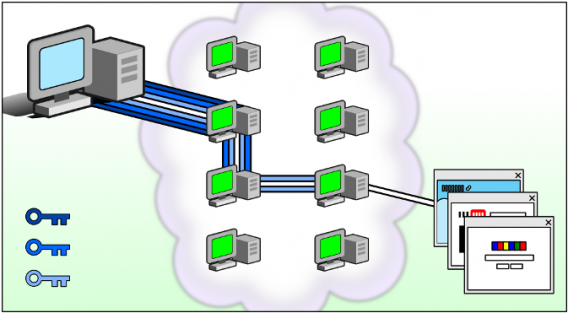

Pour conserver des fichiers sensibles, il n’est pas forcement recommandé de les stocker sur des services dont les serveurs se situent dans des pays qui ne garantissent pas un accès sécurisé et anonyme. Suite à l’affaire PRISM, le doute subsiste par exemple sur les services des grands acteurs américains (Google Drive, Sky Drive).

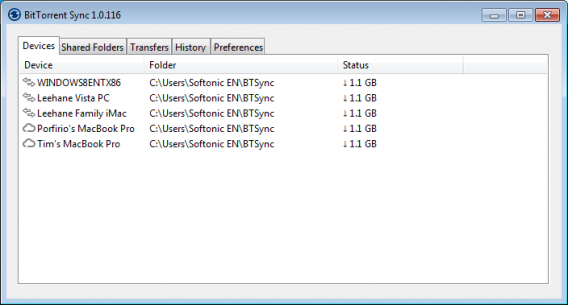

Une solution comme BitTorrent Sync, dont l’usage est expliqué ici, est doté d’un ingénieux système de clés de chiffrement de 256 bits pour partager des fichiers et des dossiers d’une façon simple et sûre.

BitTorrent Sync est un très bon remplaçant de Dropbox. Mais d’autres alternatives existent: BitCasa et Mega qui s’appuient sur un système de chiffrement pour stocker les archives sur leurs serveurs dont seul l’utilisateur connait la clé pour y avoir accès.

Les grands acteurs du web commencent eux aussi à réagir. Google vient de renforcer le chiffrement de Drive afin de rassurer ses utilisateurs.

7. Un lieu tranquille pour publier du texte et des images

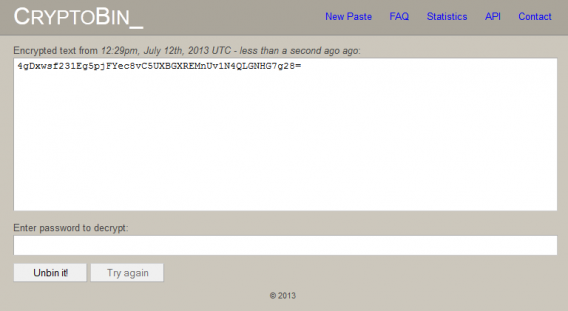

La solution la plus connue pour partager des contenus sous un format texte est PasteBin, une sorte de presse-papier dans le nuage avec lequel vous pouvez partager vos documents avec une bonne protection de votre vie privée. Quelque chose de plus sûr encore? CryptoBin, qui va chiffrer le texte avec une clé impossible à contourner.

Pour les images, des services comme PostImage ou Imgur vous permettent de télécharger et stocker des fichiers anonymement. Imgur l’affirme clairement: si la photo que vous chargez n’est pas partagée publiquement, elle ne sera visible par personne. A vous bien sûr de faire attention à ne pas partager les liens qui mènent à vos images avec n’importe qui ou sur les réseaux sociaux.

8. Une application pour faire le nettoyage dans vos métadonnées

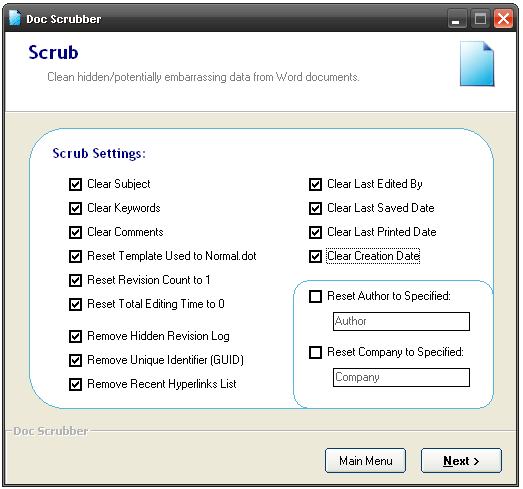

Tout document que vous créez ou copiez contient des métadonnées, des informations qui peuvent vous exposer.

Mais le nettoyage n’est pas difficile. Des utilitaires comme Doc Scrubber ou MetaStripper vous aideront pour cette tâche. Le conseil pour les plus prudents est de ne jamais partager un document avec quelqu’un sans avoir supprimé ses métadonnées.

En effet, aussi le canal de communication que vous utilisez pour transférer un fichier soit-il, les coordonnées GPS d’une photo, l’heure ou même votre nom peuvent apparaître dans ces métadonnées.

9. Un profil social plus propre que propre

Dans les 10 commandements pour gérer sa réputation en ligne , nous vous avons déjà présenté des conseils pour préserver votre vie privée. Un des conseils est de bien nettoyer votre profil sur les différents réseaux sociaux que vous utilisez.

L’application Safe Sheperd, par exemple, peut vous faire un diagnostic détaillé de votre présence en ligne.

Une autre solution est de maintenir vos profils “officiels” d’un côté et de créer des profils alternatifs d’un autre… Des identités inventées, utiles pour participer à la vie publique sur le web sans vous exposer pour autant. Pas très glorieux comme solution si vous pensez que la transparence doit être un des fondements du web, mais efficace. Attention tout de même. Des réseaux comme Facebook exigent des utilisateurs qu’ils utilisent leurs services avec une identité crédible. Il vaut mieux éviter de vous nommer Albator ou Goldorak…

10. Un disque dur sécurisé dans votre PC et dans les nuages.

Même si les services de stockage en ligne explosent, le principal endroit où sont stockées le plus d’informations personnelles reste le bon vieux disque dur.

Pour maintenir vos données loin de personnes trop curieuses – n’oubliez pas que les ordinateurs sont souvent les appareils les plus dérobés lors d’un cambriolage – il vaut mieux chiffrer votre disque dur. PGP peut faire le travail, mais une solution gratuite aussi efficace est TrueCrypt, qui va vous sécuriser ainsi toutes les données d’un seul coup.

<!–

By use of this code snippet, I agree to the Brightcove Publisher T and C

found at https://accounts.brightcove.com/en/terms-and-conditions/.

–>

<!–

This script tag will cause the Brightcove Players defined above it to be created as soon

as the line is read by the browser. If you wish to have the player instantiated only after

the rest of the HTML is processed and the page load is complete, remove the line.

–>

brightcove.createExperiences();

Si vos fichiers sont stockés dans Box, Dropbox ou d’autres services dans le nuage, alors essayez Boxcryptor, qui regroupe et chiffre vos archives dans un dossier avant de le synchroniser avec le serveur distant. Mais comme avec TrueCrypt, si vous perdez votre mot de passe, vous pouvez dire adieu à vos archives…

Un peu de bon sens, le meilleur outil de protection de vos données

Les applications et logiciels présentés plus haut vont vous aider à protéger votre vie privée mais rien ne remplace le sens commun. L’utilisation de ces solutions ne vous dédouane pas de vos responsabilités avec Internet.

N’hésitez pas à proposer vos propres outils pour protéger votre vie privée.

Autres articles sur le sujet

- DuckDuckGo et Startpage : les moteurs de recherche anti-Google

- Facebook : le guide complet pour devenir un expert

- Confidentialité: Gmail et Yahoo! peuvent-ils lire vos emails?

Article original publié le 13 novembre 2013, mis à jour le 3 novembre 2014

On conseille d’utiliser

On conseille d’utiliser