Il suffit de baisser la garde, de taper là il ne faut pas, d’ouvrir quelque chose dans la mauvaise fenêtre de chat, et notre journée est fichue. C’est pourtant évitable: pour discuter en toute sécurité, la prudence reste de mise et quelques consignes sont à respecter.

Les dangers du chat mobile sont variés, depuis les virus jusqu’au harcèlement en ligne, qui peut déboucher sur du chantage virtuel (si quelqu’un a des photos de vous) ou une perte d’argent (si on vous vole le numéro de carte bleue).

Suivez ces quelques recommandations basiques: elles pourraient vous éviter bien des déboires.

Attention au pseudo et la photo de profil

Votre nom, votre photo de profil et votre état actuel peuvent en dire beaucoup sur vous, parfois trop. Heureusement, il existe des applis qui permettent de dissimuler ces informations. Avec WhatsApp, par exemple, il suffit de se rendre dans les paramètres de confidentialité.

Utilisez des photos et des pseudos qui ne puissent pas être reliées à votre identité. Modifiez également les options de confidentialité de l’appli pour limiter la visibilité de vos informations personnelles.

N’envoyez pas de données confidentielles par chat

Envoyer des données confidentielles par chat, c’est imprudent. Tout le danger réside dans le stockage: en plus du vôtre, le chat et les photos resteront enregistrées dans la mémoire d’un autre téléphone, un téléphone dont vous ignorez tout des paramètres de sécurité.

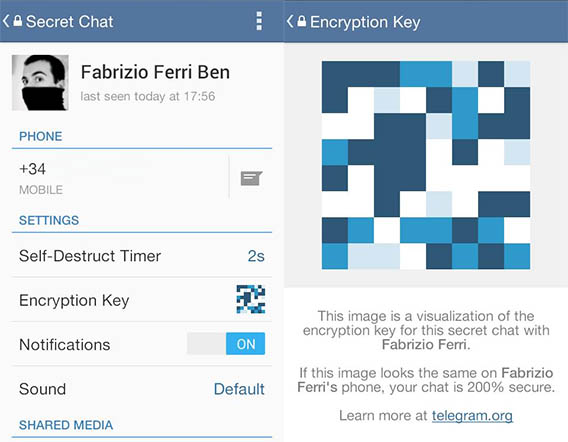

Telegram permet d’envoyer des messages qui s’autodétruisent

Si vous devez vraiment envoyer quelque chose de confidentiel à travers le chat de votre mobile, utilisez des messages qui peuvent s’autodétruire (comme ceux de LINE ou de Telegram), ou bien d’autres moyens qui utilisent un cryptage sécurisé.

N’acceptez aucun fichier que vous n’avez pas sollicité

Un fichier non sollicité peut contenir un virus ou une information compromettante. Il peut aussi avoir été envoyé par erreur: êtes-vous prêt à prendre la responsabilité de stocker des images sans la permission?

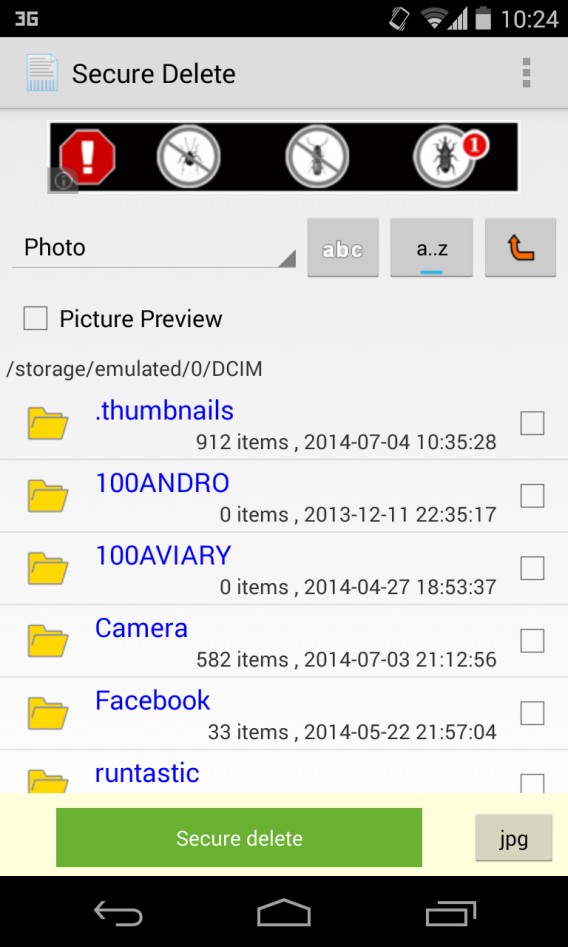

Le virus Priyanka se diffuse comme un fichier de contact

Méfiez-vous de ce qui sort de l’ordinaire. Un ami qui ne partage jamais de photo vous en envoie subitement une demi-douzaine, sans explications? Quelque chose ne tourne pas rond. Essayez de savoir de quoi il s’agit avant d’ouvrir ces fichiers.

N’ouvrez pas de liens inconnus

Certains contacts envoient ces liens sans y réfléchir à deux fois, prolongeant une chaîne de messages. Mais parfois, c’est un virus qui est à l’œuvre. Un de vos amis peut même les partager sans le savoir, en toute bonne foi.

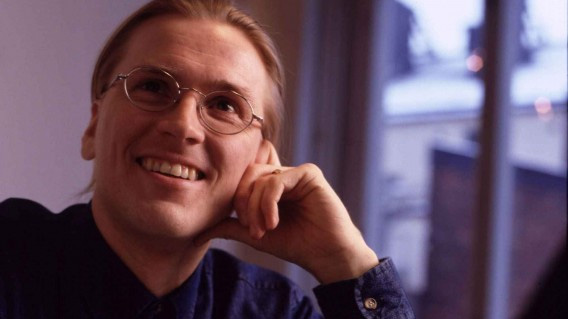

Un lien suspect envoyé par quelqu’un qui ne fait pas partie de votre liste de contacts

Si le lien ou le message qui l’accompagne sont douteux, ne les ouvrez pas. Demandez à votre interlocuteur de quoi il s’agit, faites des recherches sur le message sur Google et, si la curiosité est trop forte, ouvrez-le depuis un PC équipé d’un bon antivirus.

Variez les canaux de communication

Combiner plusieurs applis, c’est parfois incommode, mais ça permet d’ajouter un peu plus de sécurité. Par exemple, vous pouvez utiliser WhatsApp pour les messages textes, et Telegram pour les photos. Les combinaisons sont quasiment infinies.

Varier les canaux de communication permet d’éviter qu’une personne mal intentionnée, ayant usurpé l’identité d’une autre, puisse obtenir toutes vos données: dérober l’accès à un compte, c’est possible, mais dérober l’accès à plusieurs est plus difficile.

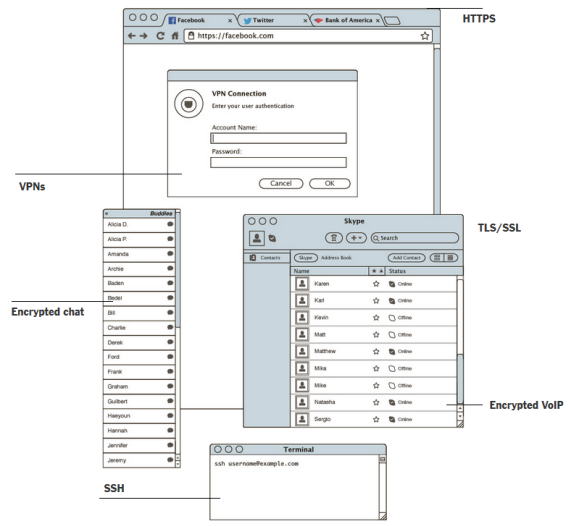

Essayez d’utiliser des applications sécurisées

Vous accordez de l’importance à votre sécurité en ligne? Alors prenez les mesures nécessaires: des applis de chat sécurisé comme TextSecure, Telegram ou Threema sont faciles à utiliser et se basent sur les meilleurs standards de sécurité de l’industrie des applis.

Sécurité ne rime pas forcément avec austérité:TextSecure est une appli à l’interface élégante

Pratiques, ces applis permettent de garantir que personne ne peut lire vos messages de chat, pas même les pirates les plus audacieux. Ces applications ne sont pas les plus populaires, mais vous pouvez toujours convaincre vos amis de les utiliser.

Pour vérifier l’identité d’un interlocuteur, passez un coup de fil

Les données sont faciles à usurper, mais pas la voix. Si vous avez un doute sur l’identité de l’autre personne, passez un coup de fil avec votre téléphone, ou via internet.

Si les écrits restent, les paroles s’envolent: il est plus difficile de compromettre votre confidentialité au téléphone qu’en chattant par messages textes. De plus, par téléphone, vous ne pourrez pas envoyer de photos compromettantes.

Le chat, c’est comme la vie réelle

N’importe quelle appli de communication peut se révéler dangereuse. Le danger ne vient pas de l’appli elle-même, mais de ceux qui l’utilisent. Si quelqu’un est animé de mauvaises intentions, ses messages seront également mal intentionnés. Heureusement, dans la plupart des situations, il suffit d’un peu de bon sens pour chatter à tête reposée.

Pour en savoir plus:

- 9 conseils anti-espions pour protéger sa vie privée sur internet

- 7 conseils pour utiliser WhatsApp en toute sécurité

- WhatsApp est-il sûr? Peut-être pas tant que ça…

- Transformez votre Android en téléphone à l’épreuve des espions et des cyber-attaques

Article original de Fabrizio Ferri-Benedetti – Softonic.com. Traduit et adapté de l’espagnol.

“C’est après avoir regardé le film

“C’est après avoir regardé le film

Les sphères sont des espaces étanches les uns des autres pour créer différents réseaux sociaux

Les sphères sont des espaces étanches les uns des autres pour créer différents réseaux sociaux Un design clair qui change de Facebook

Un design clair qui change de Facebook