Y a pas à dire, entre vols de données, vagues de paniques, hacks, failles de sécurité et fuites diverses de photos, l’année 2014 aura été faste en cyber-frayeurs. On aura plusieurs fois frisé la datastrophe. Bruyamment relayés par les médias qui se plaisent à entretenir la méfiance vis-à-vis de la toute-puissance du web, les méfaits des hackers, toujours plus nombreux, plus sournois, plus habiles, nous incitent à la cyber-parano.

Doit-on encore confier nos données à l’aveuglette? Le cloud est-il en mesure de protéger notre vie privée? Qui peut utiliser nos photos? nos fichiers? nos mots de passe? nos comptes? En un mot, au moment où s’achève cette année 2014, qu’en est-il de la sécurité en ligne? Faisons le point.

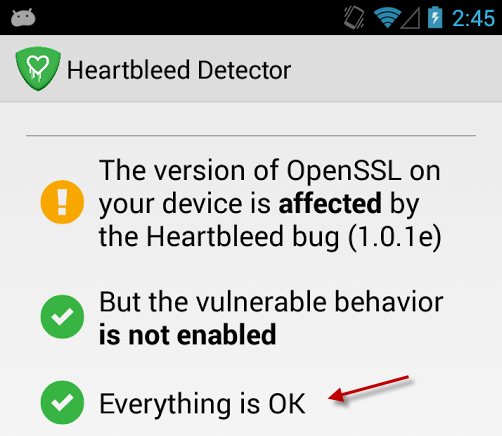

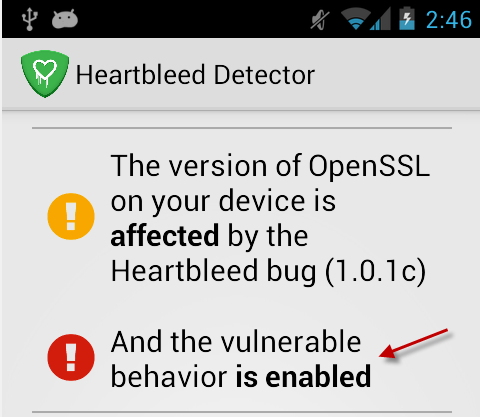

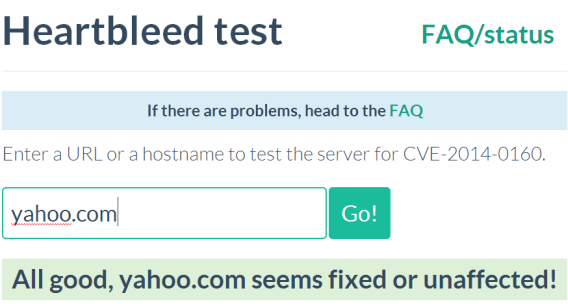

Heartbleed

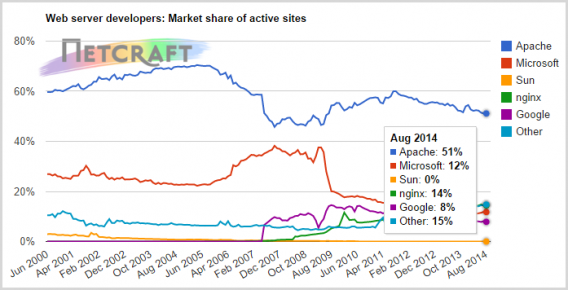

Voici sans doute un des plus grands bugs de sécurité de l’année. Heartbleed a dévoilé une faille de sécurité qui affectait la plupart des sites web. Le bug a été découvert dans la bibliothèque de cryptage OpenSSL, un répertoire open source qui protège les pseudos et les mots de passe des internautes. La faille a révélé que n’importe quel hacker interceptant une connexion potentiellement compromise (c’est-à-dire mal encryptée) pouvait récupérer votre nom d’utilisateur et votre mot de passe. Le pire, ce n’est même pas que 66% des sites web utilisaient (et utilisent toujours) le cryptage OpenSSL: c’est que la faille soit passée inaperçue pendant deux ans. En d’autres termes, les hackers ont eu le champ libre pour récolter des pseudos et des mots de passe pendant un bon moment.

Depuis sa découverte en avril, la plupart des grands sites concernés ont corrigé ce bug, redonnant une certaine (relative) sécurité à leurs sites web.

Snapchat

Bien que l’appli elle-même ait été hackée plus tôt dans l’année, dévoilant les pseudos et numéros de téléphones de plus de 4 millions de personnes, les utilisateurs de Snapchat ont tremblé lorsque le populaire site Snapsaved, édité par des tiers, a subi une faille de sécurité. Cette page web, comme son nom l’indique, permet aux utilisateurs de Snapchat de sauvegarder leurs photos et leurs vidéos. Les hackers ont dérobé plus de 200 000 images et vidéos, dont beaucoup se sont retrouvées sur les forums anonymes de 4chan, il y a de ça quelques semaines.

Snapchat est souvent utilisé pour envoyer des images plutôt, disons, “personnelles”, ce qui pose d’autant plus de problèmes que le site est populaire chez les mineurs. Snapsaved.com a depuis cessé ses activités et 4chan a retiré les photos, mais ça ne signifie pas que vous êtes complètement à l’abri. Snapsaved et des applis similaires exploitent les accès dérobés d’une API (Application Programming Interface) accessible au public pour intercepter et sauvegarder vos photos. Mieux vaut sans doute éviter les applis tierces qui communiquent avec Snapchat (ainsi que Snapchat lui-même, pas toujours irréprochable sur le plan de la sécurité) si vous ne voulez pas risquer de voir vos photos dans la nature.

iCloud

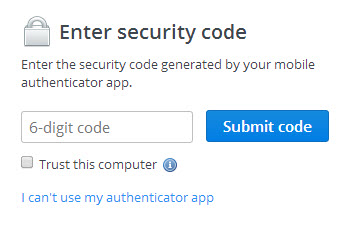

Cette fuite de photos a eu un écho considérable dans la presse, du fait de la notoriété mondiale des célébrités qui étaient visées par ces attaques. Mais la faille de sécurité expérimentée par iCloud en septembre n’a pas suffi à effrayer l’utilisateur Lambda. La fuite n’était pas vraiment liée à une vulnérabilité logicielle en soi: les hackers ont plus exactement découvert une lacune dans le système de sécurité qu’ils ont exploitée au moyen de logiciels tiers, pour accéder aux comptes de sauvegarde d’iCloud, en ciblant ceux des célébrités. La panique a été causée par le fait que n’importe qui pouvait potentiellement accéder à des photos “sensibles” stockées sur un appareil iOS. L’absence de validation en deux étapes a été pointée du doigt pour expliquer la vulnérabilité d’iCloud.

Depuis, Apple a nettement modifié ses services de stockage iCloud à l’occasion de la sortie d’iOS 8. Vous recevrez notamment un email s’il y a eu accès à votre compte depuis un autre emplacement, et le système rend la tâche bien plus difficile aux hackers qui voudraient s’aventurer sur vos comptes. L’authentification en deux étapes est maintenant obligatoire, et Apple vous force à générer des mots de passe distincts pour chaque appli qui n’est pas compatible avec l’authentification en deux étapes.

eBay

En mai, eBay a annoncé que l’intégrité de son site web avait été compromise par une faille de sécurité vieille de quelques mois. Au moyen du compte d’un employé, les hackers ont pu accéder aux données des utilisateurs. Cependant, les informations dérobées ne contenaient pas de données bancaires, et concernaient essentiellement les emails et les adresses physiques des utilisateurs, ainsi que leurs mots de passe et leurs dates de naissance. Paypal, le partenaire d’eBay qui gère les transactions financières, n’a heureusement pas été frappé par cette attaque, ce qui aurait pu causer des dégâts d’une autre ampleur.

eBay a déclaré ne pas avoir détecté d’activité suspicieuse lors des mois précédant la découverte de la faille, mais il a recommandé aux 145 millions d’utilisateurs concernés de modifier leur mot de passe.

Internet Explorer

Un quart du marché des navigateurs internet a été affecté en avril, lorsque Microsoft a annoncé une faille critique de sécurité dans les versions 6 à 11 d’Internet Explorer. De fait, Microsoft a pris la menace au sérieux, au point de sortir une mise à jour de sécurité pour Windows XP, alors même qu’il avait cessé le support officiel de ce système d’exploitation, périmé depuis quelques semaines.

La vulnérabilité mettait les utilisateurs d’Internet Explorer à la merci des hackers en octroyant à ces derniers les droits d’administrateur à distance, leur permettant de s’introduire dans le système et d’installer des malwares. Heureusement, la vulnérabilité a été corrigée quelques jours après avoir été découverte.

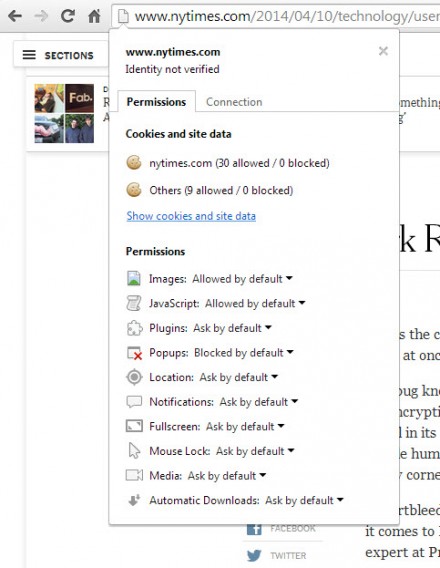

Adobe Flash

Adobe a sorti en urgence une mise à jour de Flash cet été, après qu’une faille de sécurité ait mis les cookies du navigateur à la merci des pirates. Les cookies sont des données qui permettent au navigateur de se souvenir de votre comportement sur des sites web, afin de rendre votre expérience plus fluide, par exemple en évitant de retaper son mot de passe à chaque connexion. Cette vulnérabilité, techniquement complexe, permettait aux pirates d’intercepter ces cookies, et de se faire passer pour d’autres internautes sur les sites web concernés.

Flash étant embarqué par des milliers de sites, y compris YouTube, Google ou Tumblr, sa vulnérabilité a compromis la sécurité d’un grand nombre d’internautes. Heureusement, le patch a été mis à jour rapidement, avant que des dégâts majeurs soient détectés.

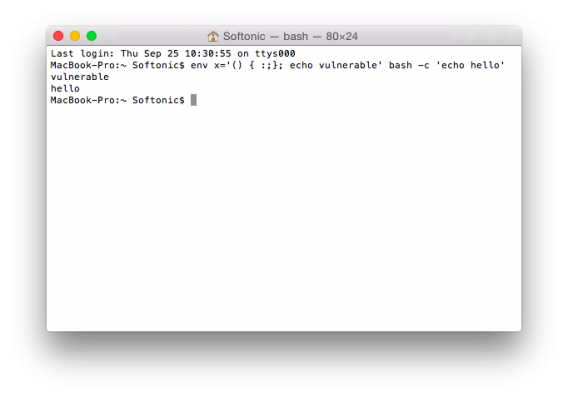

Shellshock Bash

Découverte le mois dernier, Shellshock Bash pouvait potentiellement devenir la plus vaste et la plus effrayante des failles de sécurité jamais connues. Apparue sur Mac OS X, Linux et les systèmes Unix, elle donnait aux hackers la possibilité d’exécuter des commandes à distance sur des ordinateurs, des appareils et des sites web.

Bash est un interpréteur de commande largement utilisé par des PC portables, des routeurs ou des sites web. Sa vulnérabilité aurait pu affecter des centaines de millions de dispositifs. Après avoir découvert le bug de Bash, les hackers ont immédiatement testé les sites web pour savoir lesquels étaient les plus exposés. De nombreuses compagnies, dont Apple, ont rapidement corrigé le bug, mais le bug de Bash est toujours potentiellement dangereux pour les serveurs web faisant fonctionner de nombreux sites.

Cela dit, ne vous inquiétez pas. Vous êtes sans doute hors de danger, vu que la plupart des éditeurs de logiciel ont corrigé le bug. Mais comme on n’est jamais trop prudent, vous pouvez vous protéger en mettant à jour votre ordinateur et vos dispositifs, en installant la dernière actualisation logicielle.

Pas de panique

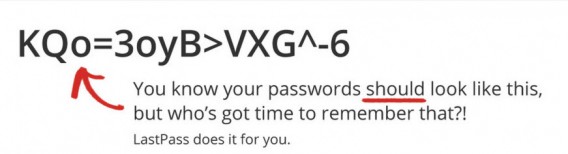

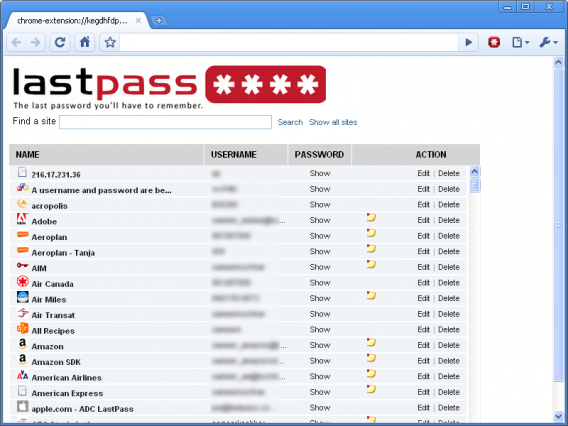

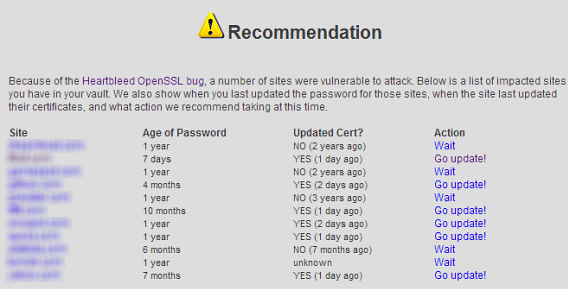

Il semblerait que les failles de sécurité sont devenues monnaie courante de nos jours, mais bien qu’elles échappent à notre champ d’action, vous pouvez vous protéger par des moyens simples à mettre en œuvre.

Tout d’abord, vous pouvez utiliser des générateurs de mots de passe, pour s’assurer qu’ils sont tous distincts et incassables. Utilisez l’authentification en deux étapes dès que possible, mettez à jour vos logiciels à la dernière version, car les actualisations contiennent souvent des patchs de sécurité et des corrections de bugs. Et autant que possible, évitez les applis développées par des tiers ou des services aux règles de sécurité ou aux paramètres nébuleux.

A lire aussi:

- Protéger sa vie privée sur Internet: les conseils de sécurité de Mikko Hypponen, expert en antivirus

- Photos volées: Apple “enquête activement” sur un piratage d’iCloud

- 4,6 millions de comptes Snapachat dans la nature: le scandale est ailleurs

- Heartbleed c’est quoi? Les 5 étapes pour protéger ses comptes

- Un informaticien français découvre la faille ShellShock qui pourrait mettre l’Internet à genoux

- 9 conseils anti-espions pour protéger sa vie privée sur Internet

Article original de Zuzanna Blaszkiewicz– Softonic.com. Traduit et adapté de l’anglais.

Image credit:

Image credit: