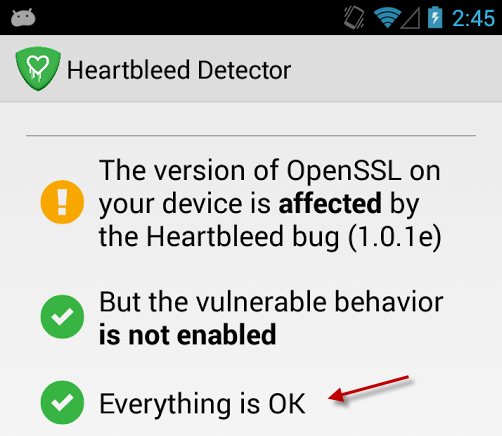

La faille de sécurité Heartbleed a affecté les deux tiers du réseau Internet. Ce bug permet aux hackers d’obtenir les identifiants et mots de passe des internautes. Des sites aussi populaires comme Google et Yahoo! ont même été touchés, bien qu’ils aient depuis trouvé une solution à cette menace.

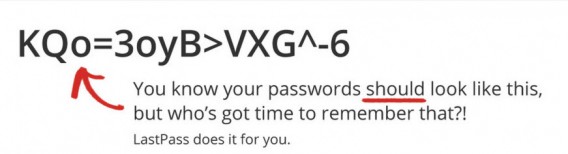

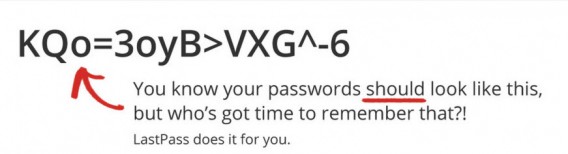

S’il est difficile d’empêcher les hackers d’attaquer les sites Internet, vous pouvez par contre prendre des mesures pour protéger vos informations. La première ligne de défense est de créer des mots de passe sécurisés et uniques pour chaque site et service que vous utilisez. Le problème: comment faire pour vous rappeler de tous ces mots de passe? Solution: utiliser un gestionnaire de mots de passe.

Qu’est-ce qu’un gestionnaire de mot de passe ?

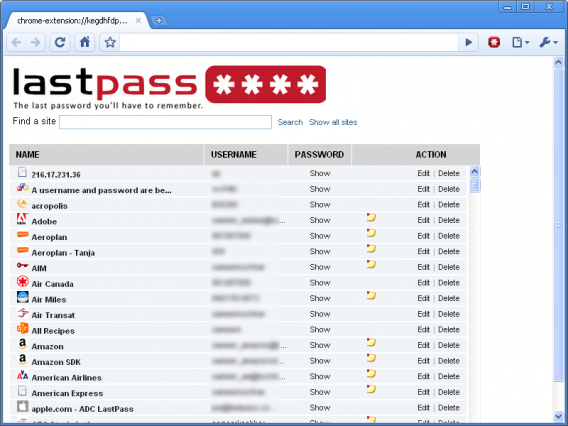

Les gestionnaires de mots de passe sont des programmes qui génèrent, stockent et encodent tous vos mots de passe. Il vous suffit de vous souvenir d’un seul mot de passe pour accéder à votre base de données.

En créant des mots de passe uniques et aléatoires, composés de lettres, de chiffres et de symboles, vous pouvez empêcher que tous vos comptes soient exposés si l’un de vos mots de passe est dérobé. En effet, si votre compte Facebook est piraté, le hacker peut accéder à tous vos comptes qui utilisent le même mot de passe.

Les mots de passe faibles, qui ne contiennent que des lettres et des chiffres sont vulnérables aux attaques brutes. Les mots de passe courts facilitent encore plus ces attaques.

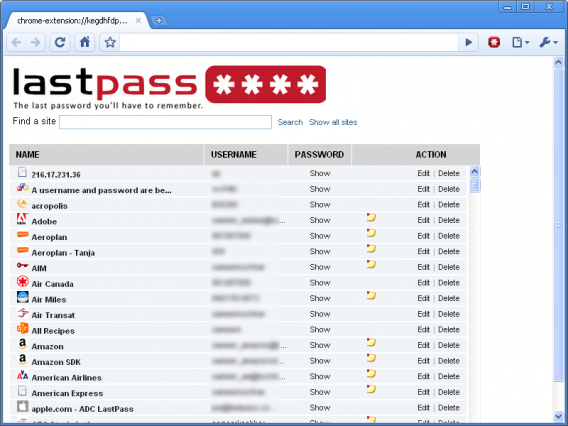

Des applications comme 1Password et LastPass sont de bonnes options et sont bien plus que des gestionnaires de mots de passe : elles peuvent stocker des documents sensibles, des informations de carte de crédit et même les licences de vos logiciels.

Que se passe-t-il si quelqu’un vole mon mot de passe principal?

Cette probabilité est faible et les gestionnaires de mots de passe sont suffisamment sécurisés pour que les hackers aient du mal à pirater votre mot de passe principal. Nous avons discuté avec Jeffrey Goldberg, Défenseur contre les forces du mal (c’est vraiment son titre) chez 1Password, de la manière dont les mots de passe principaux sont protégés. « Vos données 1Password sont encodées selon des clés de chiffrage qui proviennent de votre mot de passe principal. Personne n’a accès à ces clés ou à votre mot de passe principal. Si quelqu’un s’empare de vos données 1Password, il ne pourra les déchiffrer sans votre mot de passe principal. »

LastPass fonctionne pareil. Bien que LastPass synchronise votre base de données de mots de passe avec ses serveurs, il n’envoie ou ne stocke pas les clés d’encodage. Toutes les clés de chiffrage proviennent de votre mot de passe principal et sont stockées localement sur votre ordinateur ou appareil.

« Nous utilisons le protocole SSL comme seconde ligne de défense. Notre protection principale consiste à stocker les clés de chiffrage de manière locale » a déclaré le PDG de LastPass, Joe Siegrist.

Dois-je vraiment modifier tous mes mots de passe ?

Vérifiez tout d’abord les sites que vous utilisez et qui ont été affectés par Heartbleed et assurez-vous que le problème ait été réglé. Mashable propose une liste des sites populaires et la manière dont ils ont réagi face à Hearbleed. Le site doit avoir réglé le problème Heartbleed avant que vous ne changiez votre mot de passe ou le nouveau sera également exposé. Même s’il paraît que les conséquences de Heatbleed ont été exagérées, mieux vaut prévenir que guérir.

Cloudflare, un service de diffusion de contenus, a défié les internautes de voler des clés d’encodage en passant par un site touché par le bug Heartbleed. En quelques heures, certains ont réussi à pirater des clés d’encodage privées. La menace est donc bien réelle.

« [Heartbleed] n’est pas exagéré », a déclaré Siegrist. « Cloudflare a prouvé qu’on pouvait l’exploiter. Il est possible que des identifiants et mots de passe aient été dérobés. »

Changer vos mots de passe avec un gestionnaire de mots de passe est très facile. Les applications enregistreront les nouveaux mots de passe et les stockeront pour vous. LastPass permet également d’alerter les utilisateurs sur les sites et services vulnérables à la faille Heartbleed. Ils proposent un site Internet public sur lequel vous pouvez entrer des URL pour vérifier si les sites associés ont été affectés. Mashable a compilé une liste des réponses apportées par les entreprises au problème Heartbleed.

N’étant pas des outils automatisés, 1Password et Lastpass fonctionnent selon cette caractéristique.

« Vous n’avez qu’à trouver le formulaire de modification de mot de passe et laissez 1Password vous aider à créer et sauvegarder des informations de connexion sécurisées. Nous essayons constamment d’améliorer ce processus » a déclaré Goldberg.

Un peu de travail en plus aujourd’hui peut vous éviter de gros problèmes à l’avenir.

Que puis-je faire d’autre pour me protéger ?

Les gestionnaires de mots de passe sont la première étape pour protéger vos comptes. Suivez les actualités en matière de sécurité et faites attention aux sites Internet que vous consultez.

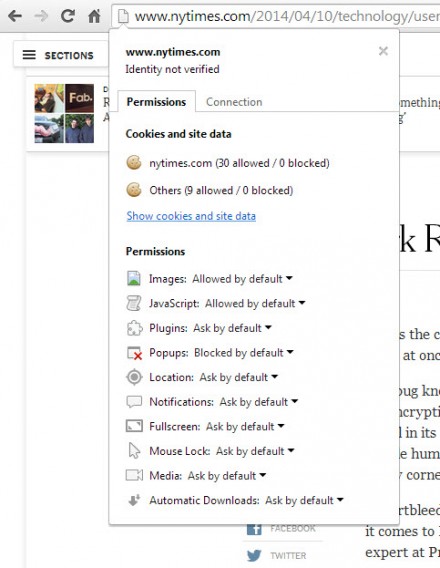

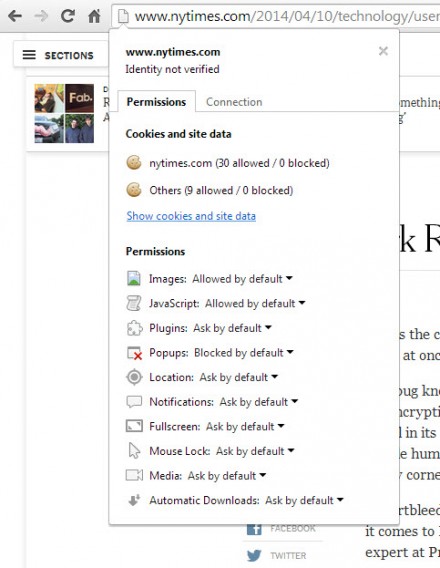

Les opérations de phishing, lancées par des sites Internet qui se font passer pour d’autres afin de piéger les utilisateurs sont un moyen courant de voler des données. Ne cliquez jamais sur des liens suspicieux que vous recevez dans un email ou sur un tchat.

Les gestionnaires de mots de passe peuvent également vous aider à consulter les bons sites. Parfois, une petite erreur dans l’orthographe d’une adresse peut vous conduire sur un site de phishing, sans que vous ne vous en rendiez compte.

« Les internautes devraient prendre au sérieux les alertes SSL/TLS de leurs navigateurs », affirme Goldberg. Le cadenas dans la barre d’adresse des navigateurs modernes vous permettra de savoir quels sites sont officiels et utilisent un protocole d’encodage. La plupart des navigateurs vous préviendront si vous visitez un site dangereux, mais il vaut mieux rester vigilants.

navigateurs vous préviendront si vous visitez un site dangereux, mais il vaut mieux rester vigilants.

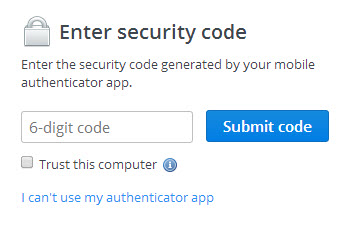

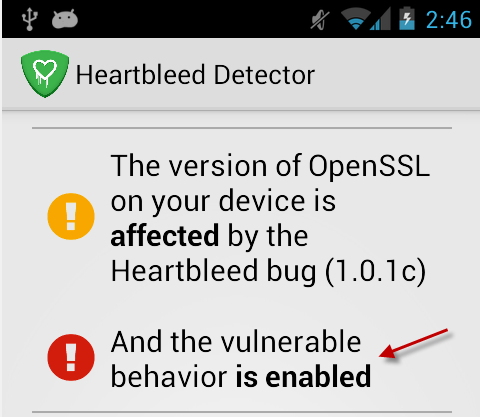

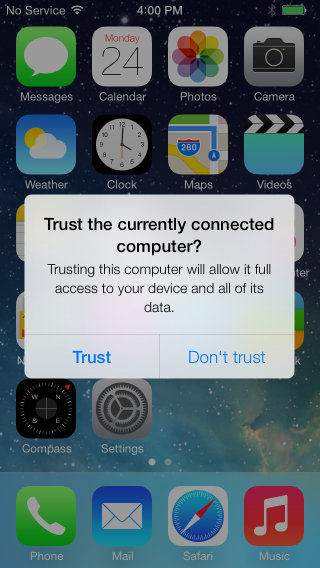

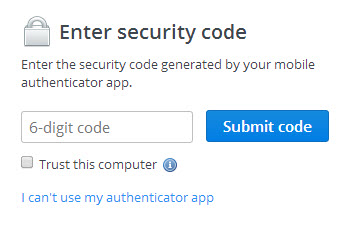

Vous devriez également utiliser des validations en deux étapes pour les sites et services qui les proposent. La validation en deux étapes requiert deux formes d’identification: un mot de passe et un code généré au hasard. Une fois que vous avez saisi votre mot de passe, on vous demandera d’entrer un code qui vous sera envoyé par SMS ou via une application comme Google Authenticator. Ces codes ne fonctionnent que pendant une courte période de temps avant d’expirer.

Facebook, Google, Twitter, Evernote et beaucoup d’autres entreprises fournissent cette deuxième mesure de sécurité. Vous connecter à votre compte sera peut-être un peu plus fastidieux, mais c’est le prix à payer pour que vos comptes soient sécurisés.

Enfin, assurez-vous que tous vos ordinateurs, téléphones et tablettes soient à jour. Les parades aux failles de sécurité sont souvent contenues dans les mises à jour des systèmes et des logiciels.

Des applications comme Avast! alertent leurs utilisateurs si leurs logiciels ne sont pas à jour. Softonic pour Windows peut également aider les utilisateurs à garder leurs applications à jour.

Pour plus d’informations sur Heartbleed et sur la manière de vous protéger, lisez les articles ci-dessous.

Lastpass:

1Password:

PLUS D’ARTICLES SUR HEARTBLEED

Article original écrit par Lewis Leong – Softonic.com. Traduit et adapté de l’anglais.