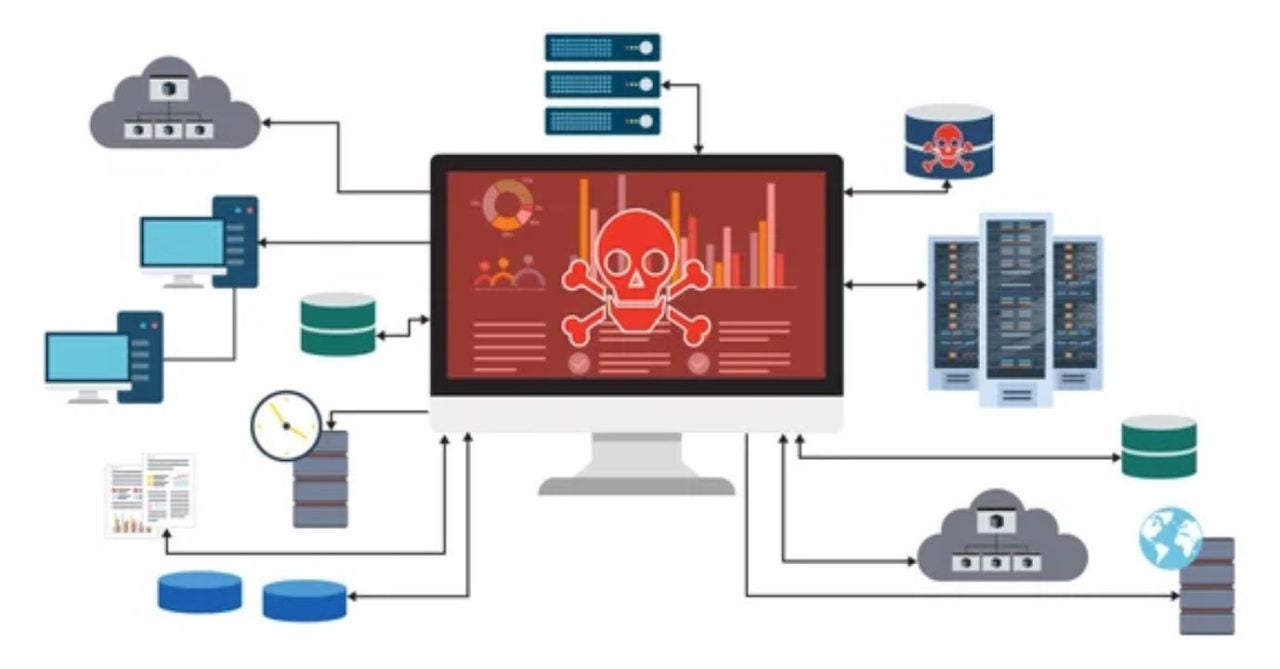

Une nouvelle campagne de phishing a émergé, marquant un tournant significatif dans les tactiques utilisées par les cybercriminels. Selon un rapport d’Abnormal AI, les attaquants utilisent des logiciels d’accès à distance légitimes (RMM) pour attirer leurs victimes, ce qui représente une évolution alarmante dans la manière dont ces fraudes numériques sont menées.

Les nouvelles tactiques de plus en plus sophistiquées

L’utilisation de logiciels RMM légitimes met non seulement en danger les utilisateurs non avertis, mais complique également la détection de ces attaques par les plateformes de sécurité. La campagne a été spécifiquement conçue pour tromper les utilisateurs en leur proposant des programmes qui semblent sûrs et fiables. Cela amène les victimes, en croyant qu’elles installent un outil légitime, à donner accès à leurs systèmes aux attaquants.

Cette avancée dans les méthodes de phishing met en lumière la croissante sophistication des cybercriminels, qui cherchent toujours de nouvelles façons d’exploiter la confiance des utilisateurs. Au lieu des traditionnels e-mails suspects, cette campagne utilise une stratégie qui se présente comme légitime, ce qui augmente les chances de succès des attaques. Les experts suggèrent que les utilisateurs doivent être de plus en plus attentifs aux signaux d’alerte et vérifier l’authenticité de tout logiciel qu’ils envisagent de télécharger.

Bien que ce soit un phénomène préoccupant, certains analystes pensent que ce type d’attaques pourrait n’être que la partie émergée de l’iceberg. Se spéculent que les cybercriminels continueront à affiner leurs tactiques dans le but d’échapper aux mesures de sécurité actuelles. L’augmentation de l’utilisation d’outils qui semblent fiables souligne l’importance de l’éducation continue en cybersécurité pour les utilisateurs, ainsi que la nécessité pour les entreprises de renforcer leurs protocoles de défense.