Les récentes attaques contre des entreprises, comme le cas connu de « Jordan », ont mis en évidence un changement significatif dans les tactiques d’infiltration des cybercriminels. Il ne s’agit plus uniquement de risques traditionnels comme le phishing ; les infiltrations directes lors des processus de recrutement représentent une menace croissante. Un rapport récent a révélé plus de 320 cas d’opérations nord-coréennes se faisant passer pour des travailleurs IT à distance, utilisant des identités fausses et des technologies avancées comme les deepfakes.

Que la lutte contre la délinquance en ligne continue !

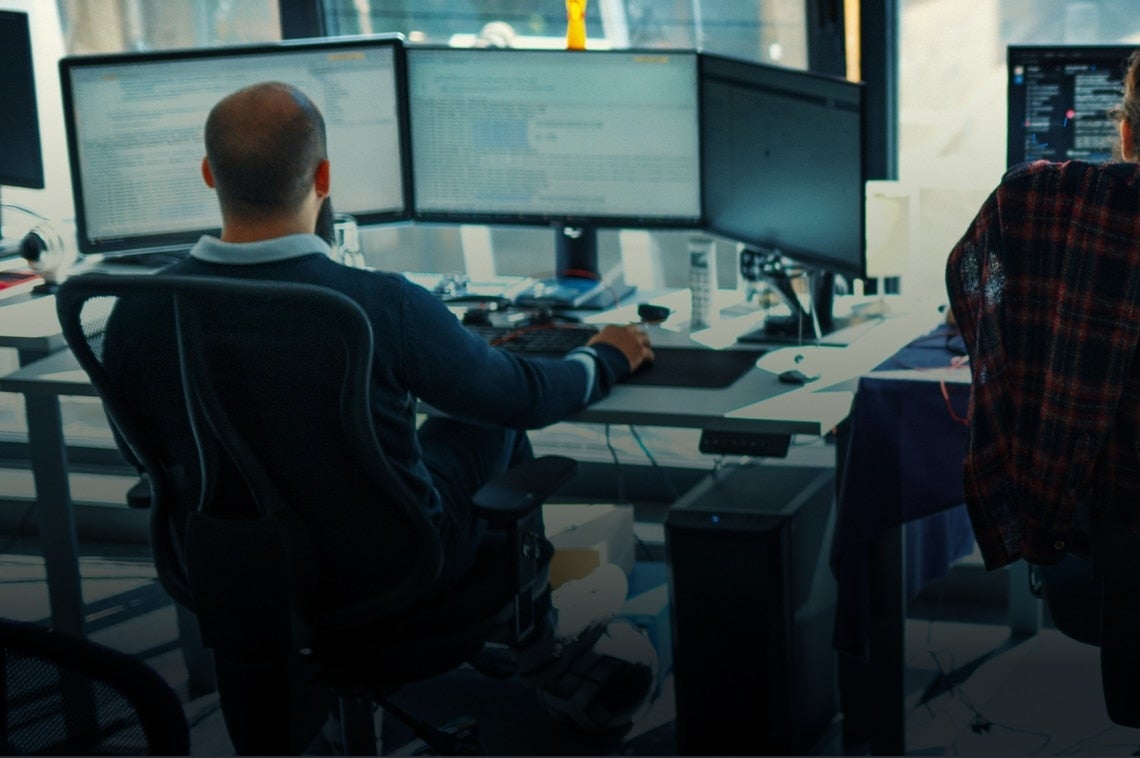

L’adoption du travail à distance a éliminé de nombreuses protections naturelles des entretiens en personne, augmentant ainsi la vulnérabilité des organisations face à des menaces sophistiquées. Selon des experts, l’identité est devenue le nouveau périmètre de sécurité. Cela signifie que la vérification de l’identité nécessite désormais une approche beaucoup plus rigoureuse, car les criminels peuvent falsifier des références et utiliser des techniques d’intelligence artificielle pour usurper des identités.

Le cas de « Jordan » illustre ce problème, où un adversaire a réussi à accéder à des ressources sensibles d’une entreprise après avoir été accueilli chaleureusement comme s’il était un nouvel employé. Au lieu de suivre des voies d’attaque plus reconnaissables comme le phishing, l’infiltration par le biais de procédures de recrutement est plus efficace et, en même temps, plus difficile à détecter.

Les organisations commencent à adopter l’approche de « ne jamais faire confiance, toujours vérifier », qui implique de valider chaque demande d’accès, même celle des employés déjà en place. De plus, le concept de « privilèges d’accès minimaux » (ZSP) est en cours de mise en œuvre, promouvant que les employés n’aient accès qu’à ce dont ils ont réellement besoin et uniquement de manière temporaire. Cela garantit non seulement que des adversaires comme « Jordan » ne conservent pas un accès prolongé à des ressources critiques, mais cherche également à équilibrer la sécurité avec la productivité.