Ça n’arrive pas qu’aux autres. Un jour, vous aussi pourriez bien être la cible d’un espion informatique. Une fatalité? Pas forcément. Pour déjouer leur pistage, il est bon de savoir comment passer inaperçu sur Internet.

Les temps sont durs pour la confidentialité. La NSA nous observe, et des failles de sécurité gigantesques, comme le fameux Heartbleed, ont mis en évidence notre vulnérabilité sur Internet. Chaque jour, des comptes email sont forcés, des conversations sont espionnées et des fichiers sont volés. Le motif, piratage, harcèlement, chantage, importe finalement peu. Ce qui compte, c’est que quelqu’un, quelque part, sache tout sur vous.

La plupart de ces actes criminels sont rendus possibles par les négligences et les erreurs d’inattention que nous commettons sur Internet. Pourtant, ce sont des erreurs que l’on peut éviter: au prix de quelques efforts et précautions, il est possible de rendre quasiment impossible le pistage, y compris de la part des gouvernements. Il ne s’agit pas de fuir, mais plutôt de devenir moins visible et de laisser des traces plus discrètes.

Utilisez de multiples comptes et différentes identités

Vous êtes un individu, vous avez un nom et un prénom, et c’est tout naturel qu’il en soit de même sur la toile… Pour certaines activités seulement. Ainsi, votre email personnel ou votre profil LinkedIn peuvent reprendre votre vrai nom. Mais n’allez pas non plus crier qui vous êtes sur tous les toits.

Créez des comptes alternatifs qui ne permettent pas de remonter jusqu’à vous. Utilisez des mots de passe différents et conservez-les en lieu sûr avec un gestionnaire de mots de passe comme Keepass. Essayez d’accéder à ces comptes en dehors de vos lieux habituels.

Une manière très simple de gérer plusieurs identités depuis un même navigateur Internet consiste à utiliser les profils du navigateur. Chrome intègre cette fonction par défaut, on peut l’installer facilement sur Firefox.

Les profils de Chrome permettent de gérer plusieurs identités

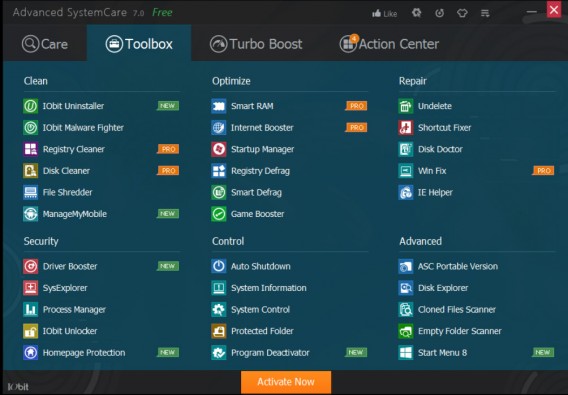

Exportez des archives et des applis vers votre mémoire USB

Lorsque vous utilisez des logiciels depuis un PC public, comme celui de la bibliothèque ou du cybercafé, vous vous exposez à un vol de vos données à travers les traces que vous laissez sur le PC ou à travers des logiciels modifiés.

Munissez-vous d’une mémoire USB et remplissez-la de versions portables de vos logiciels préférés: en exécutant ceux-ci depuis une clé portable, vous laisserez beaucoup moins de traces où vous allez, et vous garderez le contrôle des logiciels que vous utilisez.

Il existe également des systèmes d’exploitation qui se lancent depuis une mémoire USB configurée à cet effet (par exemple, avec Yumi). Le plus recommandé est Tails, qui se sert du réseau Tor pour rendre anonyme votre navigation.

![tails]()

Avec Tails, vous naviguez sans laisser aucune trace

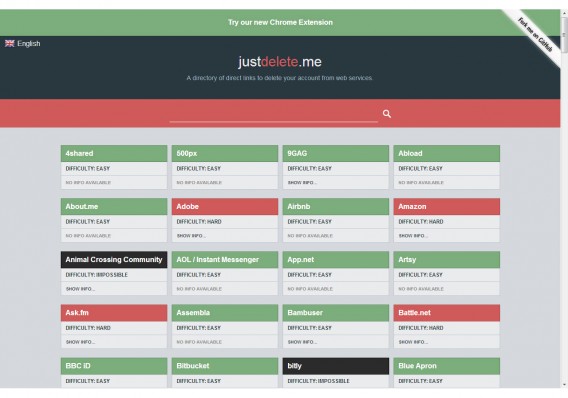

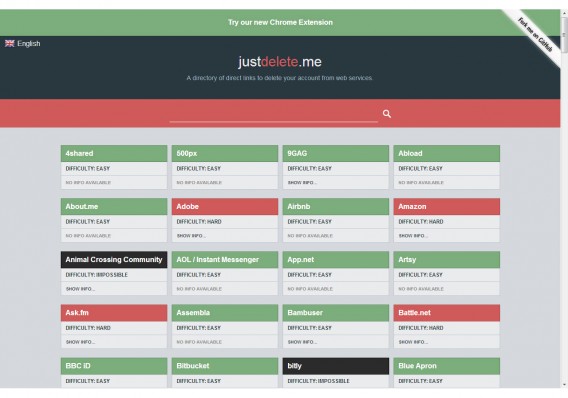

Supprimez vos profils abandonnés ou peu utilisés

Combien de comptes possédez-vous ? Essayez de vous en rappeler. Sans doute que beaucoup d’entre eux sont laissés à l’abandon. Mais ces comptes sont toujours en ligne et quelqu’un pourrait les utiliser pour vous retrouver.

Le plus dangereux: un compte de réseau social, un blog ou une ancienne page web pourrait être utilisés pour faire du tort à votre réputation en ligne. Quiconque vous chercherait sur Google pourrait tomber sur des informations sur votre passé et les utiliser contre vous.

Faites le ménage. Fermez les comptes que vous n’utilisez pas. Demandez l’effacement de vos données. Au pire, exigez le droit à l’oubli. Quand quelque chose est publié sur Internet, ce contenu peut être copié, utilisé et multiplié. Difficile ensuite d’effacer quoi que ce soit.

JustDelete.me est une application qui vous aide à vous désinscrire de sites web

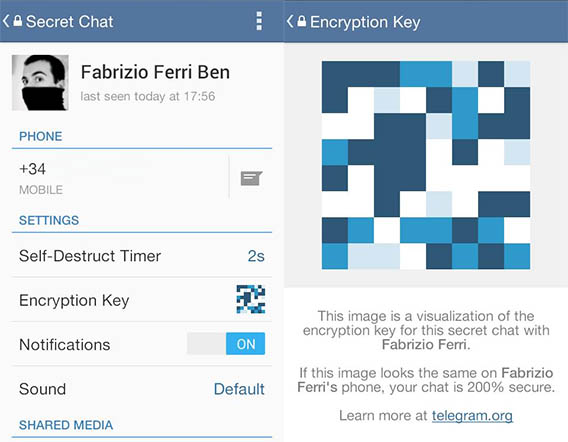

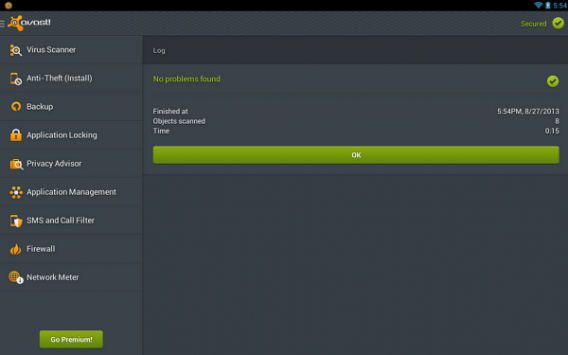

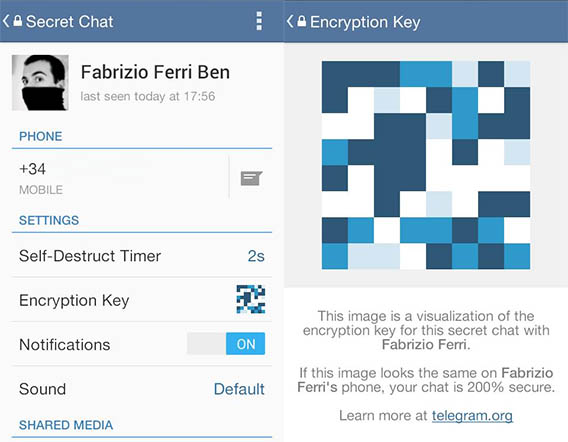

Apprenez à crypter toutes vos communications

La plupart de vos données ne sont pas protégées. Elles sont à la vue de tout le monde. N’importe qui pourrait y avoir accès et les lire facilement au moyen d’un accès physique ou à distance via votre PC ou votre téléphone. Ceci peut être évité (ou rendu plus difficile) si vous avez recours au cryptage.

Chiffrer ou crypter signifie que vous modifiez vos données pour que personne d’autre que leur destinataire ne puisse les lire. Il faut passer par des mots de passe et des technologies sophistiquées, mettant vos données hors de portée des lecteurs malveillants. Un chiffrage puissant est la meilleure garantie de votre confidentialité.

Le chiffrage est déjà utilisé par plusieurs applications que vous utilisez tous les jours, mais de façon souvent invisible. Si vous contrôlez le cryptage de vos données, vous disposez d’une protection supplémentaire. Jetez un coup d’œil aux applis de cet article.

L’appli Telegram utilise le chiffrage pour garantir la confidentialité de vos données

Utilisez un PC sans connexion pour les affaires privées

Si vous avez des documents vraiment importants, et que vous ne voulez courir aucun risque lié à la connexion Internet, vous pouvez utiliser un PC sans connexion (en anglais, cette pratique s’appelle air gap ou air wall, ce qui peut se traduire par « mur d’air »).

Pour déplacer des documents entre un PC isolé et un autre connecté, vous pouvez utiliser des clés USB. Il peut également être utile de désactiver complètement le Wifi et d’utiliser uniquement des CD ou des DVD pour transférer les fichiers.

Un vieil ordinateur qui traine chez vous pourrait servir idéalement d’air gap: vous pouvez supprimer les logiciels superflus, conserver le système d’exploitation d’origine et ne l’utiliser que pour éditer des documents qui ne doivent pas être divulgués.

Désactivez le Wifi sur le PC que vous allez utiliser comme poste de travail déconnecté

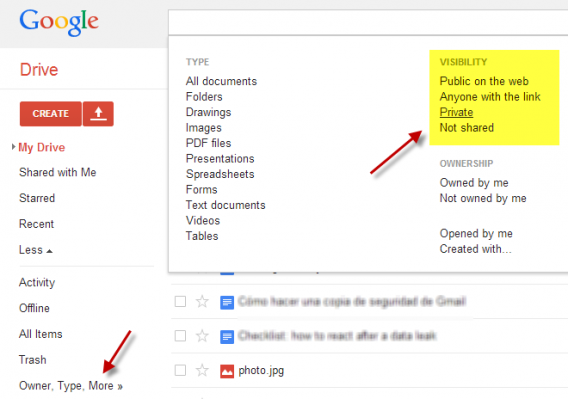

Ne partagez pas de fichiers à la légère

Le partage de fichiers a un bon côté et un mauvais côté. Le bon côté, c’est que vous pouvez mettre une image ou un document à la portée de tous. Le mauvais côté, c’est qu’avec ce fichier, vous communiquez des informations confidentielles.

Gardez à l’esprit que beaucoup de fichiers contiennent des métadonnées, des données invisibles informant sur l’endroit où une photo a été prise et qui est l’auteur du document. Nettoyez les métadonnées avant de les partager à l’aide de logiciels comme Doc Scrubber ou MetaStripper.

Des risques supplémentaires sont liés aux applis qui synchronisent des données, parfois sans votre permission. Désactivez l’envoi automatique de photos et de fichiers de vos applications favorites. Sur Android, par exemple, il est possible de désactiver la synchronisation automatique de Google+.

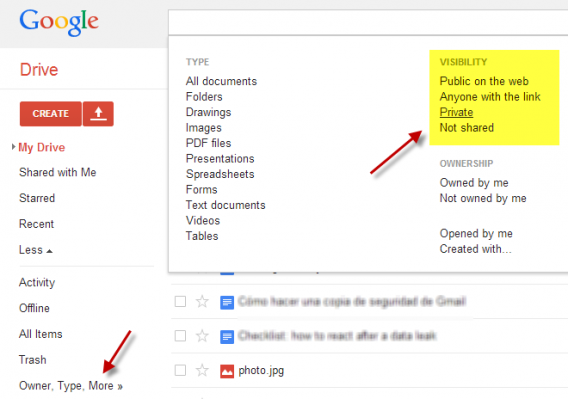

Vérifiez quels fichiers vous partagez et avec qui

Ne vous laissez pas piéger par de fausses promesses

Si quelque chose a l’air trop beau pour être vrai, méfiez-vous. L’utilisation de promesses attractives est une technique souvent utilisée par les cybercriminels pour vous inciter à partager des informations personnelles.

C’est une question de bon sens. Internet est le reflet du monde, et pas un parc d’attractions. Ne remplissez jamais de formulaires à la légère et méfiez-vous des emails douteux. Sur des réseaux sociaux comme Twitter, ne cliquez pas sur tous les liens.

Les arnaques et les abus sur Facebook et d’autre sites sont monnaie courante. C’est à vous de ne pas cliquer sur tout ce que vous voyez, et de vous limiter à ce qui vous intéresse et vous semble digne de confiance. Et si vous tombez dans un piège, dénoncez-le pour que d’autres utilisateurs ne connaissent pas la même mésaventure.

Contrôlez l’accès au PC et au téléphone mobile

Entre 30% et 60% des utilisateurs n’utilisent pas de système de contrôle d’accès à leur téléphone. En choisissant de ne pas utiliser de code PIN, de dessin ou de mot de passe, des millions d’utilisateurs prennent le risque de voir leurs données volées.

Apprenez à bloquer le PC et le téléphone mobile. Si vous avez une mauvaise mémoire pour les chiffres et les mots de passe, il existe des systèmes beaucoup plus intuitifs, comme les dessins sur Android ou les mots de passe photographiques de Windows 8.

Pour les plus paresseux, il existe des systèmes de blocage qui ne nécessitent pas de mémoriser quoi que ce soit, comme l’identification du visage (Blink) ou le recours à une clé USB comme clé d’entrée sécurisée (Predator).

![blink]()

Blink vous permet d’utiliser votre visage comme clé d’identification

Comportez-vous comme si vous étiez en public

Aucune application, même la plus sûre, ne peut garantir une confidentialité totale: si c’est le cas, elle vous ment. Vous devez considérer tous les systèmes de communication comme potentiellement dangereux.

La plus sûre des stratégies est de vous comporter comme si vous étiez en public: de façon naturelle, avec bon sens et discrétion. Et parfois, sous un déguisement, comme expliqué dans le premier chapitre de cet article. Ne vous faites pas remarquer et gardez-vous de faire des bêtises.

Partez à la reconquête de votre confidentialité

Il est tentant de penser que notre confidentialité ne court aucun risque. Après tout, pourquoi quelqu’un s’intéresserait à ce que vous faites en ligne? À en croire mon expérience, ce type de raisonnement à court terme comporte plus d’inconvénients que d’avantages. Le jour où vous vous y attendrez le moins, la légèreté pourra se payer au prix fort.

Vous n’êtes pas forcé de suivre tous ces conseils. Vous pouvez vous contenter de ceux qui sont le mieux adaptés à votre propre situation, ou de ceux qui vous paraissent les plus simples ou les moins contraignants. Vous pouvez tout aussi bien décider de n’en suivre aucun, pourvu que vous ayez saisi le message principal: ce que vous faites ou dites sur Internet peut un jour se retourner contre vous.

Et si vous avez d’autres conseils, n’hésitez pas à les partager avec nous. La reconquête de la confidentialité est plus facile si tout le monde y participe.

Pour en savoir plus:

Article original de Fabrizio Ferri-Benedetti – Softonic.com. Traduit et adapté de l’espagnol.