Quelles sont les implications du scandale de la NSA sur notre vie privée ? Les révélations d’Edward Snowden pose la question de la protection de nos données personnelles. Qui y a accès? Peut-on vraiment se protéger? Voici une tentative de réponse.

Big Brother nous regarde…

La NSA (Agence Nationale de la Sécurité américaine) disposerait de moyens pour décrypter toutes les données passant par notre réseau : transactions bancaires, emails, documents… La NSA peut tout lire, du moins, c’est ce qu’affirme Edward Snowden, l’informateur qui a menacé le gouvernement américain pendant des mois par ses révélations à la presse.

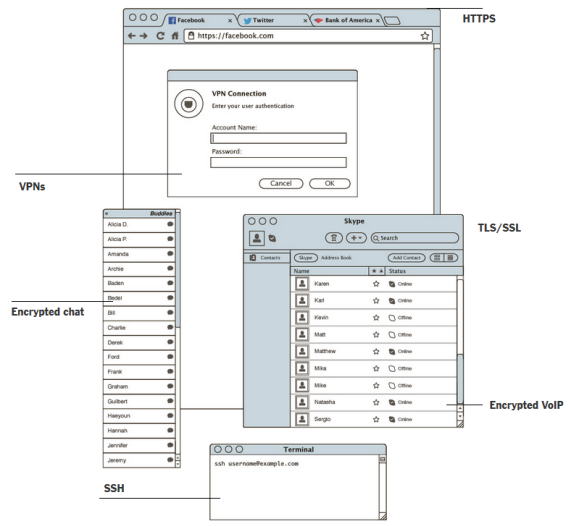

Mais comment la NSA peut-elle ignorer les dispositifs de protection mis en place sur Internet ? Les détails techniques nous échappent, toutefois, selon Snowden, la NSA a réussi à décrypter les systèmes de chiffrement que nous utilisons tous les jours, forçant ainsi les grandes entreprises à simplifier leur cryptage ou à fournir des données et à se réserver des portes de sortie. Cette information a de quoi nous donner la chair de poule…

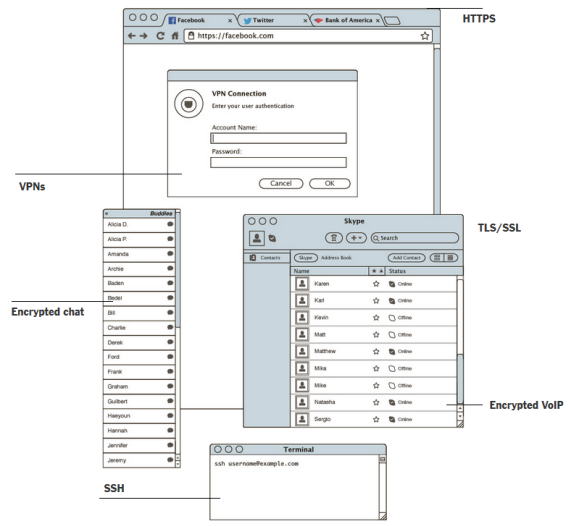

Voici les protocoles que la NSA peut facilement décrypter, selon Snowden (source)

Cependant, il y a quelques semaines, Snowden a affirmé qu’il était possible d’utiliser un système de cryptage sécurisé. En outre, Bruce Schneier, une figure emblématique du monde de la cryptographique, a déclaré que les mathématiques qui se cachent derrière les clefs sont puissantes, et qu’un ordinateur (même quantique), ne peut décrypter une clef comme celle que nous utilisons quotidiennement pour naviguer sur Facebook.

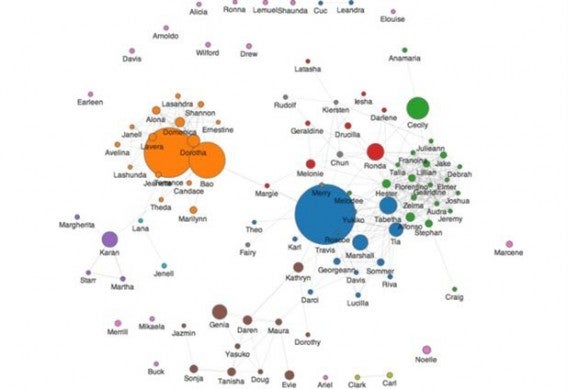

Quels acteurs du web ont été “infiltrés”?

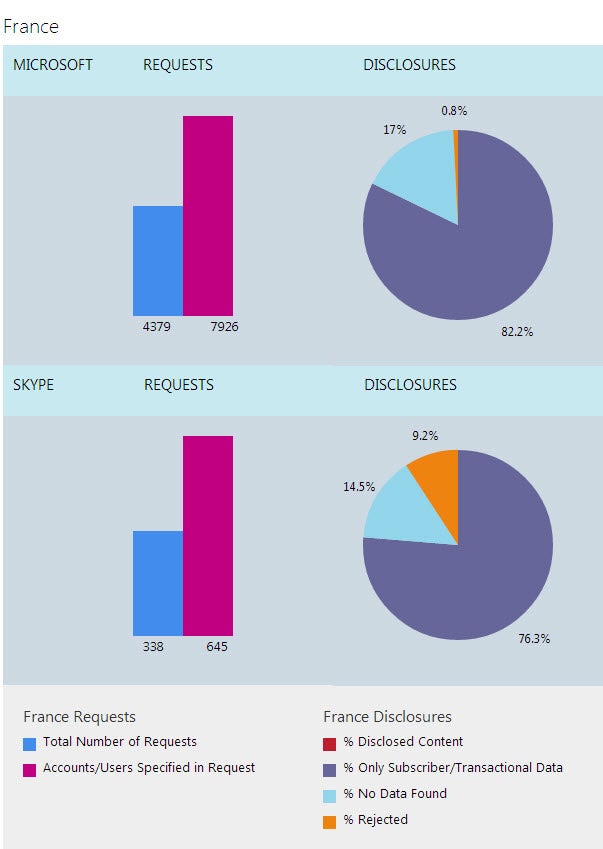

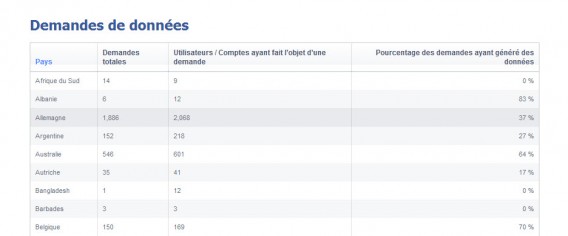

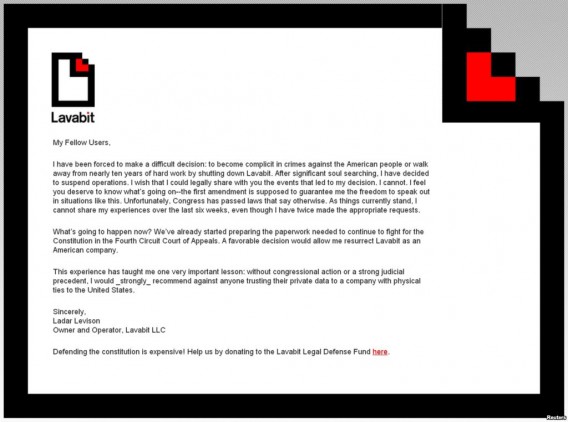

Les grands entreprises de l’Internet ont toutes démentis que la NSA pouvait se connecter à leurs serveurs. Microsoft, Google, Yahoo!, Facebook, Skype… Toutes ont réagit affirmant qu’elles ne connaissaient pas le programme Prism, sans nié pour autant avoir collaboré avec les renseignements américains.Toutes ces compagnies américaines ont envoyé une demande à la Foreign Intelligence Surveillance Court (FISA) afin de pouvoir publier plus de détails sur les requêtes qui ont émané du gouvernement américain. La France n’est pas épargnée. La NSA, selon les documents fournis par Edward Snowden, aurait espionné le ministère français des Affaires étrangères. Rien que cela…

Il y a très peu de chance que vous soyez concerné

Quel que soit le système d’écoute mis en place par la NSA, la probabilité que vous soyez sur écoute est très faible. Selon les dernières nouvelles, la NSA essaie de rationaliser ses efforts.

Si vous n’avez rien à cacher, inutile de vous inquiéter, et encore moins si vous vivez hors des Etats-Unis. Il est vrai que les systèmes d’écoute de la NSA sont globaux et qu’ils affectent tous les types d’appareils, mais l’ampleur de leur portée n’est pas claire. D’autre part, les pays les plus surveillés sont situés pour la plupart au Moyen-Orient (Iran, Pakistan, Syrie, Egypte…).

Il est possible de se protéger (avec les bonnes applications)

Nous ne savons pas exactement comment la NSA parvient à contourner les systèmes de cryptage des navigateurs et des téléphones mobiles. Une chose est claire : elle ne peut pas encore briser les cryptages puissants. Il faut donc employer la ruse.

Nous répétons donc ce que nous avions déjà exposé dans notre article spécial 10 apps pour protéger votre vie privée : il existe toute une série d’utilitaires qui, s’ils sont bien utilisés, améliorent votre sécurité et la protection de votre vie privée, sans devoir faire aucune concession.

Navigation sécurisée

- Tor, le réseau de navigation anonyme, a été l’objet d’attaques, mais il est toujours plus sûr de l’utiliser si vous souhaitez rester anonyme.

- Il existe des navigateurs mieux sécurisés. Epic Browser, par exemple, fonctionne uniquement en mode incognito, et dispose d’un proxy pour rendre la connexion anonyme.

Mails et messagerie

- En ce qui concernant les emails, des solutions comme GnuPG ou PGP sont très valables. D’autres options ? HushMail ou CounterMail

- Certaines applications mobiles permettent de chatter en toute discrétion, soit en supprimant les messages, soit en utilisant des données chiffrées (ou les deux).

Antivirus et système d’exploitation

Il vaut mieux faire profil bas

Envoyer une liste de courses en cryptage 4096 bits est non seulement inutile, mais est également un moyen d’attirer l’attention de ceux qui vous écoutent. En effet, quel meilleur moyen de se faire remarquer que de se mettre soudainement à chiffrer toutes ses informations ?

Selon les informations diffusées par Snowden, la NSA retient des données chiffrées pendant plus longtemps justement lorsqu’elles représentent un risque potentiel. Leur logique est simple : “Si c’est chiffré, c’est qu’il y a quelque chose à cacher”.

L’utilisation du cryptage dans vos communications doit se limiter aux messages que vous ne pouvez envoyer par voie électronique et qui doivent être protégés. Dans la majorité des cas, il n’est pas nécessaire de chiffrer quoi que ce soit, pour la bonne et simple raison que personne ne vous écoute activement.

Un peu d’histoire : la NSA et Ed Snowden

Qu’est-ce que la NSA?

L’Agence Nationale de la Sécurité a été créée aux USA en 1952. Elle est chargée de surveiller, décoder, traduire et analyser tous les types d’informations ou de données collectées par les services d’espionnage et de contre-espionnage. Son but est de protéger les communications et les systèmes informatiques du gouvernement des Etats-Unis.

Qui est Edward Snowden?

Edward Joseph Snowden est un spécialiste de la sécurité informatique qui travaillait à la NSA et avait accès à des documents Top Secret. Début 2013, il a contacté plusieurs journaux afin de dévoiler des informations PRISM, le projet d’écoute à échelle globale. Il est toujours en fuite et est à la fois considéré comme un héros et comme un traitre.

Fin de l’histoire?

Il n’y a pas une semaine sans de nouvelles révélations sur cette affaire. La NSA semble capable de récupérer des informations même à travers des solutions soit-disant sécurisées. Néanmoins, le vent semble commencer à changer de sens. Selon Le Monde, la commission du renseignement du Sénat américain a entamé, jeudi 26 septembre, un débat sur la préparation d’une loi visant à poser des “limites” à la surveillance des données téléphoniques tout en “préservant” ce programme de la NSA. Bref, pas de remise en cause de la part des Etats-Unis mais un débat est tout de même lancé. N’est-ce pas déjà le début d’une victoire pour Edward Snowden ?

Vous avez encore des questions ? N’hésitez pas !

Pour l’instant, si vous avez d’autres questions, posez-les en commentaire de cet article et nous essaierons d’y répondre en fonction des informations disponibles, ou nous ferons appel à des experts en sécurité informatique qui pourront vous renseigner.

À lire aussi:

Article original écrit par Fabrizio Ferri-Benedetti – Softonic.com. Adapté de l’espagnol.

AxCrypt est un utilitaire gratuit et Open Source pour protéger la confidentialité de vos fichiers en toute simplicité.

AxCrypt est un utilitaire gratuit et Open Source pour protéger la confidentialité de vos fichiers en toute simplicité. Besoin de stocker vos fichiers sensibles? SafeHouse Explorer est une solution de cryptage gratuite qui permet de créer des “volumes” cryptés servant de coffres-forts électroniques.

Besoin de stocker vos fichiers sensibles? SafeHouse Explorer est une solution de cryptage gratuite qui permet de créer des “volumes” cryptés servant de coffres-forts électroniques. DisCryptor Free est un utilitaire de cryptage gratuit qui permet de protéger simplement l’accès à vos fichiers.

DisCryptor Free est un utilitaire de cryptage gratuit qui permet de protéger simplement l’accès à vos fichiers. Steganos Safe est un logiciel pour sécuriser vos données importantes grâce à la création de zones “coffre-fort”, sur disque dur ou mémoire flash.

Steganos Safe est un logiciel pour sécuriser vos données importantes grâce à la création de zones “coffre-fort”, sur disque dur ou mémoire flash. TrueCrypt est un utilitaire de cryptage gratuit et Open Source dont la puissance et les fonctionnalités répondent aux standards les plus élevés.

TrueCrypt est un utilitaire de cryptage gratuit et Open Source dont la puissance et les fonctionnalités répondent aux standards les plus élevés.