Que se passe-t-il lorsque vous synchronisez vos photos avec Mon flux de photos ou la sauvegarde d’iCloud?

Où vont-elles? Que se passe-t-il si vous arrêtez de synchroniser? Et quelles sont les alternatives possibles ? Cette question, on est en droit de se la poser suite à l’affaire des photos de stars nues volées. iCloud a directement été pointé du doigts, mais Apple son propriétaire, dément complètement une faille dans son système de sécurité.

Apple s’est fait une réputation grâce à la simplicité d’utilisation et à l’interface modèle d’OS X ou d’iOS, mais des services comme la sauvegarde iCloud ou le Flux de photos sont encore assez flous pour la plupart des utilisateurs (dont plusieurs célébrités, apparemment).

Bien sur, ce sont des fonctionnalités utiles, mais vous n’avez pas forcément envie d’envoyer toutes les photos que vous prenez dans un nuage (le cloud). Les attaques récentes dont ont été victimes les célébrités ont beau venir, peut-être d’une vulnérabilité d’iCloud (qu’Apple a déjà résolue par un patch), ça ne vous empêche pas de garder le contrôle sur vos photos et sur l’endroit où elles sont stockées. Une attention particulière doit justement y être portée, si celles-ci sont sauvegardées dans un Cloud (un nuage). En effet, ce genre de service a déjà, à plusieurs reprises, montré ses limites. A vous d’analyser ce que proposent le Flux de photos, la sauvegarde iCloud et leurs alternatives, pour décider ce qui est le plus adapté à vos besoins.

Mon flux de photos

Tout d’abord, votre Flux de photos et votre galerie de photos ne sont pas la même chose. La galerie de photos est stockée dans la mémoire de votre iPhone, alors que le Flux de photos contient des photos synchronisées depuis tous vos appareils iOS via iCloud. Supprimez une photo de votre galerie de photo, elle est conservée dans le Flux de photos. L’inverse est également vrai.

Cela dit, votre Flux de photos n’est pas vraiment une solution de backup en ligne traditionnelle. Si vous avez plusieurs appareils tournant sous iOS, vous pourrez accéder à vos photos depuis n’importe quel dispositif, à condition que le Flux de photos soit activé sur les deux.

Ce qu’on sait moins, c’est qu’il est également possible d’accéder à ses photos depuis un ordinateur de bureau. Si vous utilisez Windows, il suffit de télécharger le Tableau de bord iCloud, alors que les possesseurs d’un Mac peuvent accéder aux photos à travers les Préférences Système en passant par iPhoto ou Aperture.

Dans votre Flux de photos, vos images ne sont pas stockées comme dans un service d’hébergement dans le nuage classique, avec un serveur centralisé en en ligne. En fait, les photos ne sont disponibles qu’entre vos dispositifs et votre ordinateur de bureau (bien que cela puisse changer avec iOS 8). Par exemple, votre Flux de photos ne sauvegarde pas toutes vos images, mais en conserve un maximum de 1000 à la fois, supprimant les plus anciennes si besoin.

Stockage et sauvegarde iCloud

Le stockage et la Sauvegarde sur iCloud fonctionnent de façon similaire au Flux de photos, à la différence que vous pouvez synchroniser vos photos mais pas seulement. Le service fonctionne également pour votre galerie de photos, vos comptes, vos documents et les paramètres.

Pour accéder au stockage et à la sauvegarde, accédez aux paramètres, puis à iCloud. Faites défiler l’écran jusqu’à voir apparaître Stockage et Sauvegarde. Un peu en bas, vous verrez l’option sauvegarde d’iCloud, qui synchronise automatiquement vos données lorsque l’iPhone est en chargement et connecté au WiFi. Pour la désactiver, poussez le curseur vers la gauche.

Bizarrement, la sauvegarde iCloud rend vos données moins accessibles que le Flux de photos. Il n’y a pas d’accès en ligne aux données sauvegardées, et contrairement au Flux de photos, il n’existe pas de client pour ordinateur de bureau qui permette d’accéder aux fichiers. Ces derniers ne sont accessibles que lorsque vous restaurez un iPhone et que vous vous connectez à votre compte iCloud (là encore, ça pourrait changer avec iOS 8).

A noter que la sauvegarde iCloud et le Flux de photos peuvent être utilisés indépendamment l’un de l’autre. Vous pouvez utiliser votre Flux de photos sans avoir activé la sauvegarde iCloud et accéder ainsi à vos photos. A l’inverse, activer la sauvegarde iCloud et éteindre le Flux de photos vous permet d’accéder aux copies de sauvegarde de vos photos, bien que seules celles de la galerie de photo sont concernées. Dans tous les cas, vous aurez toujours accès à vos photos dans le nuage, à moins que vous éteigniez les deux services.

Solutions alternatives

Je doit admettre que pour moi, iCloud n’est pas la meilleure solution de sauvegarde pour iPhone. L’espace en ligne est limité à 5Go gratuits (ce qui recouvre à peine l’étendue de ma galerie de photos), et il est impossible d’accéder aux données sauvegardées sans un appareil sous iOS.

Cela dit, que vous continuiez à utiliser iCloud ou pas, il y a d’autres façons de protéger les photos sur votre appareil iOS.

Vérification en deux étapes

Apple ID propose la vérification en deux étapes, qui consiste à envoyer un code par SMS à votre téléphone afin d’accéder à votre compte. Activer ce service peut grandement renforcer la sécurité de vos données.

Sauvegarde iTunes

Ce n’est peut-être pas aussi facile ou pratique que le nuage, mais la bonne vieille sauvegarde sur iTunes est toujours une solution fiable. Il peut être facile d’oublier (je l’ai appris à mes dépens en oubliant de faire une sauvegarde avant d’essayer (et d’échouer) d’upgrader à iOS 7.1.1. Résultat, toutes mes données des 4 derniers mois non sauvegardées ont été perdues), mais il est indispensable de prendre l’habitude de brancher votre téléphone à votre ordinateur et paramétrer une sauvegarde automatique.

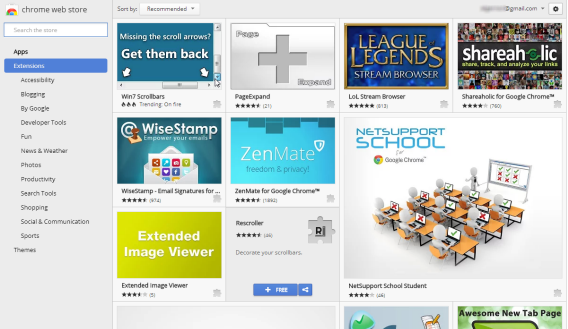

Solutions de stockage en ligne par des tiers

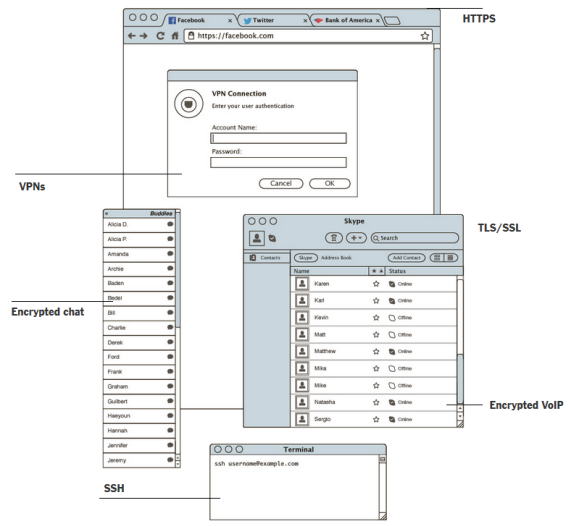

Le plus connu, Carousel par DropBox, permet de synchroniser toutes vos images de la galerie de photo. Il suffit pour cela d’autoriser l’appli à effectuer la synchronisation. Contrairement aux services d’iCloud, vous disposez alors d’un espace de stockage dédié pour vos photos, auquel vous pouvez accéder en ligne. Ainsi, vous ne perdrez plus vos photos. Pour plus de sécurité, vous pouvez également encrypter vos fichiers stockés dans le nuage grâce à des services comme Boxcryptor et Cloudfogger.

Organisez vos photos

On comprend aisément pourquoi tant d’utilisateurs utilisent le nuage comme espace de stockage. Il est pratique, se synchronise automatiquement, permet une connexion de partout et propose beaucoup d’espace de stockage gratuitement (ou à bas prix). Malgré les attaques récentes, c’est une solution assez sure. Il faut garder à l’esprit que ces piratages de données visaient des célébrités de premier plan, et que la probabilité pour que vous en soyez la cible est sincèrement faible.

En fin de compte, la meilleure chose que vous puissiez faire est d’organiser votre collection personnelle de photos, ainsi que l’endroit où elles sont stockées. S’il y a là quelque chose que vous ne souhaitez pas faire apparaître dans un nuage fumeux, supprimez l’image de votre Flux de photo, désactivez votre sauvegarde iCloud, ou utilisez la vérification en deux étapes. Ou sinon finalement, utilisez Snapchat.

Article original écrit par Zuzanna Blaszkiewicz – Softonic.com. Traduit et adapté de l’anglais.

Compte Twitter de l’auteure (en anglais): @suzieblaszqwicz

A lire aussi:

Il s’agit d’une autre application permettant de converser (tchat), d’envoyer des messages et de téléphoner gratuitement, mais elle dispose également d’instruments avancés de protection de votre vie privée.

Il s’agit d’une autre application permettant de converser (tchat), d’envoyer des messages et de téléphoner gratuitement, mais elle dispose également d’instruments avancés de protection de votre vie privée.

Point crucial d’un système de sécurité, le mot de passe est pourtant souvent pris à la légère… Un password trop faible est facile à “cracker”, comme peuvent en témoigner Barack Obama ou Britney Spears, dont les comptes Twitter avaient été piratés en 2009.

Point crucial d’un système de sécurité, le mot de passe est pourtant souvent pris à la légère… Un password trop faible est facile à “cracker”, comme peuvent en témoigner Barack Obama ou Britney Spears, dont les comptes Twitter avaient été piratés en 2009. Virus, rootkit, cheval de Troie, composeur, spyware, adware, ver… Ils n’ont qu’une chose en commun, ils vous veulent du mal, mais pas de la même façon. Connaître leur mode d’action, c’est le premier pas vers une protection efficace. Galerie de portraits.

Virus, rootkit, cheval de Troie, composeur, spyware, adware, ver… Ils n’ont qu’une chose en commun, ils vous veulent du mal, mais pas de la même façon. Connaître leur mode d’action, c’est le premier pas vers une protection efficace. Galerie de portraits.