Sul mercato ci sono programmi che, oltre a proteggere le password, ti dicono quando è ora di cambiarle. Uno dei migliori è LastPass. Ma come usarlo per controllare la forza delle tue chiavi d’accesso?

Alcuni fattori contribuiscono all’indebolimento delle password:

- Tempo: più una chiave d’accesso è vecchia, più probabile sarà che questa sia vulnerabile

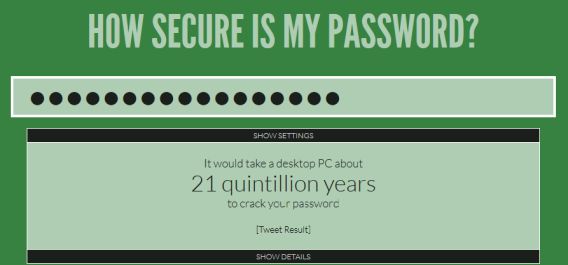

- Semplicità: le password semplici sono più deboli di quelle complesse

- Lunghezza: le chiavi d’accesso brevi sono più facili da violare rispetto a quelle lunghe

- Ripetizione: l’uso della stessa password per più account aumenta i rischi di sicurezza

Per verificare che le tue chiavi d’accesso siano sicure, è consigliabile eseguire i test compresi nei gestori di password, ovvero dei programmi che ti consentono di salvarle, ricordarle e proteggerle. LastPass, per esempio, analizza in meno di un minuto le tue chiavi d’accesso e ti dice quali modificare.

Scopri in questo tutorial come installare LastPass, come memorizzare le password e come eseguire il controllo di sicurezza.

1. Installa LastPass sul tuo computer

LastPass funziona su tutti i browser. Il programma di installazione universale per Windows ti aiuterà a installare LastPass su Chrome, Firefox, Internet Explorer, Safari e Opera.

Innanzitutto, il programma di installazione ti chiederà la lingua che desideri usare.

Dopodiché, seleziona i browser su cui desideri installare l’estensione. Se sono aperti, LastPass ti chiederà di chiuderli (in caso contrario, l’installazione non andrà a buon fine).

Infine, è necessario creare un account LastPass o effettuare il login. Questo passo può essere eseguito successivamente dal browser.

All’apertura di ogni browser, dovrai installare l’estensione e autorizzarla. Ad esempio, questo è quello che vedrai su Chrome.

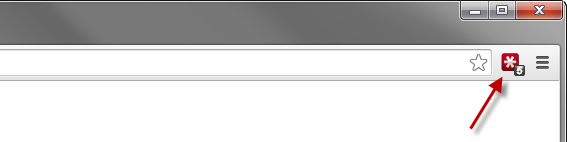

LastPass visualizza sempre un pulsante rosso con un asterisco bianco al centro:

2. Importa le password su LastPass

Il passo successivo consiste nell’importare tutte le chiavi d’accesso memorizzate sul browser. Fai click sul pulsante di LastPass e vai al menu Tools > Import from.

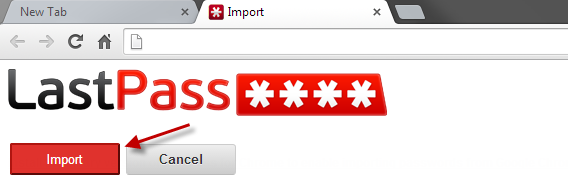

LastPass aprirà una finestra con l’elenco di tutte le password disponibili. Scegli quelle che vuoi importare (o selezionale tutte) e premi il pulsante Import.

Da questo momento le tue chiavi d’accesso saranno salvate su LastPass e protette da una master password (non perderla!).

3. Avvia il test di sicurezza di LastPass

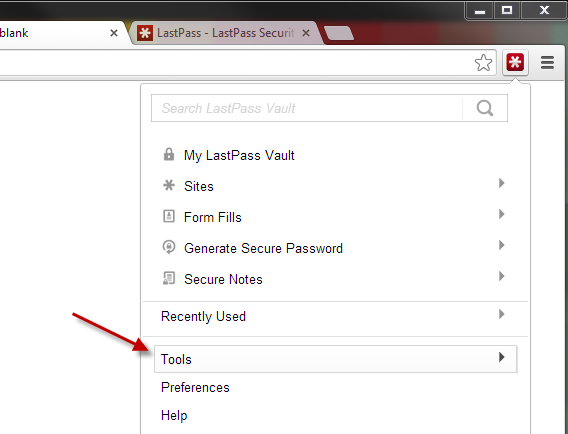

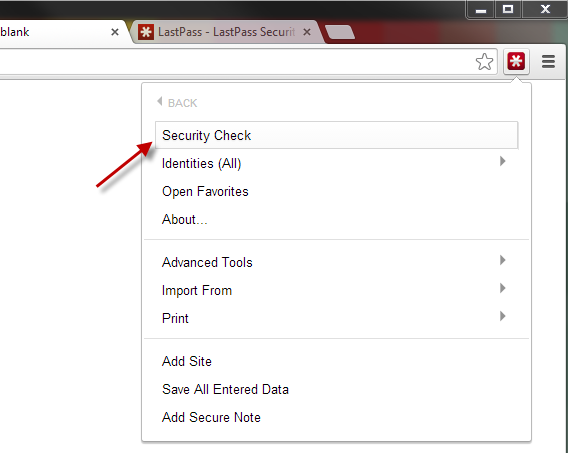

È giunto il momento di controllare la forza delle tue password. Fai click sull’icona di LastPass e apri il menu Tools.

Seleziona l’opzione Security Check.

Si aprirà una pagina sicura (con l’icona a forma di lucchetto) appartenente a LastPass. Fai click sul pulsante Start the challenge.

Si aprirà una pagina sicura (con l’icona a forma di lucchetto) appartenente a LastPass. Fai click sul pulsante Start the challenge.

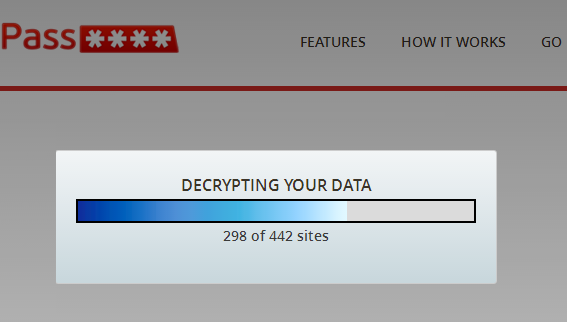

Le password verranno analizzate…

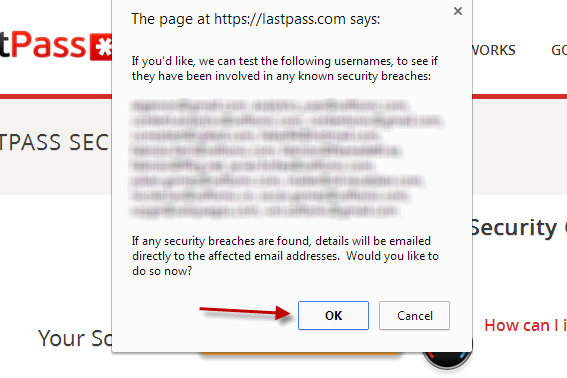

… e ti verrà chiesto se vuoi controllare se i tuoi account hanno subito dei furti di dati. Conferma facendo click su OK.

Dopo un minuto comparirà la pagina dei risultati.

4. Consulta l’elenco e scegli le password da modificare

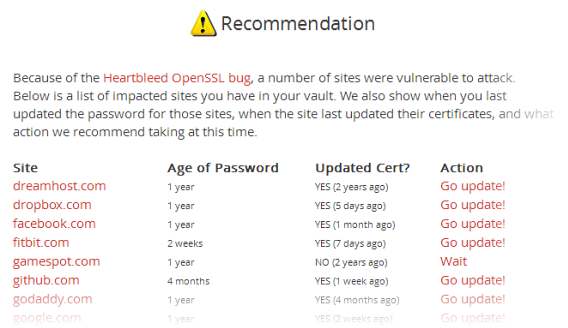

Il rapporto di sicurezza di LastPass è molto completo e utile. Innanzitutto, ti informerà sugli avvenimenti più importanti, come il bug Heartbleed, e ti dirà se è necessario aggiornare immediatamente le password o meno.

Dopodiché, il rapporto prosegue con una sintesi delle password analizzate, la loro forza e la lunghezza media, il numero di chiavi duplicate e altri dati.

La parte più interessante si trova alla fine: l’elenco delle password con l’indicazione della loro forza. Se sono duplicate, LastPass le raggrupperà. Per andare ad ogni sito, basta fare click sul link.

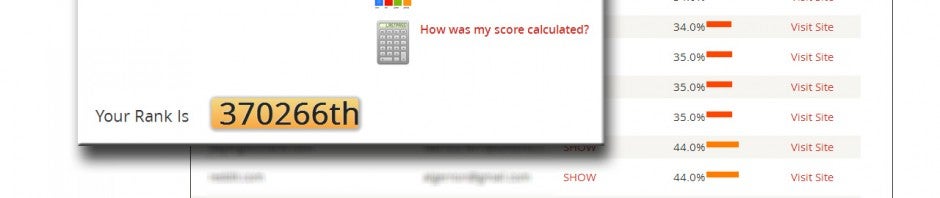

Se una password è debole e viene usata su molti account, il punteggio sarà basso. Per raggiungere una forza del 100% la chiave deve essere lunga, complessa e unica. Vuoi un consiglio? Cambia quelle che si trovano al di sotto dell’80%.

5. Usa il generatore di password di LastPass

Quando devi impostare una nuova chiave d’accesso, fai click sull’icona LastPass per aprire il generatore di password. Scegli una di quelle che ha creato in modo casuale e salvala.

La chiave verrà associata al sito e inserita automaticamente ogni volta che lo visiti, ma solo se LastPass è attivo (icona rossa).

Non dimenticare la master password!

Come hai appena visto, un gestore di password come LastPass non solo controlla le chiavi d’accesso, ma ti consente di sostituirle con altre più sicure e le ricorda al posto tuo ogni volta che visiti un sito. Attenzione, però, a non dimenticare la master password: se dovessi smarrirla, l’archivio sarà inaccessibile per sempre.

Che punteggio hai ottenuto dal test di sicurezza di LastPass?

[Adattamento di un articolo originale di Fabrizio Ferri-Benedetti su Softonic ES]

Il passerotto blu naviga in acque pericolose. Nei giorni scorsi pirati informatici hanno sferzato un attacco a Twitter che potrebbe aver compromesso circa 250.000 account. Dal

Il passerotto blu naviga in acque pericolose. Nei giorni scorsi pirati informatici hanno sferzato un attacco a Twitter che potrebbe aver compromesso circa 250.000 account. Dal