Windows, OS X oder Linux – Betriebssysteme sind das Rückgrat für jeden Computer. Sie ermöglichen die Nutzung unterschiedlichster Programme, mit ihnen können wir größte Datenmengen verwalten und komplexe Aufgaben in Sekundenschnelle erledigen. Doch welches Betriebssystem ist das sicherste?

Aufgrund der großen Bedeutung und Komplexität ist ein Betriebssystem täglich den Angriffen von Hackern ausgesetzt. Ein mangelhaftes System ist somit ein Einfallstor für Schadsoftware und ungebetene Gäste auf dem eigenen Computer.

Selbst wenn das System einen Hackerangriff abwehren kann, könnte es durch die Attacke beschädigt sein. Für die tägliche Arbeit ist ein stabil funktionierendes Betriebssystem jedoch unerlässlich.

Sicherheitsaspekte

Wenn im Zusammenhang mit Computern über Sicherheit gesprochen wird, geht es um drei Aspekte: Privatsphäre, Integrität und Verfügbarkeit.

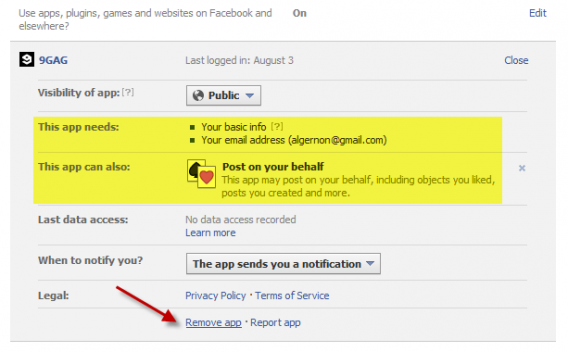

- Privatsphäre: Unautorisierte Nutzer dürfen keinen Zugriff auf Daten erhalten, die ihnen nicht gehören. Das Betriebssystem muss die Vertraulichkeit sicherstellen.

- Integrität: Daten dürfen nicht ohne Genehmigung oder auf eine Art und Weise verändert werden, so dass die Veränderung nicht mehr nachweisbar ist. Zudem müssen die Daten ständig verfügbar sein.

- Verfügbarkeit: Daten müssen schnell und verlässlich an autorisierte Nutzer übermittelt werden können, damit diese Zugriff auf die Daten erhalten.

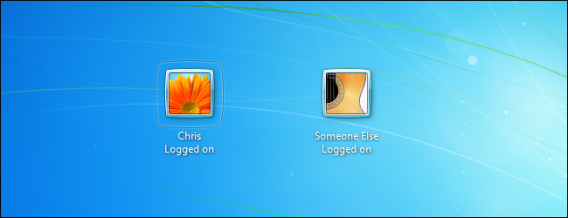

Um als sicher zu gelten, müssen Betriebssysteme diese drei Aspekte erfüllen. Umgesetzt werden diese Aspekte zum Beispiel durch Benutzerkonten, Dateisysteme, Speicherprozesse oder Datenverschlüsselungen.

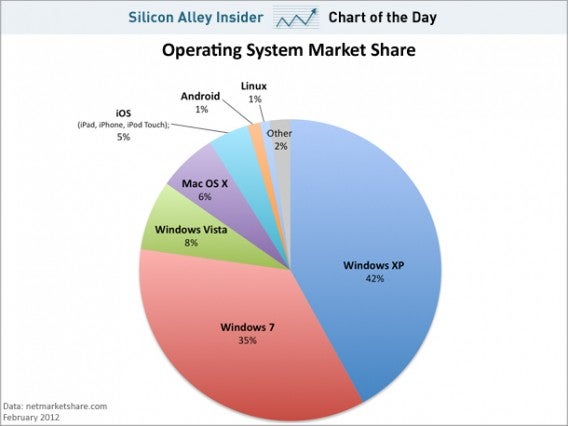

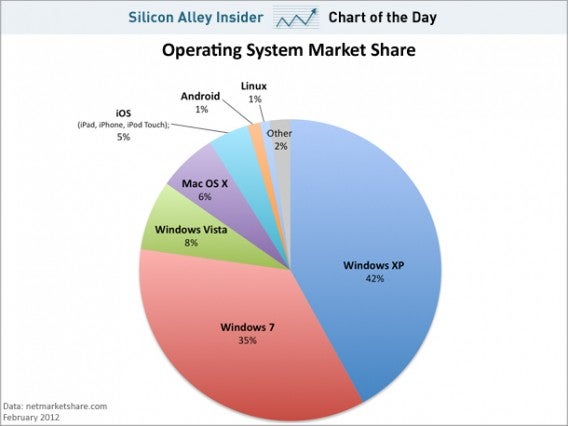

Die Sicherheit eines Betriebssystems hängt jedoch auch von externen Faktoren ab, wie etwa von der Verbreitung eines Systems. Das Betriebssystem mit der höchsten Verbreitung ist gleichzeitig das bekannteste und am besten dokumentierte – wie im Fall von Windows auf dem PC. Umso leichter ist es, Schwachstellen auszumachen.

Das populärste System ist Windows. Es ist jedoch zugleich das Hauptangriffsziel für Hacker.

Das populärste System ist Windows. Es ist jedoch zugleich das Hauptangriffsziel für Hacker.

Wie die Grafik zeigt, können Betriebssysteme zugleich sicher und dennoch populär sein. Ihre Sicherheitssysteme werden gepflegt und von den Nutzern aktuell gehalten.

Wichtige Indikatoren für die Sicherheit

Aus praktischen Gründen wird die Frage nach der Sicherheit eines Betriebssystems auf einen Punkt reduziert: die Gewährleistung, wichtige Informationen sicher verwalten zu können.

Nehmen wir den Faktor Mensch heraus, bleibt die technologische Komponente, die für Sicherheit im Umgang mit einem Betriebssystem sorgen soll. Hier sind die Systeme in ihrer Architektur durchaus unterschiedlich konzipiert.

Für den Vergleich haben wir die vier populärsten Betriebssysteme ausgewählt:

- Windows 7/8 (NT 6.x)

- Windows XP (NT 5.x)

- Ubuntu Linux

- Mac OS X

Um herauszufinden, welches dieser Betriebssysteme die beste Sichherheit vor Hackerangriffen bietet, betrachten wir drei objektive Indikatoren.

Evaluation Assurance Level

Der Evaluation Assurance Level (EAL) ist ein abgestuftes System, das die Vertrauenswürdigkeit eines Produkts definiert. Es gibt insgesamt sieben EAL-Stufen. Sie basieren auf den allgemeinen Kriterien für die Bewertung der Sicherheit von Informationstechnologie, die von den USA entwickelt wurden.

Der Evaluation Assurance Level (EAL) ist ein abgestuftes System, das die Vertrauenswürdigkeit eines Produkts definiert. Es gibt insgesamt sieben EAL-Stufen. Sie basieren auf den allgemeinen Kriterien für die Bewertung der Sicherheit von Informationstechnologie, die von den USA entwickelt wurden.

Die EAL-Stufe eines Betriebssystems erlaubt allerdings keine Aussage über die gesamte Sicherheit des Sytems. Sie gibt lediglich Auskunft darüber, bis zu welchem Grad die Sicherheit getestet wurde und damit garantiert wird. Die Hersteller gehen hierbei unterschiedlich vor, wie weit sie ihre Betriebssysteme testen lassen.

Die niedrigste Stufe ist EAL 1. Sie bedeutet, dass die Software so funktioniert, wie es in der Bedienungsanleitung beschrieben ist. Nur wenige Programme erreichen die höchste Stufe EAL 7.

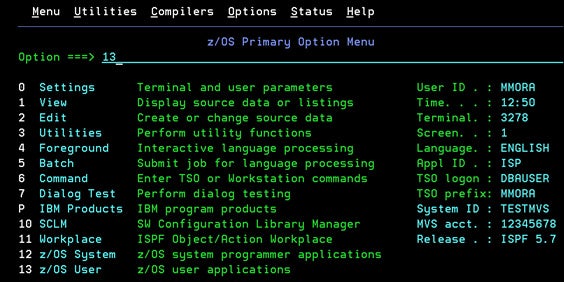

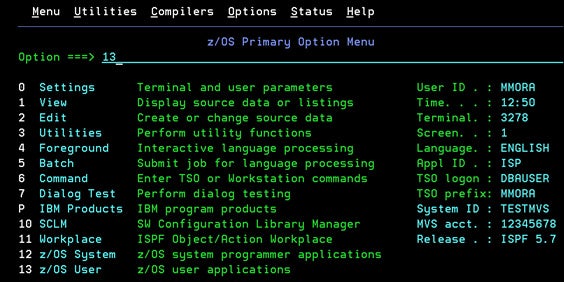

Das Betriebssystem z/OS von IBM erreicht die EAL-Stufe 5

Das Betriebssystem z/OS von IBM erreicht die EAL-Stufe 5

Die meisten Betriebssysteme besitzen die Stufe EAL 4. Das bedeutet, dass das System eine recht hohes Maß an Sicherheit mit der entsprechende Flexibilität in der Weiterentwicklung der Software aufweist. Für ein höheres Maß an Sicherheit wird die Stufe EAL 4+ vergeben.

Die vier populärsten Betriebssysteme schneiden wie folgt ab:

Die Systeme von Microsoft besitzen mit EAL 4+ eine hohe Einstufung. Die schlechtere Stufe für Mac OS X mag etwas beunruhigen, allerdings ist die Einstufung bereits vor Jahren auf Basis der Version 10.6 vorgenommen worden.

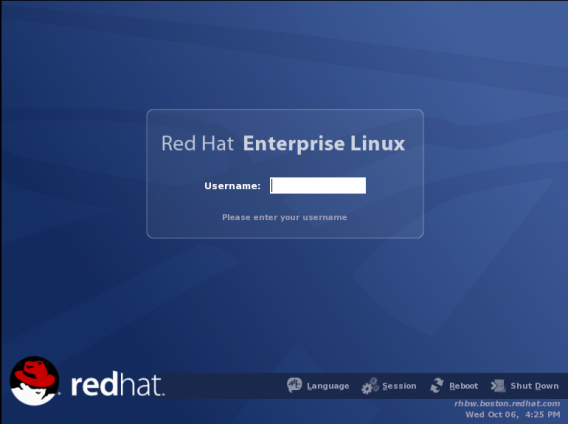

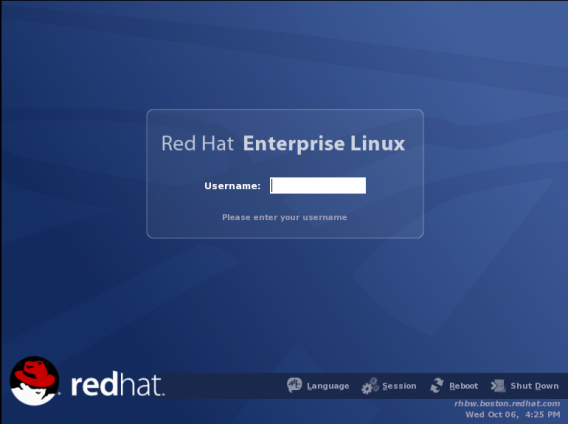

Im Fall des Linux-Betriebssystem existieren verschiedene Varianten wie Red Hat, die mit EAL 4+ bewertet wurde. Für Ubuntu gibt es keine EAL-Zertifizierung. Das könnte an den Kosten liegen. Für eine EAL-Zertifizierung müssen Hersteller ein von der US-Regierung geprüftes Labor beauftragen. Je höher der EAL-Level ist, auf das getestet werden soll, desto höher sind die Kosten.

RHEL ist ein Linux-Betriebssystem mit EAL-Zertifizierung

RHEL ist ein Linux-Betriebssystem mit EAL-Zertifizierung

Die EAL-Zertifizierung gibt grob gesagt Auskunft darüber, wie umfangreich ein Betriebssystem in Sachen Sicherheit aufgestellt ist. Jedoch werden damit nicht alle Aspekte abgedeckt.

Sicherheitslücken

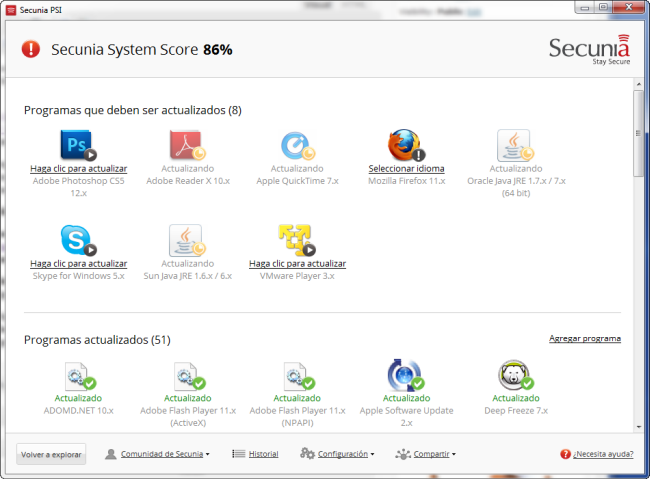

Ein anderer Weg, um die Sicherheit von Betriebssysteme zu vergleichen, ist der Blick auf die Zahl der bekannten Schwachstellen eines Systems. Diese Sicherheitslücken können als Einfallstore für Hacker dienen. Jedoch variieren diese in ihrer Bedeutung für Hackerangriffe.

Wikipedia verfügt über eine Liste mit bekannten Schwachstellen, die das Unternehmen Secunia in den letzten Jahren in Betriebssystemen entdeckt hat. Man kann diese Schwachstellen in zwei Gruppen einteilen: kritische und nicht kritische Sicherheitslücken.

|

Windows 7 |

Windows XP |

Linux |

Mac OS X |

| kritisch |

2 |

11 |

0 |

1 |

nicht kritisch

|

3 |

31 |

17 |

7 |

Windows 7 und Mac OS X stehen in Sachen Sicherheitslücken etwa auf der gleichen Stufe. Der erste Platz gebührt Linux. Da Microsoft den Support für XP eingestellt hat, treten hier die meisten Sicherheitslücken auf.

Zwar hat das Unternehmen CVE Details eine recht große Zahl an Sicherheitslücken im Linux-Kernel entdeckt. Das muss aber nicht bedeuten, dass dieses Betriebssystem sehr unsicher ist. Es kann auch heißen, dass Linux schlicht häufiger auf Schwachstellen überprüft wird.

|

Windows 7 |

Windows XP |

Linux |

Mac OS X |

| 2013 |

69 |

58 |

128 |

25 |

Bei Betriebssystemen mit einem sehr hohen Grad an Sicherheit, wie etwa OpenBSD, werden jährlich nicht mehr als rund ein Dutzend Schwachstellen entdeckt. Das hängt einerseits davon ab, wie viel Arbeit der Hersteller in die Sicherheit seines Systems steckt und andererseits an der Häufigkeit, mit der Updates für das System veröffentlicht werden. Die Update-Rate bei OpenBSD ist zum Beispiel vergleichsweise gering.

Insgesamt reichen die bisher betrachteten Fakten noch nicht aus, um eine Aussage darüber zu treffen, welches Betriebssystem am sichersten ist. Hierzu müssen weitere Faktoren herangezogen werden.

Externe Faktoren: Beliebtheit und Entwicklung

Vor zehn Jahren lautete die Antwort auf die Frage nach dem sichersten Betriebssystem eindeutig Unix/Linux. Der Sicherheitsstandard war dem anderer Betriebssystem weit überlegen und die Nutzer waren sich über die Bedeutung der Sicherheit ihres Systems bewusst.

Vor zehn Jahren lautete die Antwort auf die Frage nach dem sichersten Betriebssystem eindeutig Unix/Linux. Der Sicherheitsstandard war dem anderer Betriebssystem weit überlegen und die Nutzer waren sich über die Bedeutung der Sicherheit ihres Systems bewusst.

Das hat sich inzwischen aber geändert. Die Sicherheitsmechanismen von Windows 7/8 sind mit denen von Linux vergleichbar, sind zum Teil sogar hochwertiger. Aus rein technischer Sicht ist es schwer, einen Sieger auszumachen (es ist lediglich klar, dass es Max OS X nicht ist). Alle bekannten Betriebssysteme bieten ein hohes Maß an Sicherheit.

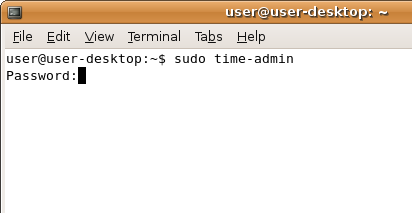

Während Microsoft die Sicherheitsstandards für Windows erhöht hat, ist eine Version des Linux-System sehr populär beworden: Ubuntu wird inzwischen nicht mehr nur von Computerspezialisten verwendet. Die Nutzer übersehen aber häufig die komplexe Sicherheitsarchitektur, die hinter Linux steckt.

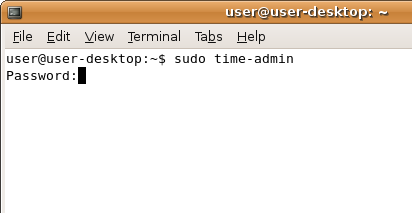

Umgang mit Administratorrechten

Umgang mit Administratorrechten

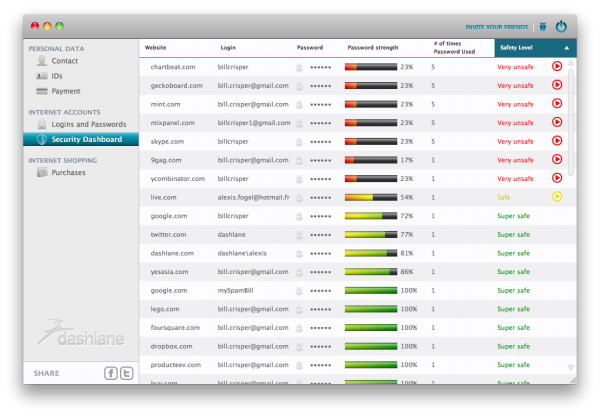

Windows-Nutzer stehen vor dem Problem, mit einer Firewall oder unterschiedlichen Nutzungsrechten umgehen zu müssen. Auch Linux-Nutzer, insbesondere Anfänger, haben diese Probleme. Viele arbeiten mit dem System als Administrator, ohne zu wissen, was eigentlich dahinter steckt.

Sicherheitsschwerpunkt verschoben

In den letzten zehn Jahren sind Betriebssysteme immer sicherer geworden. Anti-Viren-Software oder Firewalls sind inzwischen soweit entwickelt, dass sie die sicherheitsrelevanten Mängel eines Betriebssystems ausgleichen können.

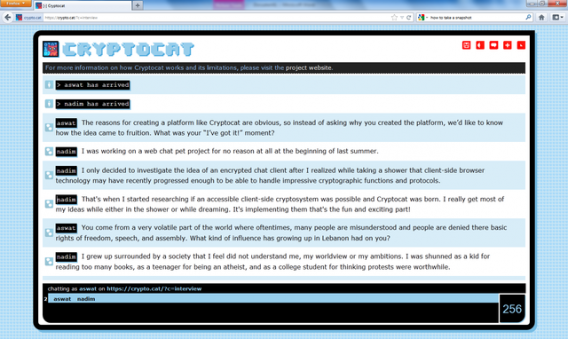

Aber gerade jetzt, wo Betriebssysteme ein akzeptables Maß an Sicherheit erreichen, verschiebt sich der Schwerpunkt in Bezug auf Sicherheitsfragen in Richtung Browser und Web-Anwendungen. Das Betriebssystem tritt in den Hintergrund. Wichtige Daten befinden sich nun im Browser – und dieser rückt damit in Fokus der Hacker.

Chrome OS ist ein Beispiel dafür, wie ein Browser gleichzeitig ein Betriebssystem sein kann

Das sicherste System ist das, mit dem man umzugehen weiß

Die betrachteten Faktoren sprechen mal für das eine, mal für das andere Betriebssystem. Man kann jedoch festhalten, dass ein vernünftig konfiguriertes Windows-System den gleichen oder vielleicht sogar einen besseren Sicherheitsstandard als ein Linux-System aufweist. Insbesondere dann, wenn Linux von einem Anfänger betrieben wird, der jedem ohne sein Wissen weitreichenden Zugriff auf seine Daten gewährt.

Die integrierten Sicherheitsmaßnahmen der einzelnen Betriebssysteme sind sehr ähnlich. Den Unterschied macht letztendlich der Nutzer aus.

Welches Betriebssystem halten Sie für das sicherste? Schreiben Sie uns einen Kommentar!

Torschuss mit der Innenseite als Finte

Torschuss mit der Innenseite als Finte

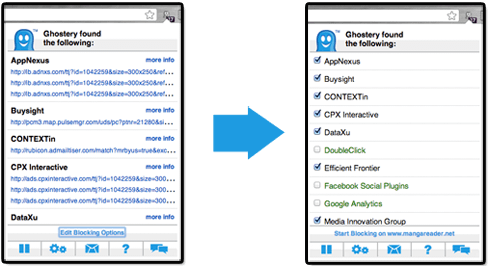

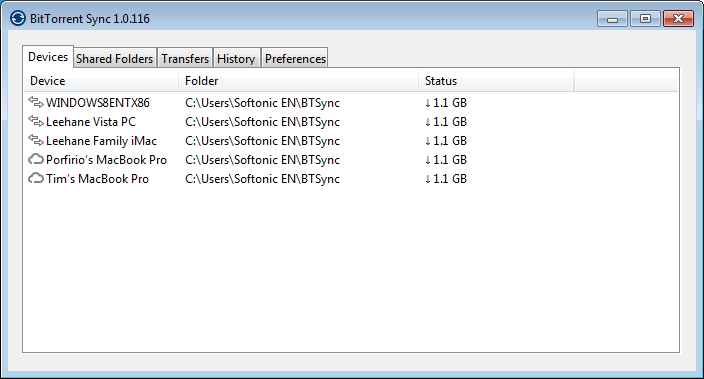

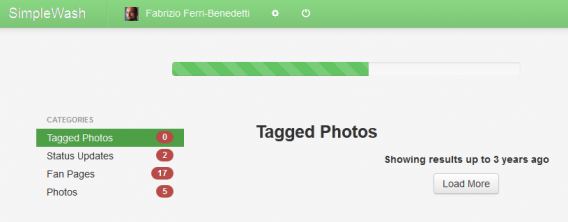

Wer trozdem weiterhin die Google-Suche nutzen möchte, erhält über die Browser-Erweiterung

Wer trozdem weiterhin die Google-Suche nutzen möchte, erhält über die Browser-Erweiterung

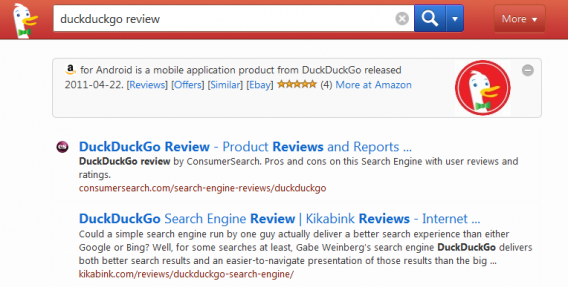

In Kombination mit

In Kombination mit

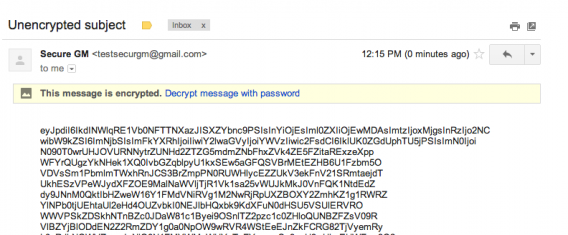

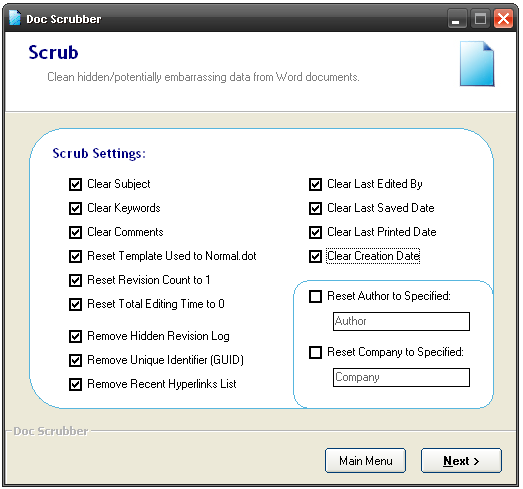

Es ist nicht allzu schwer, die eigenen Dokumente von persönlichen Informationen zu befreien. Tools wie

Es ist nicht allzu schwer, die eigenen Dokumente von persönlichen Informationen zu befreien. Tools wie

Das populärste System ist Windows. Es ist jedoch zugleich das Hauptangriffsziel für Hacker.

Das populärste System ist Windows. Es ist jedoch zugleich das Hauptangriffsziel für Hacker. Der Evaluation Assurance Level (EAL) ist ein abgestuftes System, das die Vertrauenswürdigkeit eines Produkts definiert. Es gibt insgesamt sieben EAL-Stufen. Sie basieren auf den allgemeinen Kriterien für die Bewertung der Sicherheit von Informationstechnologie, die von den USA entwickelt wurden.

Der Evaluation Assurance Level (EAL) ist ein abgestuftes System, das die Vertrauenswürdigkeit eines Produkts definiert. Es gibt insgesamt sieben EAL-Stufen. Sie basieren auf den allgemeinen Kriterien für die Bewertung der Sicherheit von Informationstechnologie, die von den USA entwickelt wurden. Das Betriebssystem z/OS von IBM erreicht die EAL-Stufe 5

Das Betriebssystem z/OS von IBM erreicht die EAL-Stufe 5 RHEL ist ein Linux-Betriebssystem mit EAL-Zertifizierung

RHEL ist ein Linux-Betriebssystem mit EAL-Zertifizierung Vor zehn Jahren lautete die Antwort auf die Frage nach dem sichersten Betriebssystem eindeutig Unix/Linux. Der Sicherheitsstandard war dem anderer Betriebssystem weit überlegen und die Nutzer waren sich über die Bedeutung der Sicherheit ihres Systems bewusst.

Vor zehn Jahren lautete die Antwort auf die Frage nach dem sichersten Betriebssystem eindeutig Unix/Linux. Der Sicherheitsstandard war dem anderer Betriebssystem weit überlegen und die Nutzer waren sich über die Bedeutung der Sicherheit ihres Systems bewusst. Umgang mit Administratorrechten

Umgang mit Administratorrechten

Mareike Erlmann: Als Hobbyfotografin muss auf meinen Rechner die Fotosoftware

Mareike Erlmann: Als Hobbyfotografin muss auf meinen Rechner die Fotosoftware  Wolfgang Harbauer: Zu

Wolfgang Harbauer: Zu  Draußen in der Internetwelt tobt ein erbitterter Browser-Krieg. Meine Rechner sind hingegen ein Ort des Friedens. Für mich ist und bleibt Mozilla Firefox (

Draußen in der Internetwelt tobt ein erbitterter Browser-Krieg. Meine Rechner sind hingegen ein Ort des Friedens. Für mich ist und bleibt Mozilla Firefox (