Bei großen E-Mail-Anbietern lesen den PRISM-Enthüllungen zufolge Geheimdienste mit. Wir zeigen verschiedene Wege auf, mit denen Sie Ihre E-Mails vor neugieriegen Blicken schützen und Ihre Privatsphäre verbessern können.

Bei der Überwachung von E-Mails nutzen Geheimdienste oder auch kriminelle Hacker drei Schwachstellen unserer Privatsphäre.

- Wie bei allen unverschlüsselten Datentransfers über das Internet kann man auch unverschlüsselte Datenpakete von E-Mails abfangen und die Adressen und den Textinhalt einfach auslesen.

- Jeder mit direktem Zugriff auf die E-Mail-Server großer Anbieter kann persönliche Postfächer einfach einsehen. Nach Angaben des Whistleblowers Snowden hat der Geheimdienst NSA direkten Zugriff sogar auf verschlüsselt abgespeicherte E-Mails.

- Über gestohlene Anmeldedaten kann jeder Internetnutzer einfach auf beliebige Postfächer anderer Nutzer zugreifen.

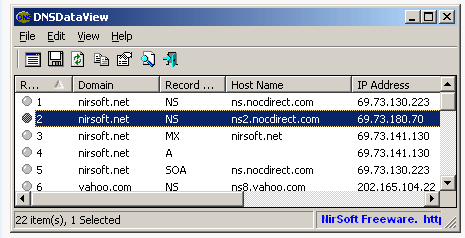

Zusätzlich sind E-Mails durch die Absenderadressen und IP-Adressen normalerweise nicht anonym. Hinter jeder E-Mail-Adresse steht im Regelfall genau eine klar identifizierbare Person. Selbst bei Fantasienamen und Kürzeln können die dahinterstehenden Personen leicht ermittelt werden. Für alle diese Probleme gibt es aber auch technische Lösungen.

1. E-Mails verschlüsseln

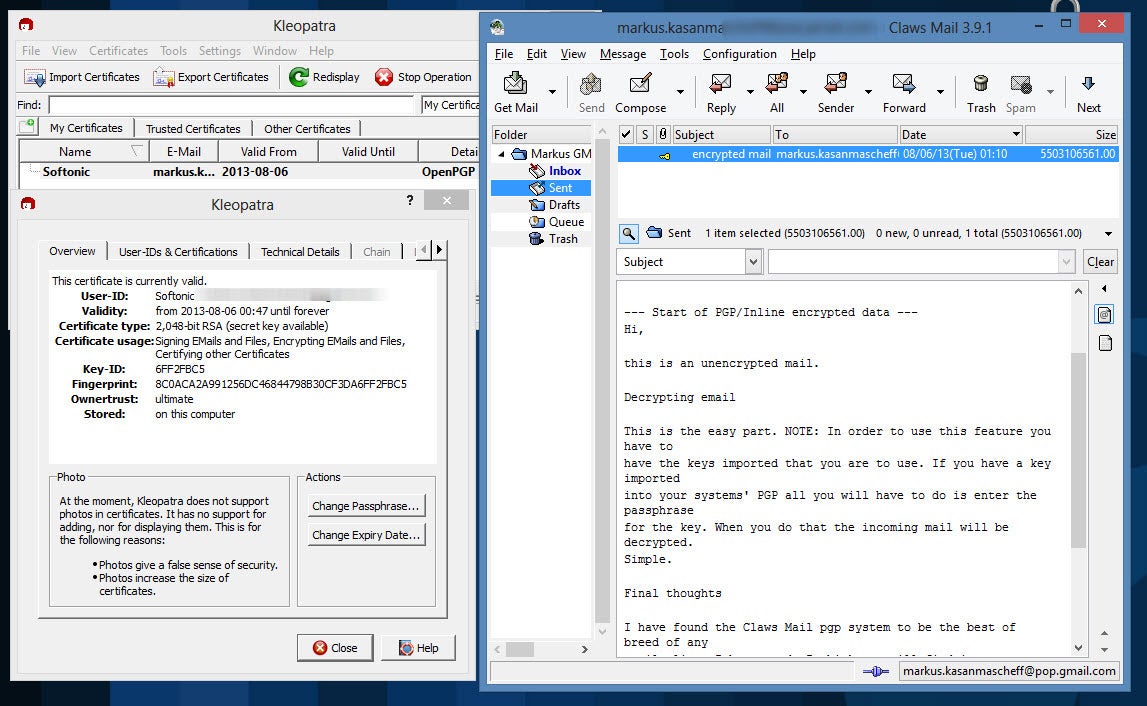

E-Mails nutzen normalerweise Klartext. Sie können E-Mails aber auch verschlüsselt senden und dem Empfänger auf anderem Weg den Sicherheitsschlüssel zukommen lassen, um die Mail zu lesen. Dies ist die sicherste Lösung für alle Schwachstellen. Die Verschlüsselung der Nachrichten erledigen in der Regel eigenständige Programmpakete wie Gpg4win oder Symantec Desktop Email Encryption. Wie in Gpg4win kommt oft ein spezielles E-Mail-Programm wie etwa Claws Mail zum Einsatz. Viele der Programme sind Weiterentwicklungen der Verschlüsselungssoftware Pretty Good Privacy (PGP) aus den 90-er Jahren.

Bild: Gpg4win mit dem Zertifikate-Manager Kleopatra und Claws Mail

Bild: Gpg4win mit dem Zertifikate-Manager Kleopatra und Claws Mail

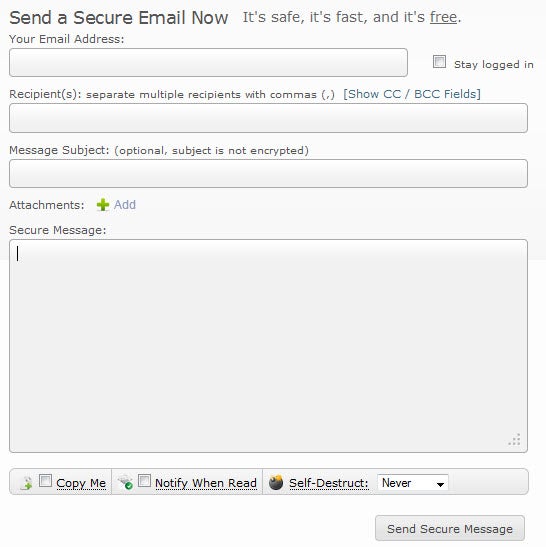

Etwas weniger sicher, aber deutlich komfortabler, sind Web-basierte Dienste wie Sendinc oder Lockbin. Hier verschickt man verschlüsselte Mails direkt über ein Web-Formular. Dafür musss man aber einem bestimmten Anbieter alle Daten anvertrauen.

Bild: Sendinc

Bild: Sendinc

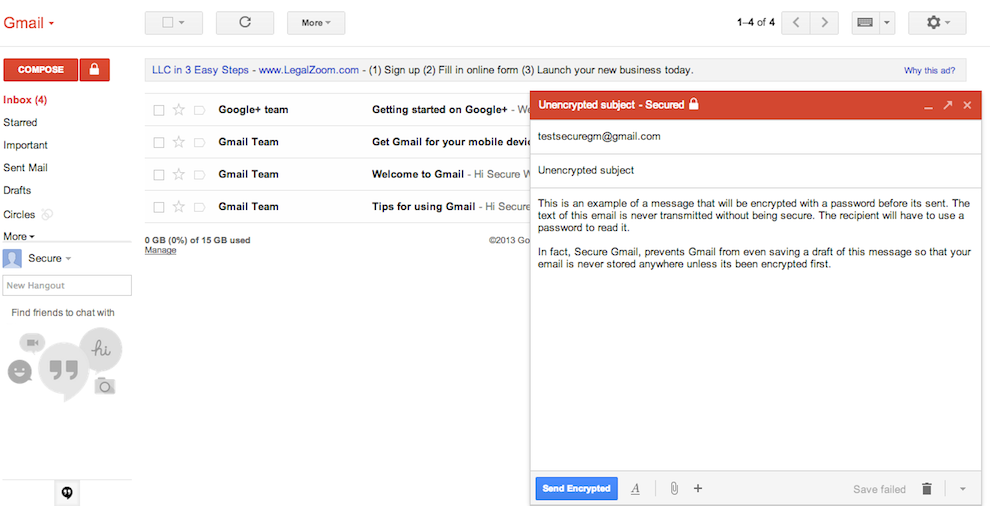

Für Nutzer von Google Chrome und Gmail gibt den direkt in den Maildienst integrierten Dienst SecureGmail.

Bild: SecureGmail

Bild: SecureGmail

2. Sicheren E-Mail-Anbieter wählen

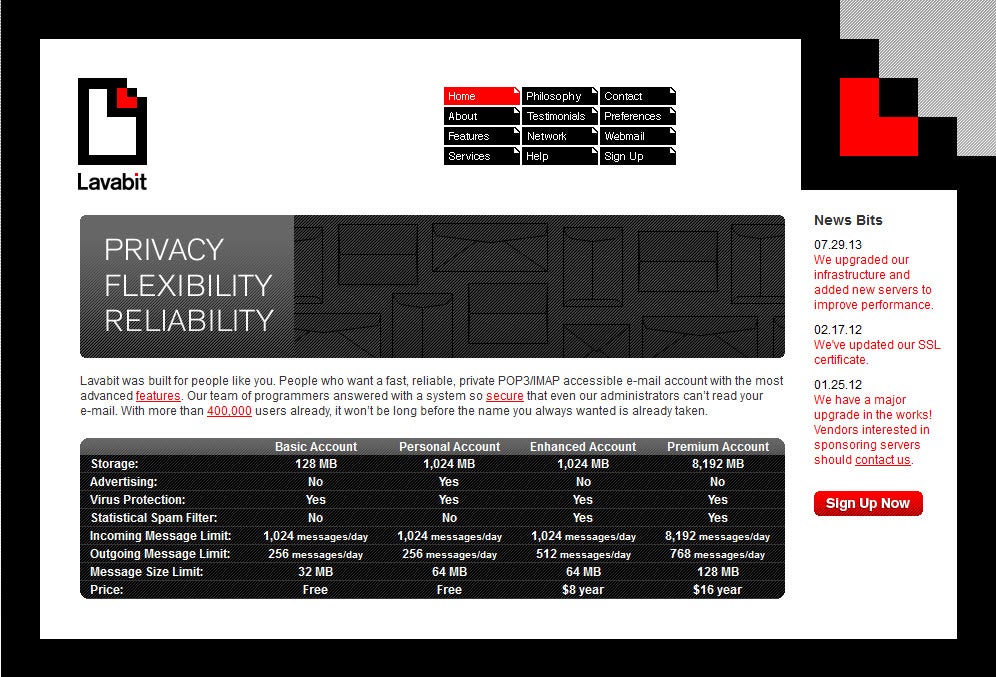

Wer nur Diensten wie Gmail, Yahoo! Mail und Outlook.com misstraut, kann auf alternative Anbieter wie Lavabit ausweichen. Der auch vom NSA-Whistleblower Edward Snowden genutzte Dienst überträgt alle Daten mit SSL-Verschlüsselung und speichert alle Daten asymmetrisch verschlüsselt auf den Servern ab.

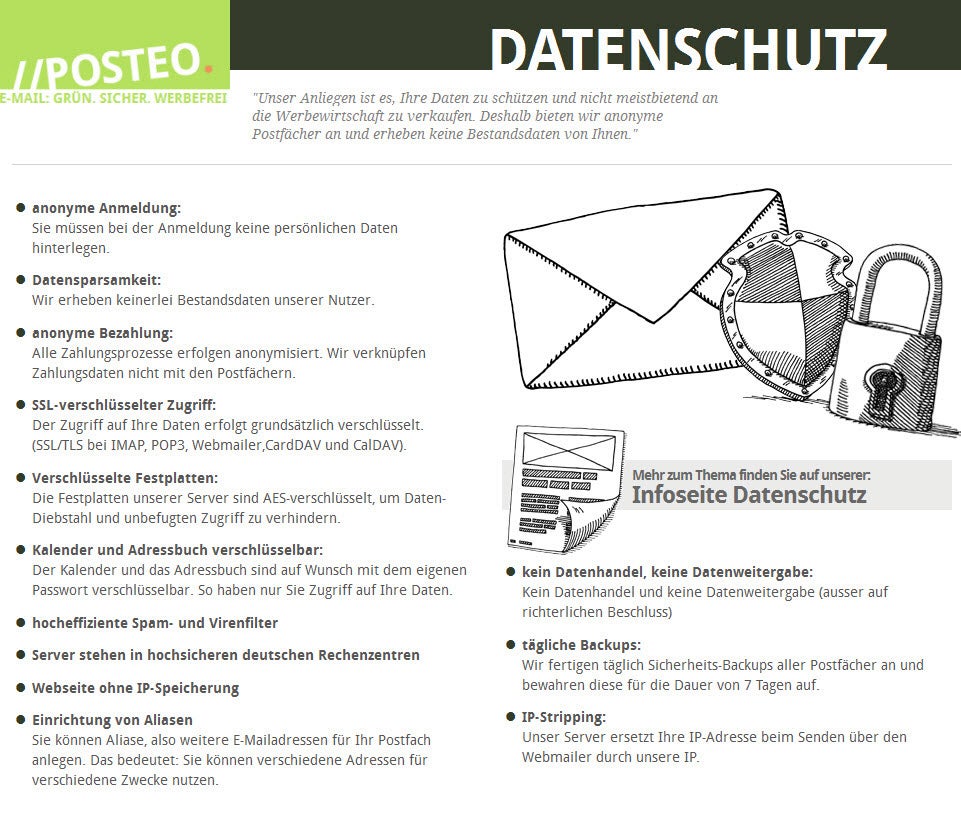

Im deutschen Sprachraum wirbt der Anbieter Posteo mit ähnlichen Versprechen bei Privatsphäre und Datenschutz. Man kann sich anonym anmelden und anonym bezahlen, es werden keine Verbindungs- oder Bestandsdaten über Nutzer erhoben und alle E-Mail-Daten sowie Adressbücher und Kalender werden auf den Servern verschlüsselt.

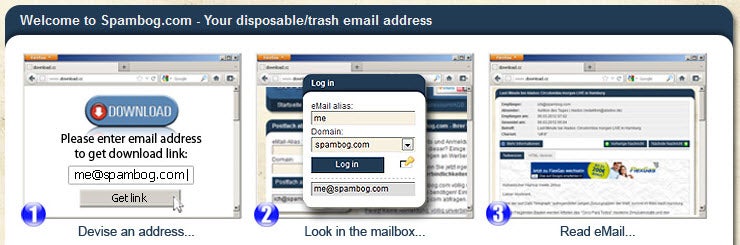

3. Wegwerf-Mailadressen für den anonymen Versand nutzen

Senden Sie ausgewählte Mails nicht von Ihrer normalen Adresse, sondern mit einer so genannten Wegwerf-Email-Adresse. Diese Adressen sind oft nur wenige Minuten gültig und erfordern in vielen Fällen nicht einmal eine Anmeldung. So bleiben Sie auf Wunsch anonym und es fallen keine Daten in Ihrem eigenen Postfach an. Bei Mogelmail finden Sie eine ausführliche und aktuelle Liste mit vielen Anbietern.

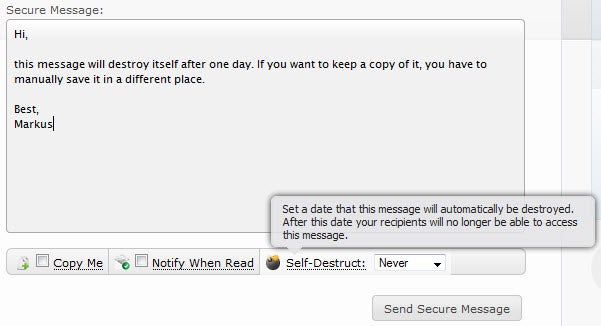

4. E-Mails mit Ablaufzeit nutzen

Statt auf Verschlüsselung zu setzen, können Sie auch die Lebensdauer bestimmter E-Mails bestimmen. So behalten Sie auch die Kontolle über die E-Mail-Daten beim Empfänger. Die Idee wurde erstmals von dem Projekt Vanish vorgestellt.

Eine unter Windows leicht installierbare Version von Vanish gibt es bislang noch nicht. Anbieter wie Sendinc und Burn Note bieten aber jetzt schon eine vergleichbare Funktion an.

Mehr zum Thema Netz-Sicherheit und Privatsphäre:

HTTPS Everywhere: Verschlüsselt surfen mit Firefox, Chrome und Internet Explorer

Anonym surfen: So funktioniert der Tor-Browser

Anonym Surfen: Tor, JonDo, VPN und Web-Proxies im Vergleich

Sicher surfen: So nutzen Sie den privaten Modus von IE, Firefox, Chrome und Opera

Alternativen zu Google: So suchen Sie anonym und sicher

Folie aus einer NSA-Präsentation. (Quelle:

Folie aus einer NSA-Präsentation. (Quelle:

Die

Die