Webseiten sammeln im Hintergrung eine Menge von Daten über unser Surfverhalten. Als wirksames Gegenmittel können Sie den privaten Modus von Internet Explorer, Firefox, Chrome und Opera nutzen. Wir zeigen, wie Sie die Funktion aktivieren.

Ein Mitschneiden der Verbindungsdaten können Sie durch sichere HTTPS-Übertragungen erschweren. Gegen die Datensammelwut der Webseitenbetreiber hilft das aber nicht. In Cookies speichern die Anbieter Daten über unser Surfverhalten und zeigen bei erneutem Besuch auf uns maßgeschneiderte Inhalte und Werbung. In Verbindung mit Nutzerkonten enstehen so detaillierte Anwenderprofile.

Mit dem privaten Modus der Webbrowser unterbinden Sie diese Art von Datensammelei. Sie können den privaten Modus entweder gezielt manuell oder permanent in Internet Explorer, Firefox, Chrome und Opera einschalten.

Mozilla Firefox

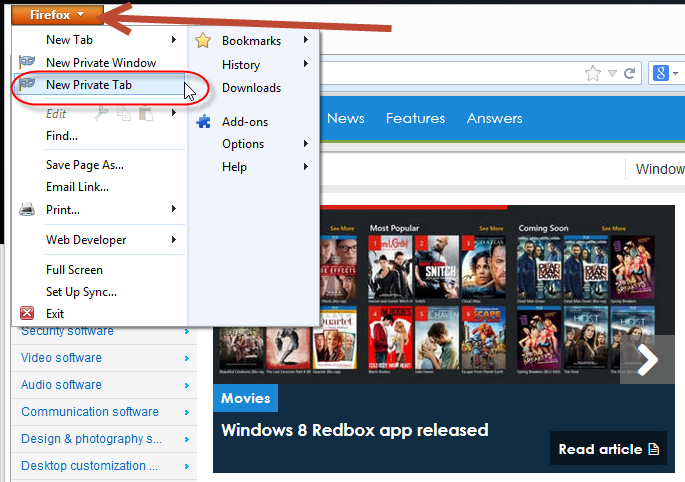

Klicken Sie auf den orangenen Firefox-Knopf links oben und anschließend auf New Private Window. Alternativ können Sie die Tastenkobination Ctrl + Shift + P einsetzen. Firefox öffnet anschließend ein neues Fenster im privaten Modus. Mit dem Add-on Private Tab können Sie alternativ auch in einzelnen Tabs privat surfen.

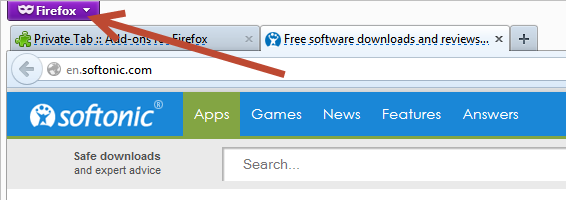

Ob der private Modus aktiv ist, erkennen Sie am lilafarbenen Menüknopf mit dem Maskensymbol.

Privaten Modus in Mozilla Firefox dauerhaft aktivieren

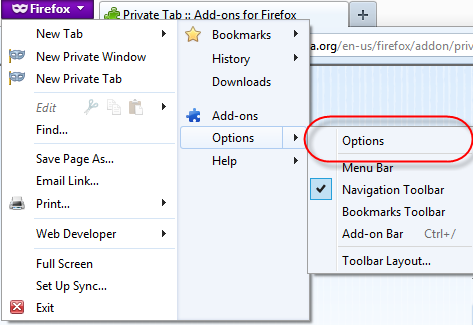

Öffnen Sie das Firefox-Menü oben links und klicken Sie auf Options -> Options.

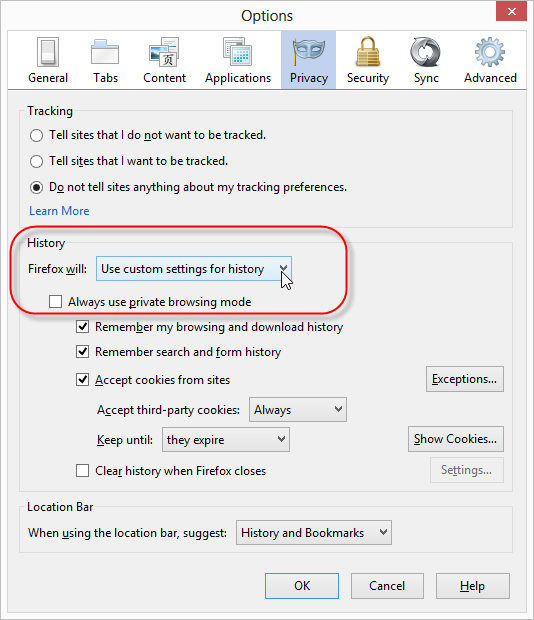

Im Optionen-Fenster wechseln Sie dann zum Tab Privacy und wählen bei History Use custom settings for history aus. Anschließend setzen Sie ein Häkchen bei Always use private browsing mode.

Google Chrome

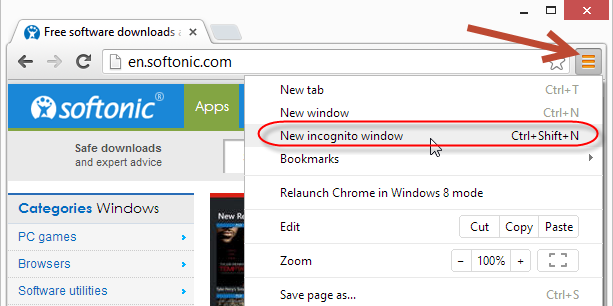

Klicken Sie auf den Menüknopf rechts oben und dann auf New incognito window. Die Tastenkombination Ctrl + Shift + N führt zum gleichen Ergebnis.

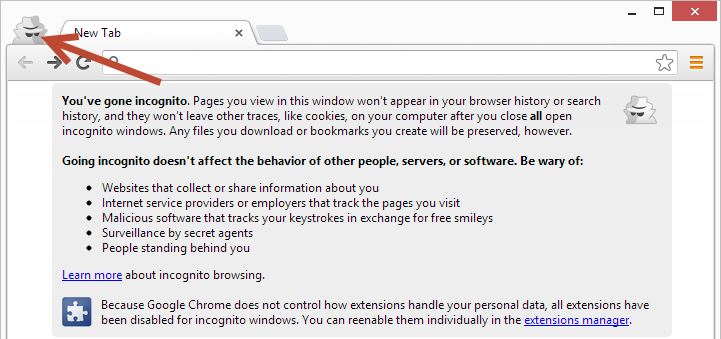

Im privaten Modus blendet Google Chrome neben dem ersten Tab einen Comic-Spion mit Sonnenbrille ein. Beim Start gibt der Browser Tipps zu der Funktionsweise des privaten Modus.

Privaten Modus in Google Chrome dauerhaft aktivieren

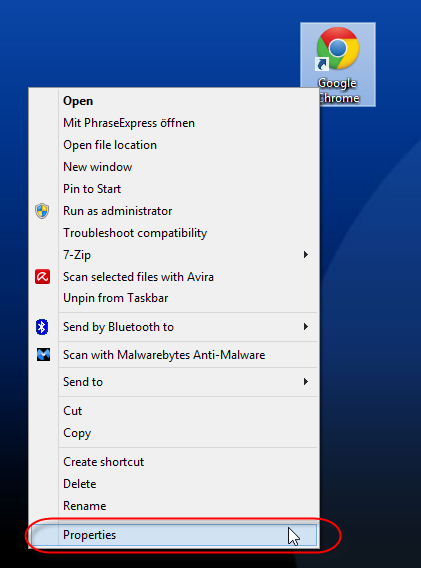

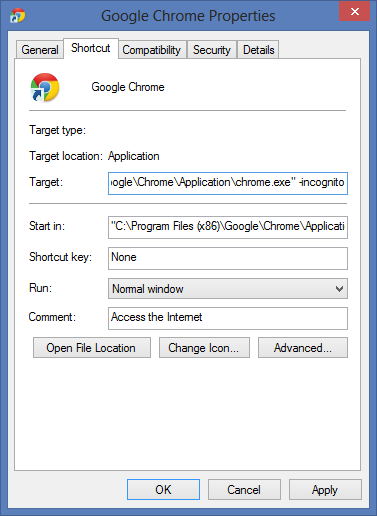

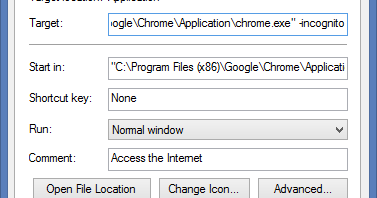

Klicken Sie mit der rechten Maustaste auf das Chrome-Symbol auf dem Desktop und dann ganz unten auf Properties.

Es öffnet sich ein Einstellungsfenster. Wechseln Sie zum zweiten Tab und fügen Sie in der Zeile Target ganz am Ende ein Leerzeichen und dann -incognito hinzu. Speichern Sie die Einstellung mit einem Klick auf OK. Künftig startet Google Chrome automatisch im privaten Modus.

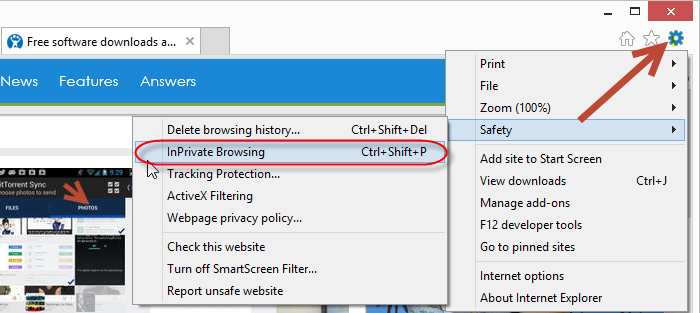

Internet Explorer

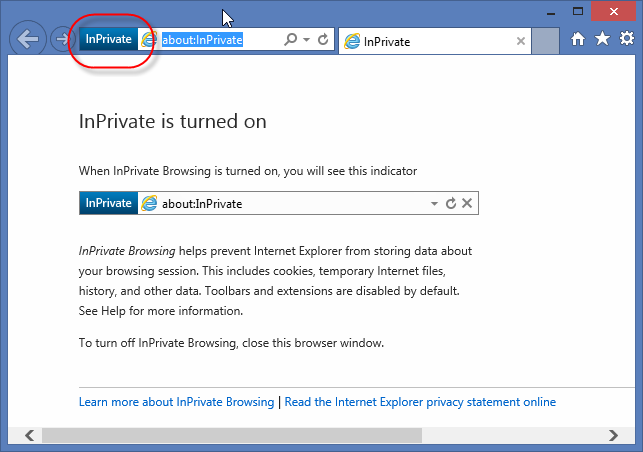

Im Internet Explorer heißt der private Modus InPrivate-Browsing. Sie aktivieren ein InPrivate-Fenster über einen Klick auf das Zahnrad und anschließend auf Safety -> InPrivate Browsing. Wie in Firefox führt auch die Tastenkombination Ctrl + Shift + P zum Ziel.

Ein aktives InPrivate-Fenster erkennen Sie durch das InPrivate-Symbol links neben der Adresszeile. Wie Google Chrome informiert auch der Internet Explorer beim ersten Aufruf über die Funktionsweise des privaten Modus.

Privaten Modus im Internet Explorer dauerhaft aktivieren

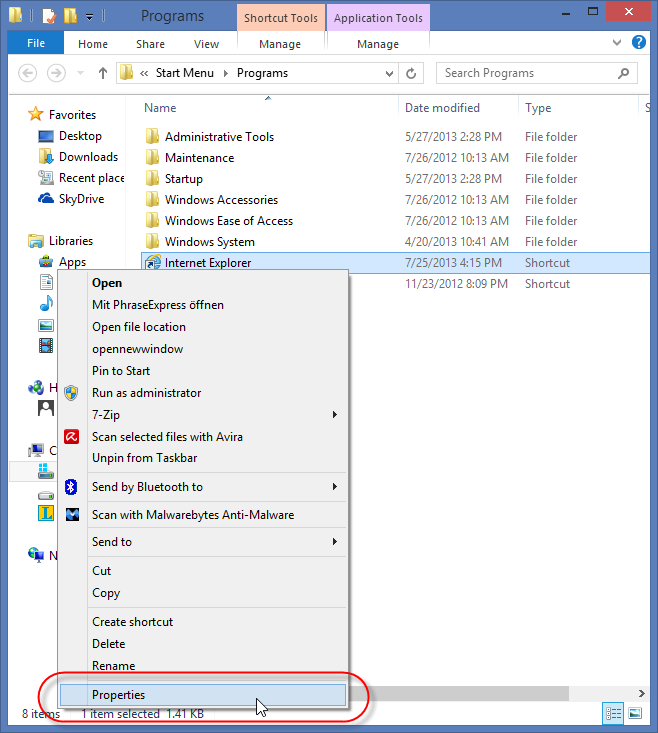

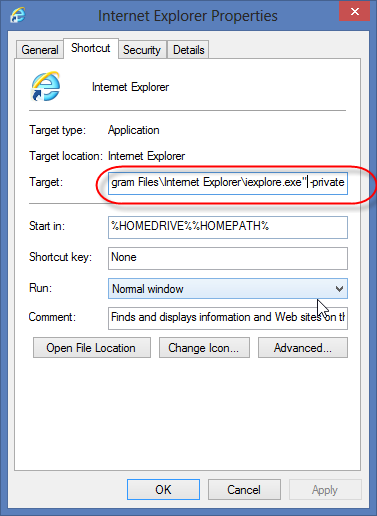

Öffnen Sie den Windows Explorer und wechseln Sie in der Adresszeile zum Pfad %USERPROFILE%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs. Anschließend klicken Sie mit der rechten Maustaste auf Internet Explorer und wählen dann Properties um ein Einstellungsfenster zu öffnen.

Tipp für Windows XP:

Der Pfad lautet hier %USERPROFILE%\Application Data\Microsoft\Internet Explorer\Quick Launch.

Es öffnet sich ein Einstellungsfenster. Wechseln Sie zum zweiten Tab und fügen Sie in der Zeile Target ganz am Ende ein Leerzeichen und dann -private hinzu. Speichern Sie die Einstellung mit einem Klick auf OK. Künftig startet der Internet Explorer automatisch im privaten Modus.

Opera

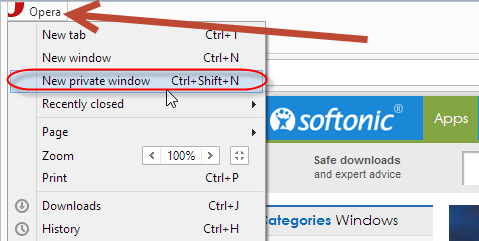

In Opera öffnen Sie den privaten Modus durch Klick auf den Opera-Knopf links oben und dann auf New private window. Wie in Chrome funktioniert auch die Tastenkombination Ctrl + Shift + N.

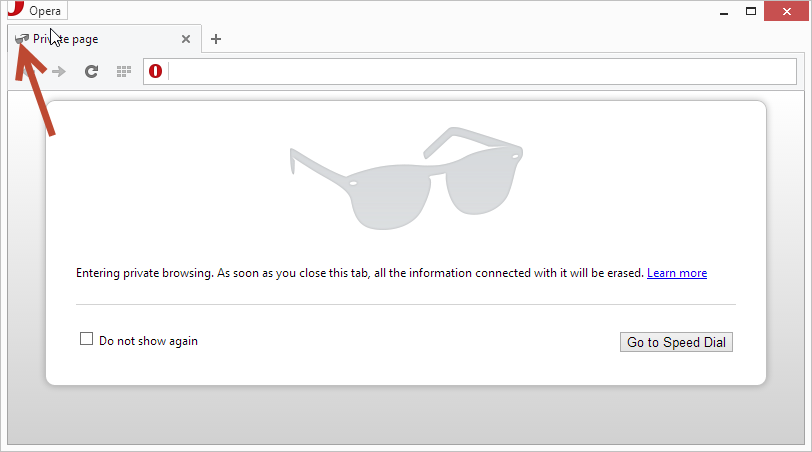

Den privaten Modus markiert Opera durch ein Sonnenbrillensymbol im Browsertab. Über den Link Learn more im Hinweisfenster können Sie sich genauer über die Funktionsweise informieren.

Privaten Modus in Opera dauerhaft aktivieren

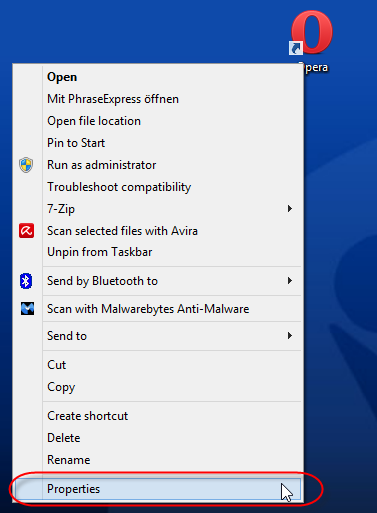

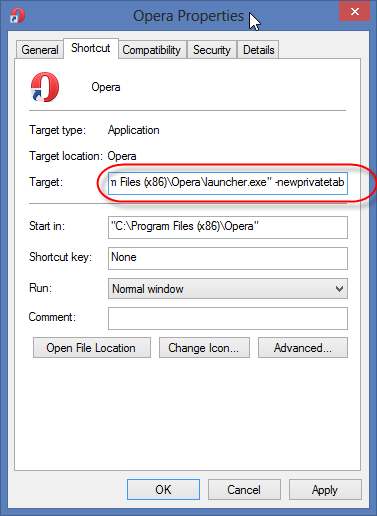

Klicken Sie mit der rechten Maustaste auf das Opera-Symbol auf dem Desktop und dann ganz unten auf Properties.

Es öffnet sich ein Einstellungsfenster. Wechseln Sie zum zweiten Tab und fügen Sie in der Zeile Target ganz am Ende ein Leerzeichen und dann -newprivatetab hinzu. Speichern Sie die Einstellung mit einem Klick auf OK. Künftig startet Opera automatisch im privaten Modus.

Mehr zum Thema Netz-Sicherheit und Privatsphäre:

HTTPS Everywhere: Verschlüsselt surfen mit Firefox, Chrome und Internet Explorer

Anonym surfen: So funktioniert der Tor-Browser

Anonym Surfen: Tor, JonDo, VPN und Web-Proxies im Vergleich

Alternativen zu Google: So suchen Sie anonym und sicher

Die Technologie hinter Chromecast funktioniert anders als bei bekannten Streaming-Services. Chromecast spielt Videos, Musik oder Bilder selbst ab. Anders als bei AirPlay spiegelt die Software nicht das Display des Smartphones, Tablets oder Computer.

Die Technologie hinter Chromecast funktioniert anders als bei bekannten Streaming-Services. Chromecast spielt Videos, Musik oder Bilder selbst ab. Anders als bei AirPlay spiegelt die Software nicht das Display des Smartphones, Tablets oder Computer. Im Gegensatz zu AirPlay- oder Bluetooth-Geräten funktioniert Chromecasting ausschließlich im Web. Mit einem Klick auf den Chromecasting-Button sendet man kein Video, sondern Informationen über den Ort des Videos.

Im Gegensatz zu AirPlay- oder Bluetooth-Geräten funktioniert Chromecasting ausschließlich im Web. Mit einem Klick auf den Chromecasting-Button sendet man kein Video, sondern Informationen über den Ort des Videos.

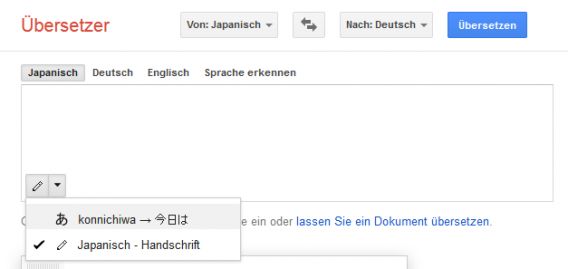

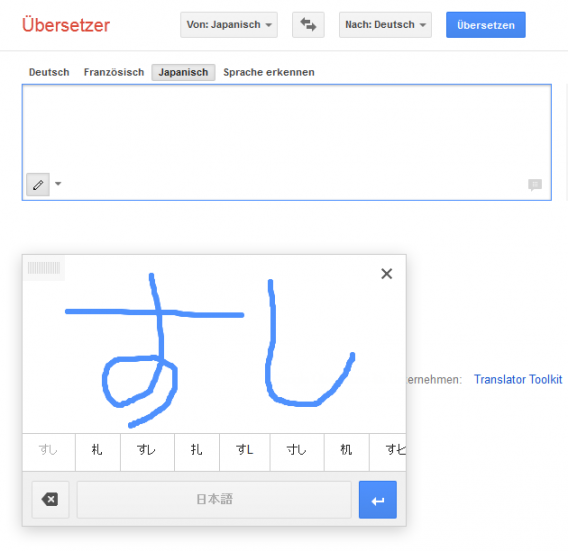

Unterhalb des Textfeldes erscheint anschließend ein weiteres Feld, in dem man mit der Maus oder dem Finger zeichnen kann. Wir haben in einem kurzen Test das japanische Wort Sushi mit der Maus geschrieben. Google Übersetzer erkannte die beiden Schriftzeichen ohne Probleme und übersetzte sie in das Deutsche.

Unterhalb des Textfeldes erscheint anschließend ein weiteres Feld, in dem man mit der Maus oder dem Finger zeichnen kann. Wir haben in einem kurzen Test das japanische Wort Sushi mit der Maus geschrieben. Google Übersetzer erkannte die beiden Schriftzeichen ohne Probleme und übersetzte sie in das Deutsche.

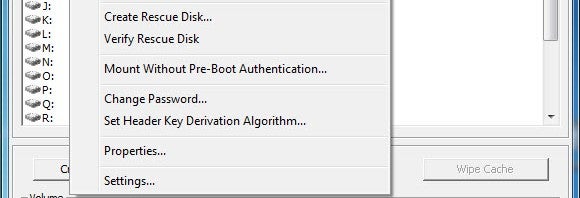

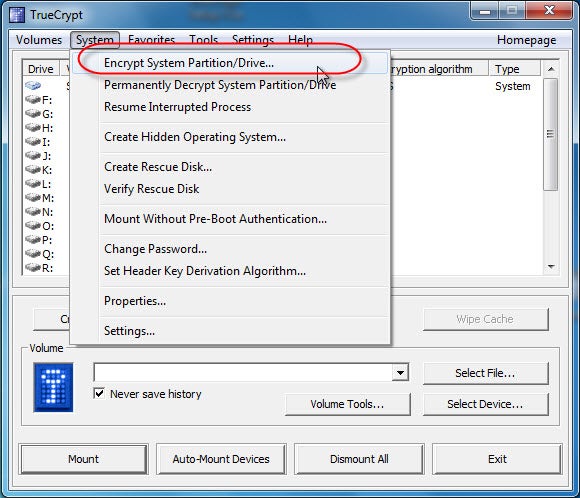

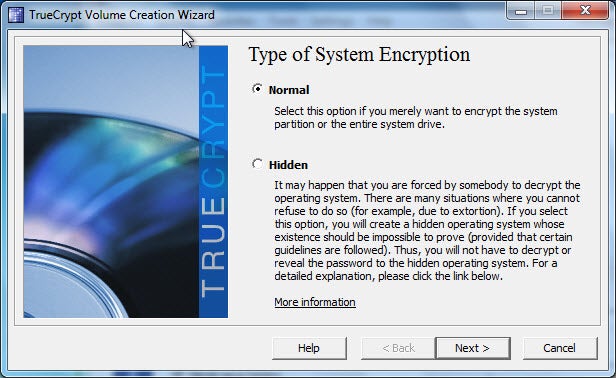

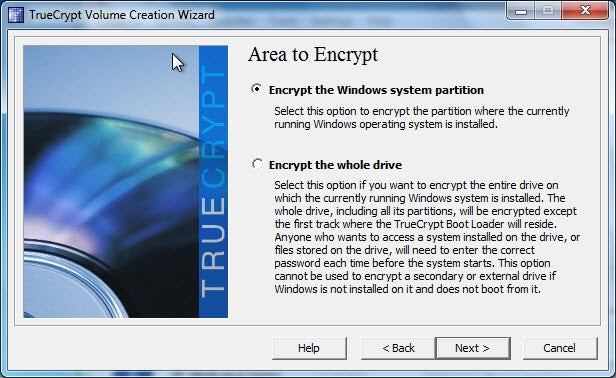

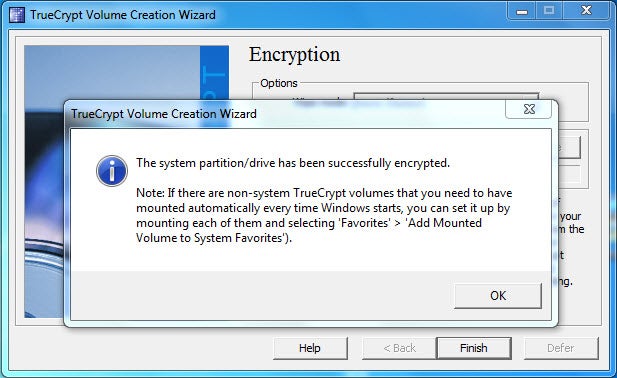

16. Passworteingabe bei jedem Systemstart

16. Passworteingabe bei jedem Systemstart

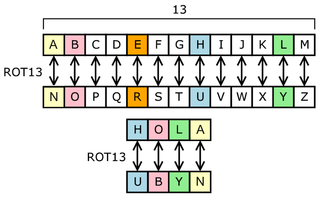

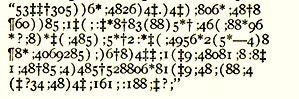

Wenige vertauschte Buchstaben reichen aus um das Alphabet durcheinander zuwerfen. (

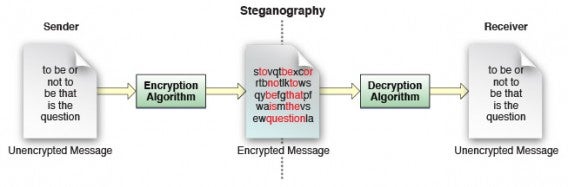

Wenige vertauschte Buchstaben reichen aus um das Alphabet durcheinander zuwerfen. ( Steganographie versteckt Nachrichten. Verschlüsselung nicht. (

Steganographie versteckt Nachrichten. Verschlüsselung nicht. ( Schon die Spartaner nutzten Verschlüsselungstechnologien. (

Schon die Spartaner nutzten Verschlüsselungstechnologien. (

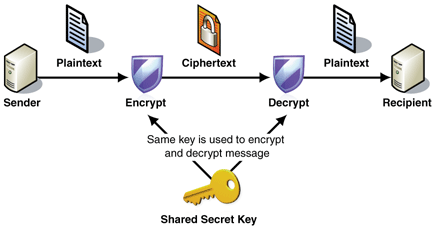

Die symmetrische Verschlüsselung funktioniert über ein geteiltes Geheimnis. (

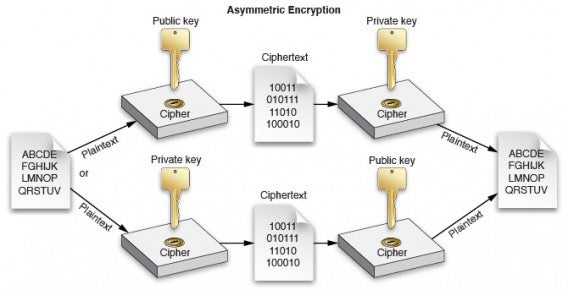

Die symmetrische Verschlüsselung funktioniert über ein geteiltes Geheimnis. ( Asymmetrische Verschlüsselung prüft die sichere Übermittlung doppelt. (

Asymmetrische Verschlüsselung prüft die sichere Übermittlung doppelt. (

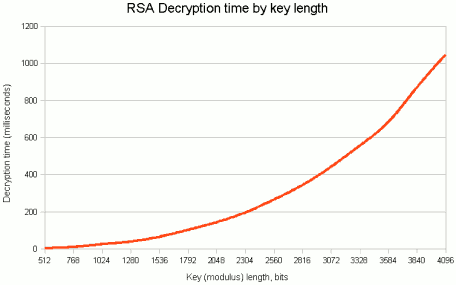

Je länger und damit sicherer ein Schlüssel, desto mehr Zeit benötigt die Verschlüsselung. (

Je länger und damit sicherer ein Schlüssel, desto mehr Zeit benötigt die Verschlüsselung. (

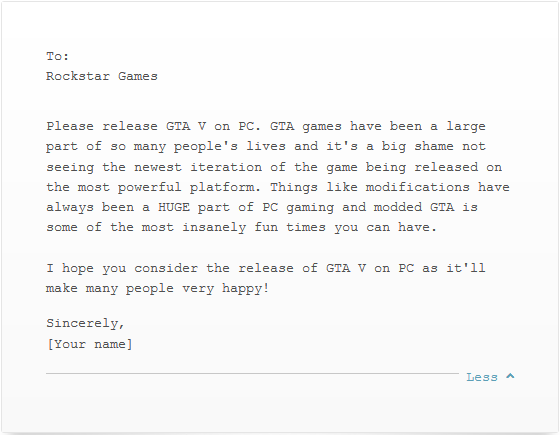

Die GTA-Spieleserie hat eine sehr große PC-Fangemeinde und vereint eine große Modding-Community. Selbst für den neun Jahre alten Titel

Die GTA-Spieleserie hat eine sehr große PC-Fangemeinde und vereint eine große Modding-Community. Selbst für den neun Jahre alten Titel

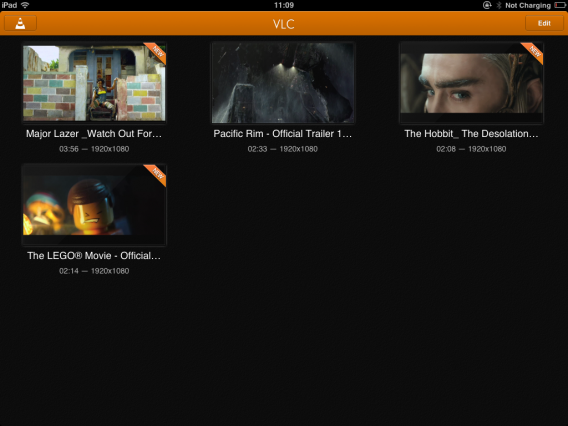

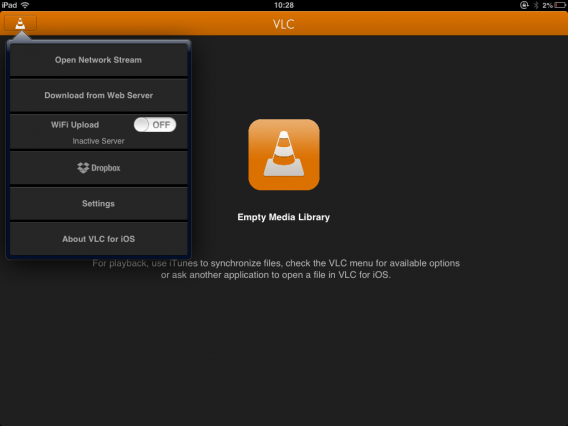

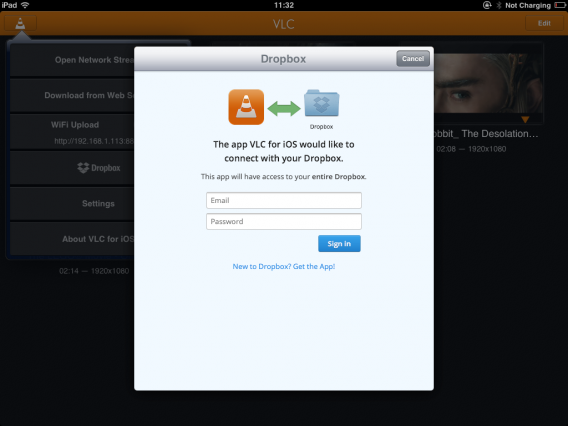

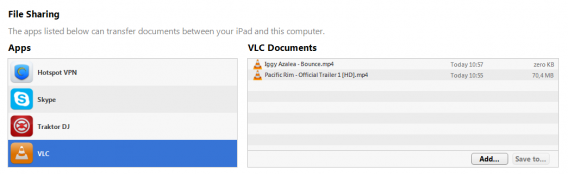

Hat man Videos in die VLC-Mediathek kopiert, erstellt die App große Vorschaubilder. Neben diesen Bildern erhält man in der Übersicht Informationen über die Länge eines Videos und dessen Auflösung.

Hat man Videos in die VLC-Mediathek kopiert, erstellt die App große Vorschaubilder. Neben diesen Bildern erhält man in der Übersicht Informationen über die Länge eines Videos und dessen Auflösung.