Skandale in der Cyberwelt, Hacks, Sicherheitslücken und Schwachstellen: Dieses Jahr ist in Sachen Internet-Sicherheit viel passiert. Wir präsentieren Ihnen die schwerwiegendsten Sicherheitslücken dieses Jahres und ob diese noch immer eine Gefahr für Ihre Privatsphäre darstellen.

Heartbleed

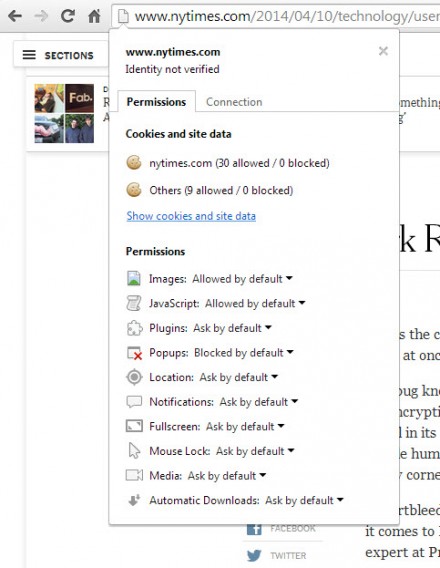

Heartbleed ist die wahrscheinlich größte Sicherheitslücke des Jahres und hat die meisten Internetnutzer getroffen. Den Fehler hat man in der Open-Source-Bibliothek OpenSSL entdeckt. OpenSSL ist für den Schutz von Nutzernamen und Passwörtern verantwortlich. Der Fehler bedeutet, dass Hacker auf die Daten zugreifen konnten, wenn diese nicht richtig verschlüsselt waren. Dadurch konnten Datendiebe die Benutzernamen und Passwörter vieler Nutzer sammeln. 66 Prozent der Internetnutzer waren betroffen. Zudem ist der Fehler zwei Jahre lang unbemerkt geblieben. Hacker hatten genug Zeit, möglichst viele Daten zu sammeln.

Im April wurde der Fehler entdeckt. Die betroffenen Seiten haben Patches erhalten und sind nun wieder sicher.

Im April wurde der Fehler entdeckt. Die betroffenen Seiten haben Patches erhalten und sind nun wieder sicher.

Snapchat

Die Snapchat-App wurde Anfang des Jahres gehackt. Die Hacker haben Benutzernamen und Telefonnummern von mehr als 4 Millionen Nutzern gestohlen. Das Hauptproblem war allerdings ein anderes: Der Drittanbieter Snapsaved hat bekannt gegeben, dass der eigene Webserver gehackt wurde. Auf der Webseite konnten Benutzer Fotos und Videos abspeichern. Mehr als 200.000 Bilder und Videos von Snapchat sind auf der Seite 4chan gelandet.

Snapsaved.com hat die eigene Webseite geschlossen und 4chan die Bilder gelöscht. Das macht Snapchat aber immer noch nicht zu 100-prozentig sicher. Snapsaved und weitere nicht autorisierte Apps nutzen die frei zugängliche Programmierschnittstelle (API) von Snapchat und fangen so Fotos und Videos ab. Am sichersten sind Sie immer noch, wenn Sie Drittanbieter-Apps meiden. Selbst Snapchat hat immer noch einige Sicherheitslücken.

iCloud

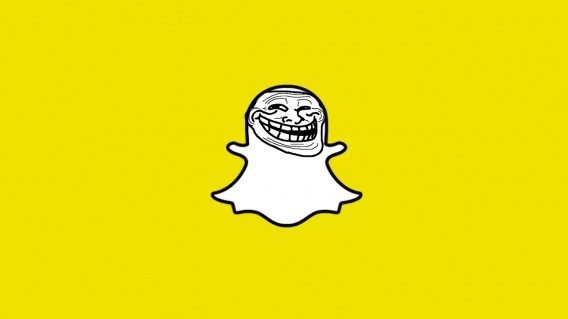

Der Angriff auf Apples iCloud hat viele Prominente betroffen und war somit schlagartig bekannt. Selbst normale Benutzer waren vor Datendiebstahl nicht mehr sicher. Schuld waren Drittanbieter-Apps, denen man Zugriff auf das eigene iCloud-Konto gegeben hat. Hacker haben eine Lücke im iCloud-System ausgenutzt und sind die Zwei-Faktor-Authentifizierung umgangen. Somit konnte sich das Programm ohne Zwei-Faktor-Abfrage in das Konto einloggen und die Hacker konnten alle privaten Fotos von iOS-Geräten einsehen.

Seit dem Angriff arbeitet Apple ständig an der Verbesserung des iCloud-Speicher-Services. Mit der Veröffentlichung von iOS 8 erhalten Sie eine E-Mail von Apple, sobald Sie sich von einem anderen Gerät anmelden und auf Ihr iCloud-Konto zugreifen. Die Zwei-Faktor-Authentifizierung ist heute Standard bei Apple und erschwert Hackern die Arbeit erheblich. Wenn Sie Drittanbieter-Apps ohne Zwei-Faktor-Authentifizierung nutzen, fordert Apple Sie auf, ein spezifisches App-Passwort zu generieren.

eBay

Auch die Webseite eBay war Opfer eines Hacker-Angriffs. Den Angriff hat man erst Monate später entdeckt. Die Hacker haben das Konto eines Mitarbeiters benutzt und so Zugriff auf die Benutzerdaten erhalten. Die Angreifer konnten Daten wie E-Mails, physische Adressen, Passwörter und Geburtsdaten abgreifen. eBay-Partner PayPal war zum Glück aller Nutzer nicht von dem Angriff betroffen. Bankdaten sind somit privat geblieben. eBay hat seine Nutzer dazu aufgefordert, das persönliche Kennwort zu ändern.

Internet Explorer

Ein Viertel des Browser-Markts war im April betroffen, als Microsoft die kritische Sicherheitslücke in den Versionen 6 bis 11 des Internet-Explorers bekannt gegeben hat. Durch die Sicherheitslücke haben Hacker die gleichen erhöhten Benutzerrechte wie die Anwender selbst erhalten und konnten somit Malware auf dem PC installieren. Microsoft hat den Fehler innerhalb weniger Tage entdeckt und die Lücke geschlossen. Zusätzlich hat auch das veraltete Betriebssystem Windows XP ein Sicherheitsupdate erhalten.

Adobe Flash

Auch Adobe ist nicht verschont geblieben. Angreifer konnten eine kritische Sicherheitslücke ausnutzen, um Authentifizierungs-Cookies von Webseiten wie unter anderem eBay zu stehlen. So sind die Hacker an Nutzerdaten und Konten herangekommen. Adobe hat daraufhin mit einem Notfall-Update für Flash geantwortet.

Flash ist ein wichtiger Bestandteil von Tausenden von Webseiten wie Google, YouTube und Tumblr. Daher waren viele Internetnutzer betroffen. Mit dem Notfallupdate surft man wieder sicher.

Shellshock Bash

Shellshock Bash war eine wichtige Sicherheitslücke unter Max OS X, Linux und anderen Unix-Systemen. Hacker konnten aus der Ferne Befehle auf den Computern, Geräten und Webseiten ausführen.

Die Sicherheitslücke ermöglichte den Hackern, einen Shell-Schadcode per Umgebungsvariable einfügen zu können. So befanden sich Millionen von Geräten in Gefahr. Die betroffenen Webseiten hat man sofort überprüft. Die anfälligen Webseiten – unter anderem auch Apple – haben den Fehler sofort behoben. Jedoch gibt es immer noch betroffene Web-Server.

Die meisten großen Software-Unternehmen haben die Sicherheitslücke bereits geschlossen. Schützen Sie sich zusätzlich, indem Sie die Software auf Ihrem Computer und auf den anderen Geräten auf den neuesten Stand bringen.

Ausreichender Schutz für Ihre Online-Daten

Das waren die größten Hackerangriffe dieses Jahres. Zwar sind die meisten Fehler behoben, das schützt allerdings nicht vor weiteren Sicherheitsverletzungen.

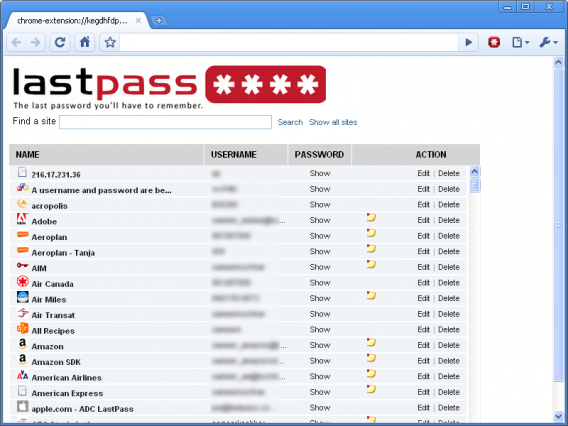

Verwenden Sie zusätzliche Möglichkeiten zum Schutz Ihrer Privatsphäre wie die Zwei-Faktor-Authentifizierung oder einen Passwort-Manager. Aktualisieren Sie Ihre Software regelmäßig und meiden Sie Dritt-Anbieter-Apps.

Warum es an der Zeit ist einen Passwort-Manager zu nutzen

Welcher Password-Manager ist der Richtige – 1Password, Dashlane, or LastPass?

Sicherheit in der Cloud: Diese Apps verschlüsseln Dropbox, OneDrive und Co.