Apple schließt Sicherheitslücken in iOS, Mac OS und einigen WLAN-Routern, Twitter bringt das neue Design der Web-Version mit größeren Profilbildern für alle Nutzer, und die Beta-Version von Mac OS X Mavericks können jetzt alle Anwender testen – der Nachrichtenüberblick.

Neues Twitter-Design für alle: Vor kurzem hat Twitter für einige Nutzer ein neues Design der Web-Version ausgeführt. Jetzt erhalten alle Profile größere Fotos und Hintergrundbilder. Tweets lassen sich jetzt besser filtern und anheften. Außerdem fasst Twitter die besten Kurznachrichten zusammen und hebt beliebte Tweets automatisch hervor.

WhatsApp erreicht 500 Millionen Nutzer: Knappe fünf Jahre nach dem Start hat WhatsApp 500 Millionen aktive Nutzer erreicht. Damit hat der Messenger seit der Facebook-Übernahme im Februar 50 Millionen neue Nutzer gewonnen. Das soziale Netzwerk brauchte ein halbes Jahr länger, um die halbe Milliarde Nutzer zu erreichen.

OS X Mavericks Beta: Bisher konnten nur Entwickler die Beta-Version der neuen Ausgabe von OS X Mavericks testen. Jetzt öffnet Apple das OS X Beta Seed Program für alle Nutzer. Nach einer kostenlosen Registrierung kann jeder die Vorab-Version ausprobieren.

Windows Phone 8.1: Bereits über eine Millionen Mal haben Nutzer die Vorab-Version für Entwickler von Microsofts mobilem Betriebssystem installiert. Das Unternehmen hat Windows Phone 8.1 auf der BUILD-Konferenz 2014 vorgestellt und noch nicht offiziell veröffentlicht. Für den täglichen Gebrauch scheint es aber schon geeignet.

PGP-Verschlüsselung für Gmail: Google sucht nach Wegen, um Gmail-Nutzern die Verschlüsselung von E-Mails zu erleichtern. Die Verschlüsselungssoftware Pretty Good Privacy (PGP) ist bereits kompatibel mit Gmail. Jetzt will Google die Anbindung an den eigenen E-Mail-Dienst drastisch vereinfachen.

Google Chrome Stars: Google testet eine neue Funktion für Chrome zum Favorisieren von Internetseiten. Unter dem Code-Namen Google Stars und Google Collections experimentiert das Unternehmen mit dem einfachen Speichern, Teilen und Organisieren von Inhalten über reine Lesezeichen hinaus.

Updates

Apple schließt drei Sicherheitslücken: Mit dem Update auf iOS 7.1.1 schließt Apple eine Schwachstelle im mobilen Betriebssystem, die Angreifern das Umgehen von Verschlüsselungsmechanismen erlaubt und so das Mitlesen von Datenverkehr erlaubt. Ein Patch für Mac OS X schließt ebenfalls eine Sicherheitslücke, mit der Internetseiten Schadsoftware ausführen können. Außerdem sind die neuesten Modelle der WLAN-Router AirPort Extreme und Time Capsule vom Heartbleed-Fehler betroffen. Apple bessert hier ebenfalls mit einem Patch nach.

Spiele

Minecraft 1.8 Terrain Generator: Mojang zeigt den Terrain Generator von Minecraft 1.8 in einem Video. In der neuen Minecraft-Ausgabe können Spieler mit 16 verschiedenen Reglern die Landschaft nach ihren Vorstellungen formen. Minecraft 1.8 bringt auch die Möglichkeit zur Namensänderung, ein Veröffentlichungstermin steht noch nicht fest.

Batman Arkham-Serie: Gerüchten zufolge könnte sich die Veröffentlichung von Batman: Arkham Knight bis 2015 verzögern. Dafür hat Batman: Arkham Origins die Spielerweiterung Cold, cold heart erhalten, bei der Batman gegen den eiskalten Mr. Freeze antreten muss.

Grand Theft Auto V PC-Version: Fans wollen den Hersteller Rockstar Games mit einer Unterschriftenaktion zur Veröffentlichung des fünften Teils von Grand Theft Auto für PCs bewegen. Die Petition hat inzwischen fast 700.000 Unterschriften erreicht. Fraglich bleibt natürlich, ob sich Rockstar davon beeindrucken lässt.

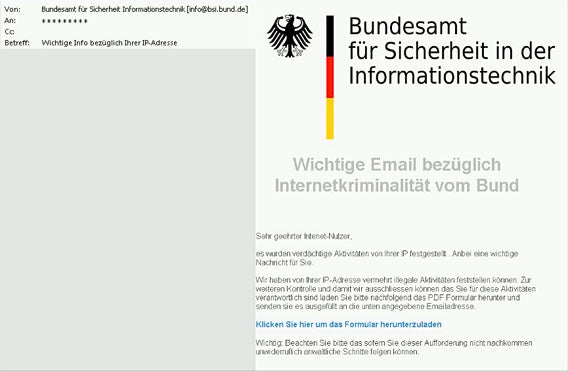

BSI: Beispiel einer Phishing-E-Mail mit gefälschtem Absender

BSI: Beispiel einer Phishing-E-Mail mit gefälschtem Absender