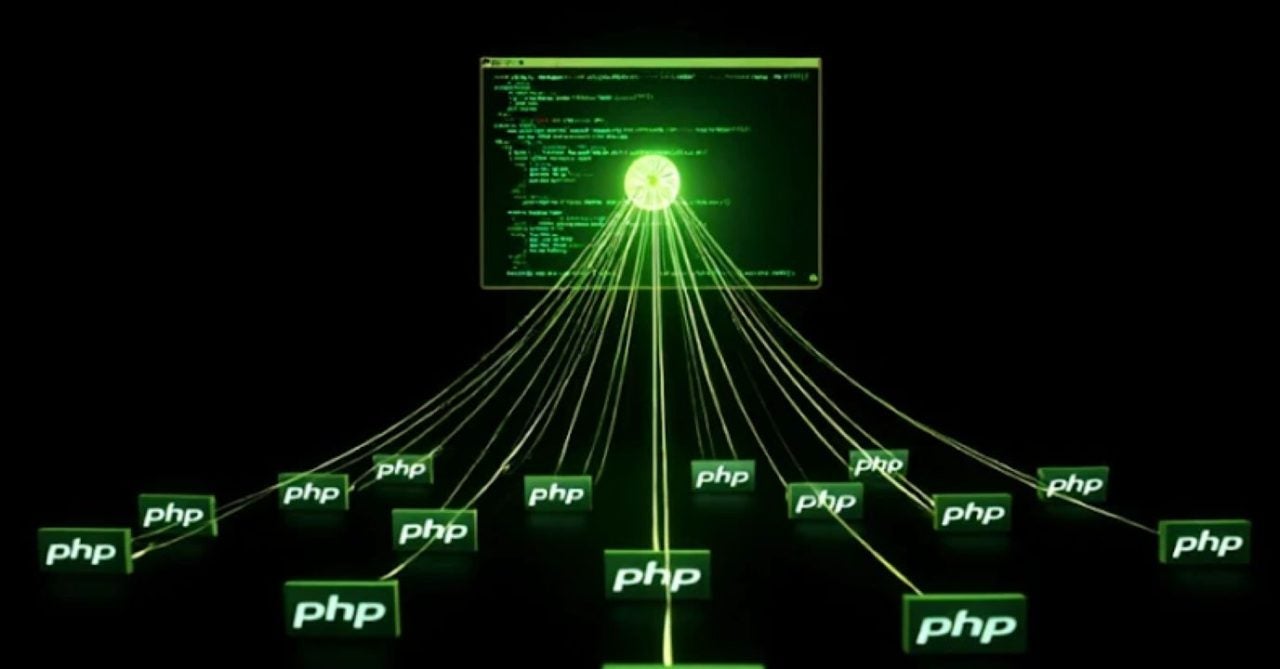

Investigadores de ciberseguridad han alertado sobre un aumento significativo en los ataques automatizados dirigidos a servidores PHP, dispositivos IoT y puertas de enlace en la nube, impulsados por botnets como Mirai, Gafgyt y Mozi. Según un informe de la Unidad de Investigación de Amenazas de Qualys, estos ataques automatizados se aprovechan de vulnerabilidades conocidas y configuraciones inadecuadas en la nube, lo que permite a los atacantes tomar el control de sistemas expuestos y expandir de esta manera sus redes de botnets.

Algunas medidas sencillas para evitar los ataques

Los servidores PHP se han convertido en los principales objetivos de estas campañas debido a la popularidad de sistemas de gestión de contenido (CMS) como WordPress y Craft CMS. La exposición de estos servidores a configuraciones incorrectas y plugins desactualizados amplía su superficie de ataque. Los investigadores destacan que algunos de los métodos utilizados por los atacantes involucran la cadena de consulta ‘/?XDEBUG_SESSION_START=phpstorm’, lo que permite iniciar sesiones de depuración que, si son dejadas activas en entornos de producción, pueden facilitar la extracción de datos sensibles.

Además, se ha observado que los atacantes buscan credenciales, claves API y tokens de acceso en servidores expuestos a internet, y también aprovechan fallos de seguridad en dispositivos IoT. La actividad de escaneo suele originarse en infraestructuras de nube como AWS y Google Cloud, lo que evidencia cómo los ciberdelincuentes abusan de servicios legítimos para ocultar sus verdaderas ubicaciones.

Los expertos advierten que incluso los atacantes de bajo nivel pueden causar daños significativos gracias a las herramientas de explotación y los kits de botnets ampliamente disponibles. Para mitigar estos riesgos, se aconseja a los usuarios mantener sus sistemas actualizados, eliminar herramientas de desarrollo en entornos de producción y restringir el acceso público a su infraestructura en la nube.

Este auge en las capacidades de las botnets se ve reflejado en la reciente clasificación de NETSCOUT, que identificó al botnet AISURU como una nueva clase de malware capaz de lanzar ataques DDoS que superan los 20 terabits por segundo. AISURU combina capacidades de ataque DDoS con funciones adicionales, permitiendo actividades ilícitas como el uso de proxies residenciales para ocultar la actividad maliciosa.