Una campaña de phishing que utiliza flujos de autenticación de código de dispositivo ha sido identificada como un nuevo riesgo para los usuarios de Microsoft 365. Esta actividad, atribuida a un grupo presuntamente alineado con Rusia conocido como UNK_AcademicFlare, ha estado activa desde septiembre de 2025 y ha dirigido sus ataques principalmente a organizaciones gubernamentales, de educación superior y de transporte en Estados Unidos y Europa.

¡Mucho cuidado con tus programas!

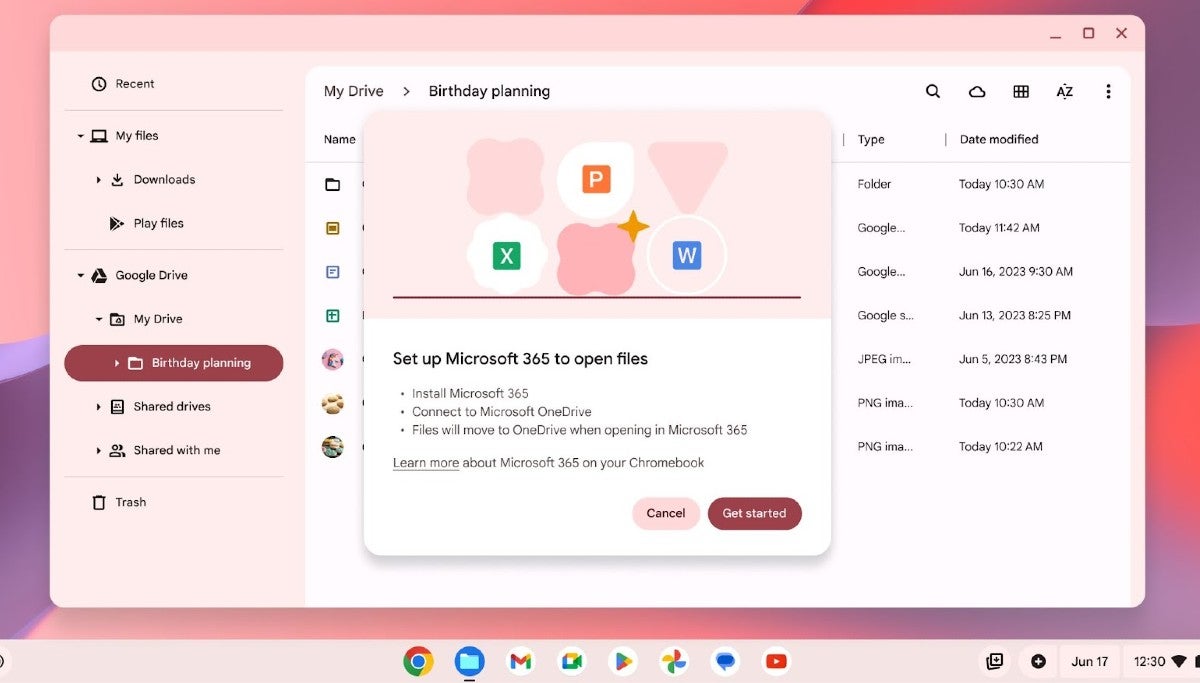

Proofpoint, la empresa de seguridad cibernética que ha rastreado esta actividad, informa que los atacantes utilizan direcciones de correo electrónico comprometidas de organizaciones gubernamentales y militares para simular un contacto benigno. Esto incluye el envío de correos que buscan establecer una relación cordial con los objetivos, a menudo organizando reuniones ficticias. En este contexto, los atacantes envían enlaces maliciosos que redirigen a un URL que imita las cuentas de Microsoft OneDrive.

El proceso es insidioso: al engañar a las víctimas para que introduzcan un código proporcionado en una URL legítima de inicio de sesión de Microsoft, los atacantes logran obtener un token de acceso que les permite tomar control de las cuentas de las víctimas. Este tipo de ataque ha sido documentado previamente y está asociado con clusters de amenazas rusas, lo que sugiere un enfoque estratégico por parte de actores estatales y criminales motivados financieramente.

La disponibilidad de herramientas como el kit de phishing Graphish ha facilitado la realización de estas campañas, permitiendo incluso a los actores menos experimentados llevar a cabo ataques sofisticados. Para mitigar el riesgo de phishing a través de códigos de dispositivo, los expertos recomiendan implementar políticas de Acceso Condicional que limiten este flujo de autenticación o emplear un enfoque de lista de permitidos para usuarios, sistemas operativos o rangos IP aprobados.