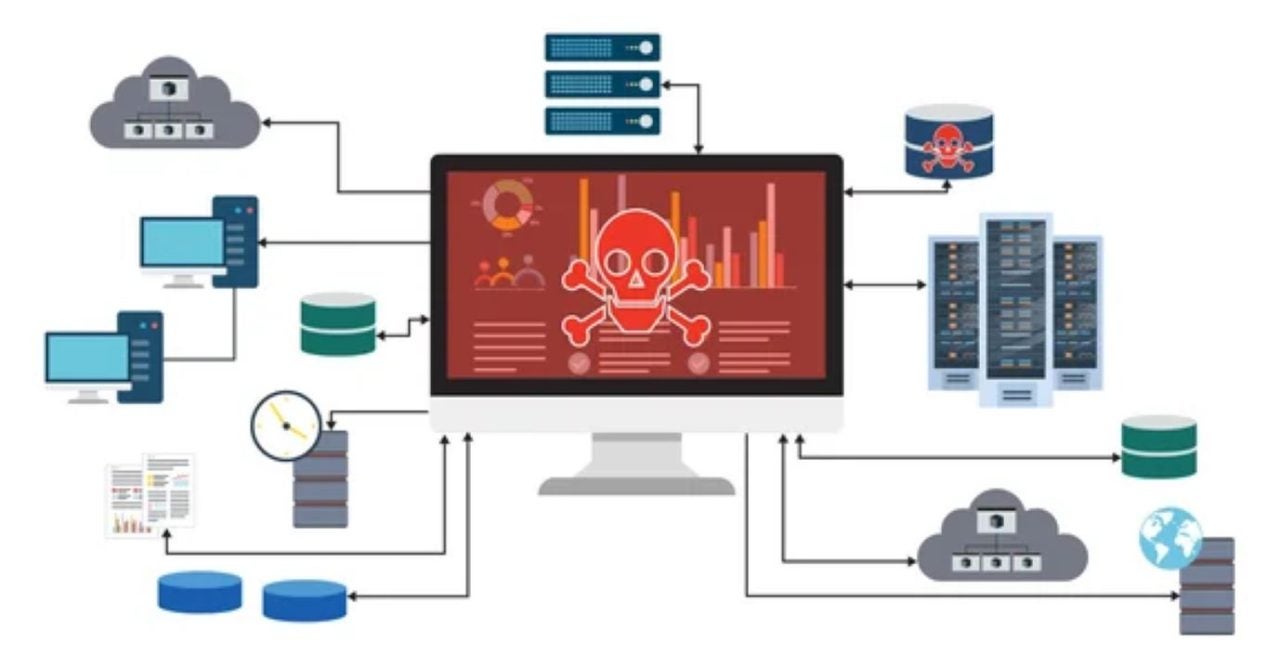

Recientemente, se ha observado un aumento en las actividades de grupos de individuos que utilizan estrategias maliciosas para comprometer la seguridad de los sistemas informáticos de los usuarios. Estos actores de amenazas emplean diversas tácticas para engañar a las personas, lo que ha llevado a un incremento significativo en la instalación de herramientas de acceso remoto sin autorización. Estas herramientas, aunque se diseñan para facilitar el control y la administración de sistemas a distancia, pueden ser utilizadas de forma maliciosa por los atacantes para acceder a información sensible o tomar control de dispositivos.

El peligro de trabajar desde casa

Los métodos más comunes para atraer a los usuarios hacia la instalación de software RMM incluyen la suplantación de identidad y la aparición de ofertas engañosas. Algunos ciberdelincuentes utilizan correos electrónicos que aparentan ser comunicados oficiales de empresas reconocidas, mientras que otros pueden crear anuncios que prometen soluciones gratuitas o descuentos significativos en productos tecnológicos. Estas tácticas buscan explotar la curiosidad o la necesidad del usuario, llevándolo a ejecutar programas que comprometen su seguridad.

Además, es importante destacar que la proliferación de estos métodos también se ha visto fomentada por la creciente dependencia de los usuarios en tecnologías digitales durante la pandemia. Con más personas trabajando desde casa, muchos desconocen los peligros asociados al software que permiten el acceso remoto. La instalación involuntaria de estas herramientas puede llevar a intrusiones serias, comprometiendo tanto datos personales como información corporativa.

Los expertos en ciberseguridad advierten que siempre es recomendable verificar la autenticidad de cualquier software que se desee instalar y desconfiar de propuestas que parezcan demasiado buenas para ser verdad. La prevención se convierte en la primera línea de defensa contra estas amenazas emergentes que, lamentablemente, continúan en aumento.