El ataque a la cadena de suministro conocido como GlassWorm ha escalado recientemente con la identificación de 73 nuevas extensiones durmientes en el mercado Open VSX.

Este desarrollo, que se produjo en abril de 2026, representa una evolución peligrosa en la manera en que los actores de amenazas distribuyen malware a los desarrolladores de software. Este grupo de extensiones sigue a una ola anterior detectada en marzo de 2026, que ya había documentado 72 extensiones maliciosas asociadas con la misma operación.

La evolución de las extensiones maliciosas

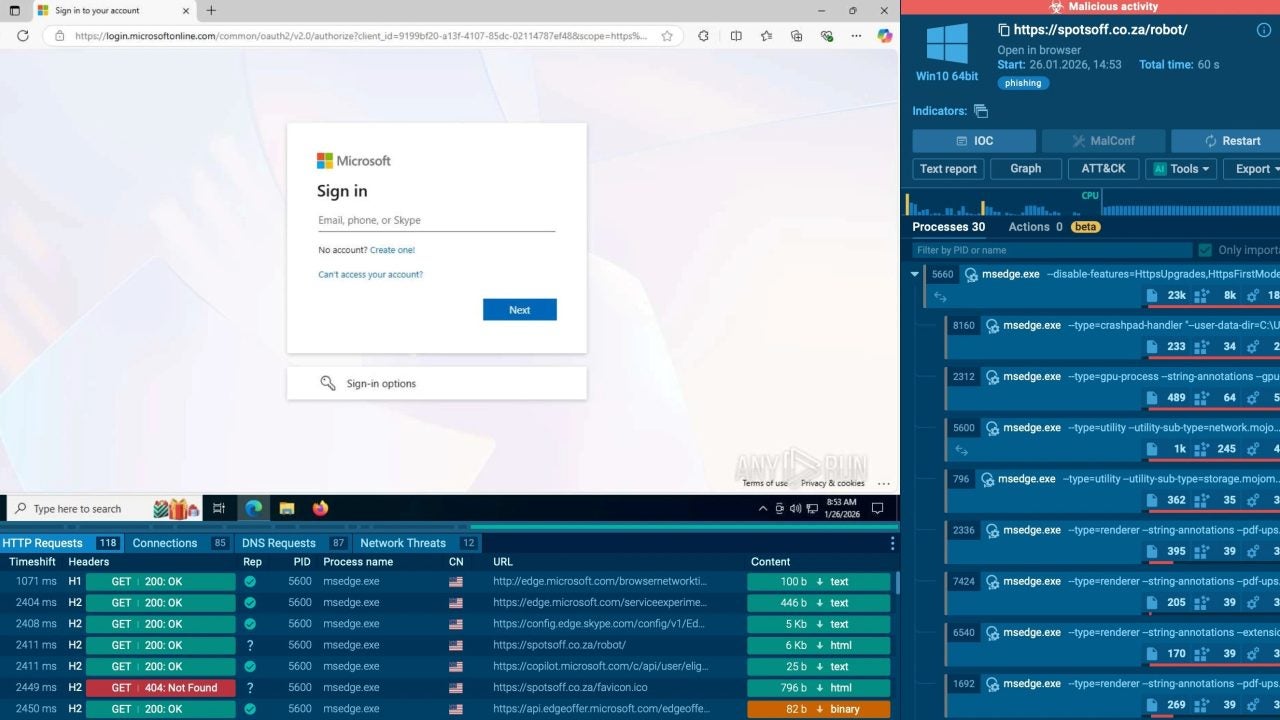

Las nuevas tácticas empleadas por los atacantes buscan evadir los escaneos de seguridad. Anteriormente, las variantes de este ataque abusaban de características de dependencias de extensiones para instalar programas maliciosos de manera silenciosa. En contraste, las extensiones durmientes son paquetes falsos publicados antes de ser activados, que inicialmente parecen inofensivos para generar confianza y acumular descargas.

Para llevar a cabo sus operaciones, los atacantes crean cuentas fraudulentas en GitHub para publicar versiones clonadas de herramientas populares. Un claro ejemplo es una extensión falsa del Paquete de Idioma Turco para Visual Studio Code, que emula de cerca la versión legítima, incluso al copiar su ícono y descripción, solo cambiando el nombre del editor.

Una vez que los desarrolladores instalan estas herramientas clonadas, los atacantes esperan para lanzar una actualización de software que entrega el malware. Al menos seis de las 73 nuevas extensiones ya han sido activadas, sirviendo como cargadores para obtener cargas externas de malware.

El código malicioso ya no es visible en el código fuente de la extensión, lo que incrementa las oportunidades de evadir la detección. Los equipos de seguridad deben estar atentos a ciertos indicadores de compromiso, y es crucial que los desarrolladores verifiquen los espacios de nombres de los editores y revisen cuidadosamente las cuentas de descarga antes de instalar cualquier extensión del mercado Open VSX.