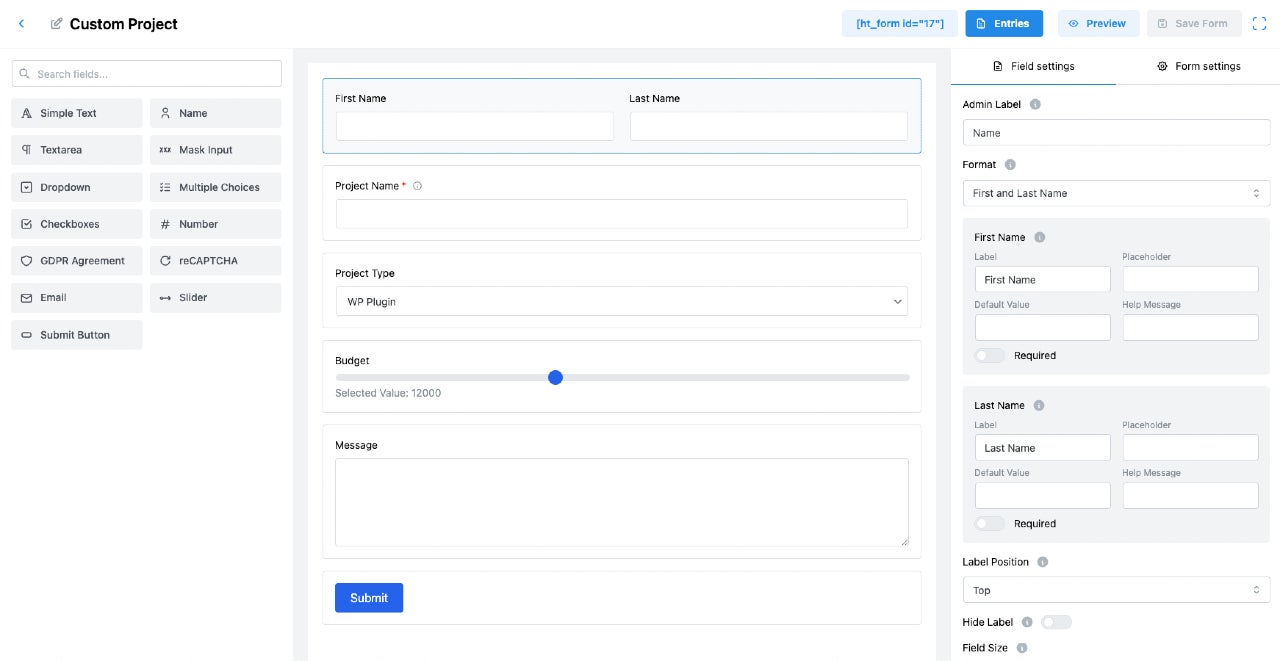

Recientemente, se ha detectado que alrededor de 10,000 sitios web de WordPress están en riesgo debido a fallas críticas en el plugin HT Contact Form Widget. Estas vulnerabilidades permiten potencialmente la toma de control de los sitios afectados, lo que representa una amenaza significativa para la seguridad de miles de páginas y sus datos.

Un problema de seguridad que puede ser grave

La investigación, realizada por la empresa de seguridad en ciberinternet, ha revelado que estos fallos críticos están relacionados con una falta de validación en el manejo de entradas del usuario. Esta situación puede ser explotada por atacantes que buscan ejecutar código malicioso en los servidores vulnerables. Es importante destacar que los administradores de estos sitios deben actuar con prontitud para mitigar el riesgo y proteger la información de sus usuarios.

El plugin HT Contact Form Widget es ampliamente utilizado en varios sitios de WordPress, lo que incrementa el potencial impacto de esta vulnerabilidad. Los expertos en seguridad han instado a los propietarios de sitios a desactivar el plugin hasta que se publique una actualización que solucione estos fallos. El no hacerlo podría dejar expuestas no solo las credenciales de administración, sino también datos sensibles de los visitantes.

Las alertas emitidas por organizaciones de ciberseguridad han resonado en la comunidad de desarrolladores de WordPress, quienes ahora están bajo presión para asegurar que sus herramientas sean robustas y seguras. Rumores indican que se está trabajando en una solución, pero la comunidad aún espera un pronunciamiento oficial sobre los pasos a seguir.

A medida que la situación evoluciona, es fundamental que los administradores de sitios web tomen medidas proactivas para salvaguardar su seguridad. Mantener una vigilancia constante sobre las actualizaciones de plugins y temas, así como realizar auditorías de seguridad, son prácticas que pueden ayudar a prevenir futuros incidentes.