Die beliebte Verschlüsselungssoftware TrueCrypt wird nicht mehr weiterentwickelt. Um ein komplettes Windows-System zu verschlüsseln, ist deshalb BitLocker von Microsoft die erste Wahl.

Wie Sie mit BitLocker zusätzliche Laufwerke wie externe Festplatten und USB-Sticks verschlüsseln, haben wir Ihnen bereits gezeigt. Die Absicherung der Systemfestplatte mit BitLocker ist ein klein wenig komplizierter.

BitLocker gehört in den Ultimate und Enterprise Editionen von Windows Vista und Windows 7 sowie in Window 8 Pro oder Windows 8 Enterprise zum Systemumfang. Wenn Sie eine Standardversion von Windows haben, müssen Sie diese erst noch auf Windows 8 Pro upgraden. Das Upgrade erfordert keine Installation, Microsoft schaltet die Zusatzfunktionen im System nur frei.

Und so funktioniert die Verschlüsselung mit BitLocker:

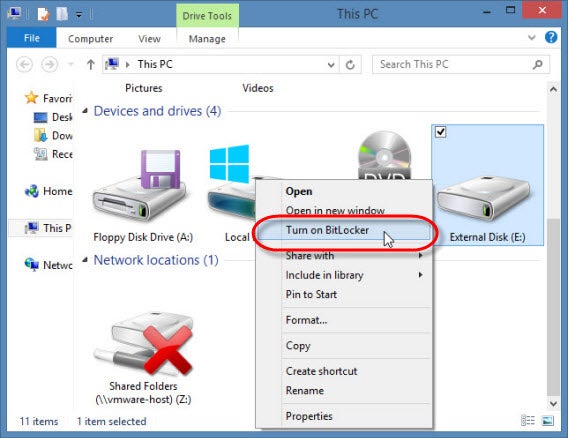

1. BitLocker für Datenträger auswählen

Klicken Sie mit der rechten Maustaste auf das Symbol des Systemlaufwerks und dann auf BitLocker aktivieren.

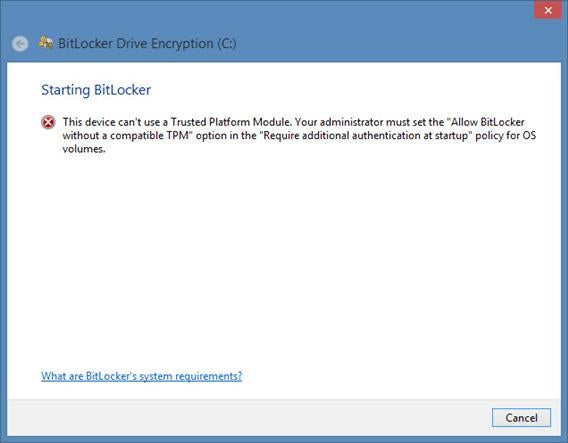

Sehen Sie die folgende Fehlermeldung machen Sie bei Schritt 2 weiter. Ansonsten können Sie direkt zu 5. Entsperrmethode beim Systemstart wählen springen.

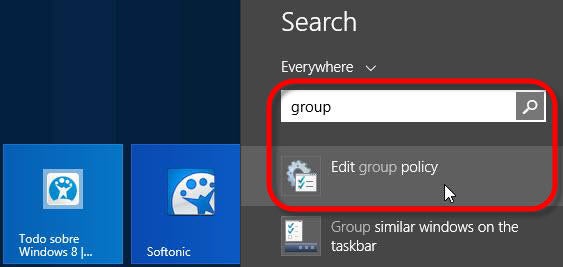

2. Öffnen Sie den Group Policy Editor

BitLocker nutzt normalerweise zur Verschlüsselung ein so genanntes TPM-Modul (Trusted Platform Module). Dies ist ein auf neueren Rechnern fest verbauter Chip auf der Hauptplatine. Im Group Policy Editor können Sie BitLocker auch für Rechner ohne ein solches Modul aktivieren.

3. Die BitLocker-Einstellungen im Group Policy Editor öffnen

3. Die BitLocker-Einstellungen im Group Policy Editor öffnen

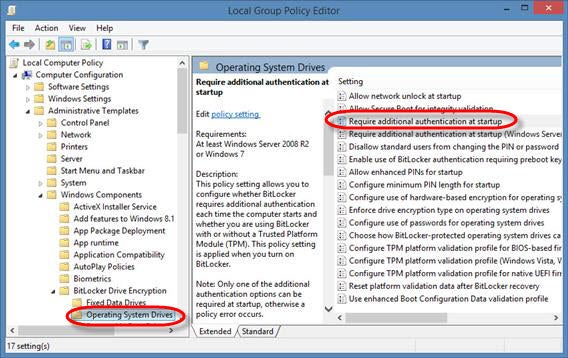

Wechseln Sie im linken Teilfenster zu Local Computer Policy > Computer Configuration > Administrative Templates > Windows Components > BitLocker Drive Encryption > Operating System Drives.

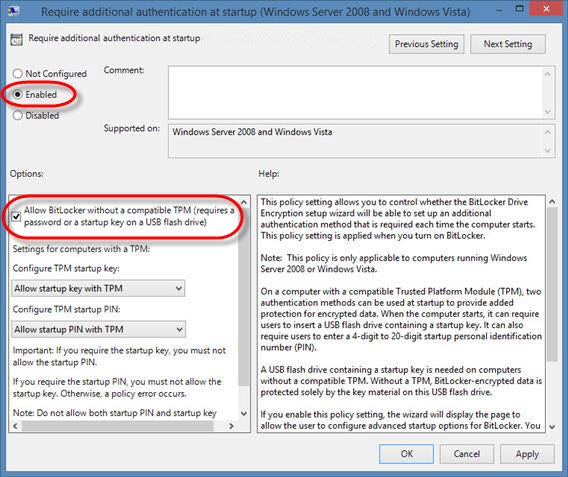

Danach öffnen Sie im rechten Teilfenster per Doppelklick den Eintrag Require additional authentication at startup. Achten Sie darauf, die richtige Option zu wählen. Es gibt einen ähnlichen Eintrag mit der Ergänzung (Windows Server….) im Namen.

4. Trusted Platform Module-Sicherheitsprüfung (TPM) für BitLocker deaktivieren

4. Trusted Platform Module-Sicherheitsprüfung (TPM) für BitLocker deaktivieren

Klicken Sie oben links bei Require additional authentication at startup auf Enabled. Aktivieren Sie die Checkbox Allow BitLocker without a compatible TPM (requires a password or a startup key on a USB flash drive). Schließen Sie das Fenster mit einem Klick auf OK.

Gehen Sie jetzt zurück zum ersten Schritt – 1. BitLocker für Datenträger auswählen

5. Entsperrmethode beim Systemstart wählen

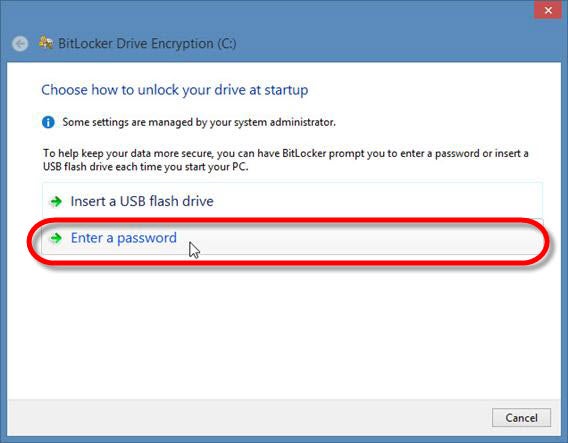

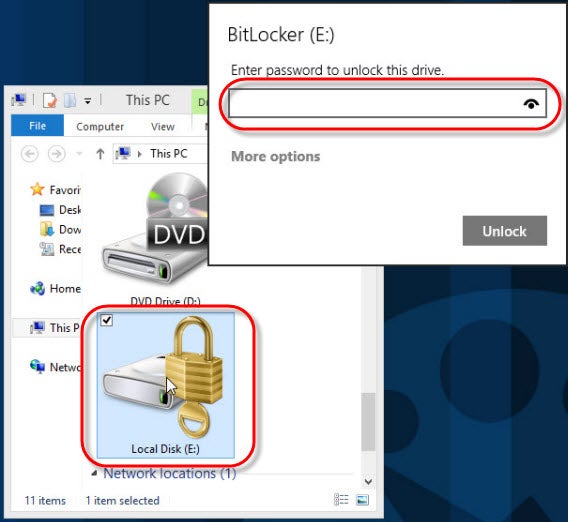

BitLocker schützt verschlüsselte Festplatten zusätzlich zum Windows-Nutzerkennwort mit einem Sicherheitsmechanismus. Erst nach erfolgreicher Legitimierung werden die Daten auf dem Laufwerk lesbar.

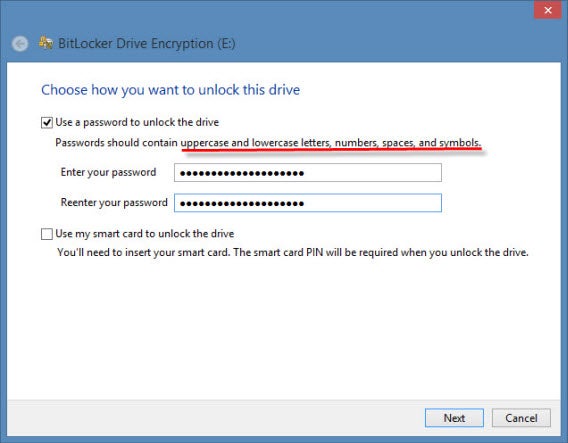

Den Freischaltcode können Sie entweder auf einem USB-Stick speichern oder ein Verschlüsselungs-Passwort angeben. Wir empfehlen die Passwort-Option. Der USB-Stick könnte verloren gehen oder beschädigt werden.

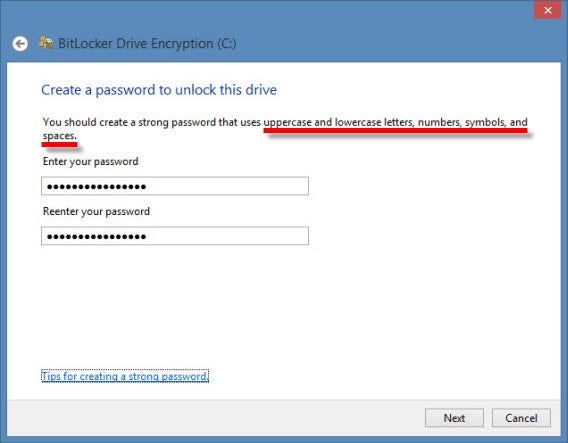

Wählen Sie ein nicht zu kurzes Kennwort mit einer Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen. Werfen Sie am Besten kurz einen Blick auf unsere Passwort-Tipps.

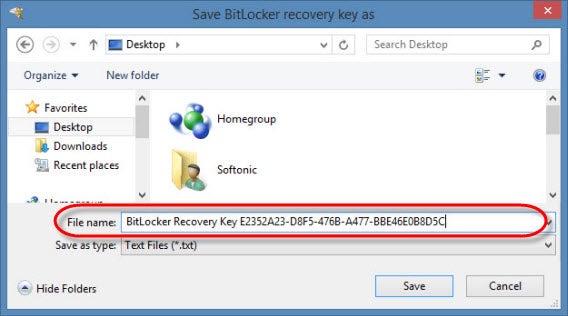

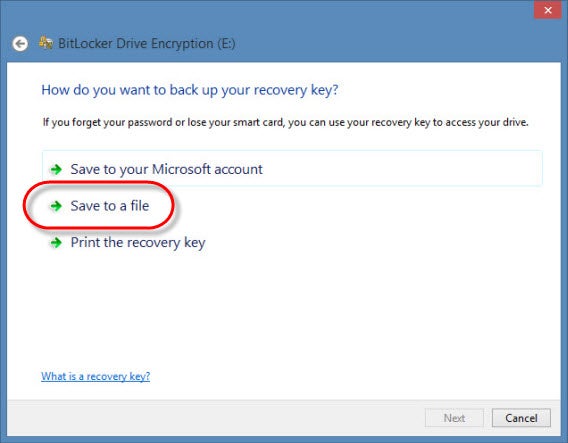

6. Notfall-Schlüssel zur Wiederherstellung speichern

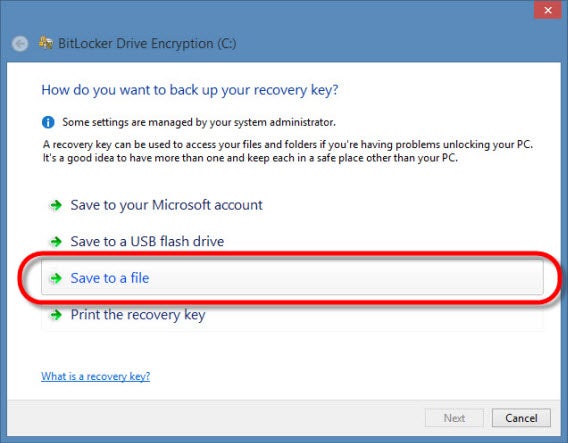

Im nächsten Schritt erstellen Sie einen Rettungs-Schlüssel. Falls Sie später das Passwort vergessen oder verlieren, hilft nur noch dieser Notfall-Code weiter. Wir empfehlen Ihnen diesen Schlüssel entweder als Datei oder auf Papier an einem sicheren Ort zu archivieren.

Bei dem Notfall-Schlüssel handelt es sich um eine einfache Textdatei mit zwei längeren Codes.

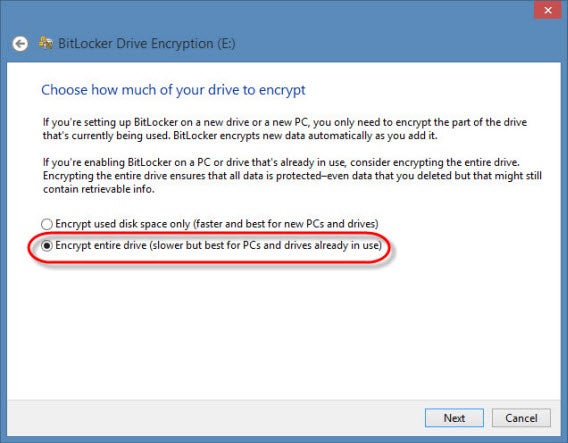

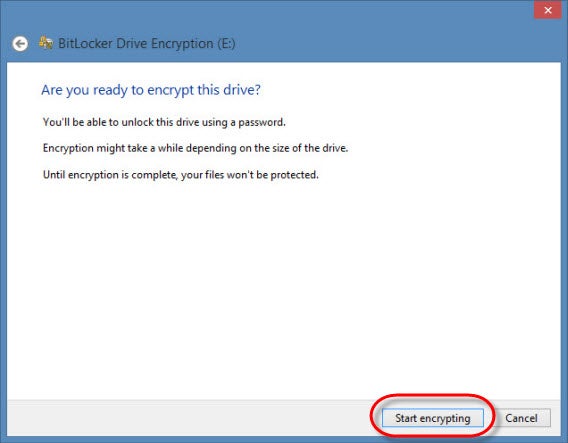

7. Verschlüsselung aktivieren

Im nächsten Schritt starten Sie die Verschlüsselung der Daten. Für größtmögliche Sicherheit sollten Sie die zweite Option verwenden. Die erste Option verschlüsselt nur aktuell genutzten Speicherplatz. Datenreste von gelöschten Dateien bleiben dadurch unberücksichtigt und könnten mit spezieller Software ausgelesen werden. Die zweite Prozedur dauert zwar etwas länger, aber Sie müssen die Aktion ja nur einmal durchführen.

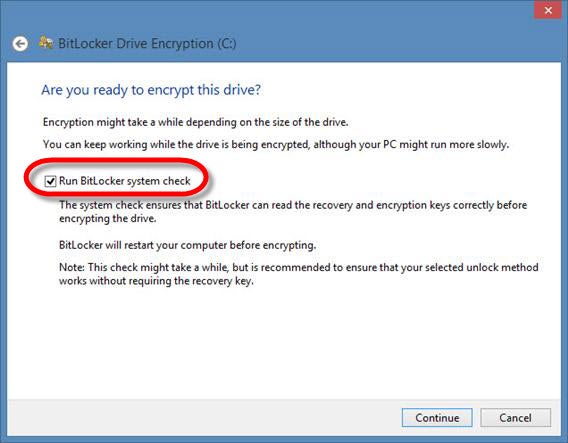

Vor der Verschlüsselung bietet Ihnen BitLocker noch einen Testlauf an, ob mit Ihrer Festplatte alles stimmt und die Sicherheitsschlüssel beim Systemstart problemlos gelesen werden können. Nutzen Sie diese Option und klicken Sie auf Run BitLocker system check und dann auf Continue.

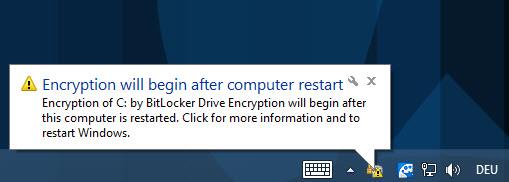

8. Rechner neu starten und Verschlüsselung durchführen

Windows bittet Sie mit einem kleinen Infosymbol um einen Rechner-Neustart.

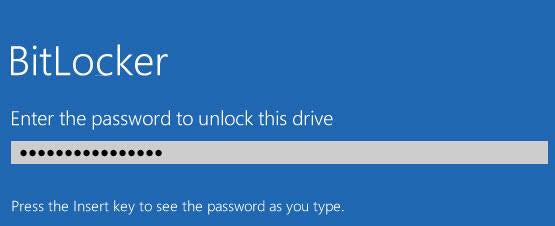

Beim Neustart müssen Sie noch vor dem eigentlichen Windows-Bootvorgang das von Ihnen gewählte Passwort eingeben.

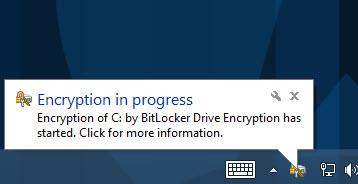

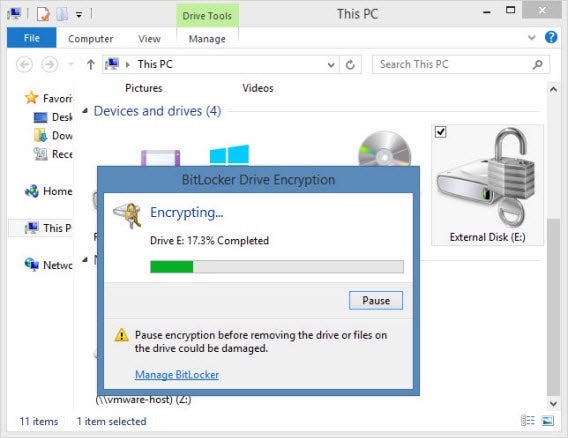

Danach melden Sie sich wie gewohnt bei Windows an. BitLocker verschlüsselt das Systemlaufwerk jetzt im Hintergrund. Ein kleines Infosymbol informiert Sie über den Status.

Danach melden Sie sich wie gewohnt bei Windows an. BitLocker verschlüsselt das Systemlaufwerk jetzt im Hintergrund. Ein kleines Infosymbol informiert Sie über den Status.

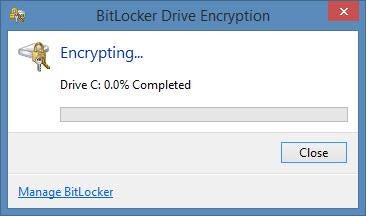

Nach einem Klick auf die Meldung können Sie den Fortschritt der Verschlüsselung einsehen.

Nach einem Klick auf die Meldung können Sie den Fortschritt der Verschlüsselung einsehen.

BitLocker ist jetzt eingerichtet. Achten Sie darauf, den Notfall-Code nicht zu verlieren. Falls Sie das Passwort vergessen, können Sie Ihre Daten notfalls damit wieder entschlüsseln. Ansonsten sind die Dateien für immer verloren.

ZIP-Verschlüsselung für Dateien und E-Mails macht Datenschutz einfach

Truecrypt: So verschlüsseln Sie das komplette Windows-System

Übersichtsseite: PC & Internet: Alles zu Sicherheit, Privatsphäre und Anonymität

Dieses Popup informiert Firefox-Nutzer normalerweise über eine große Versionsänderung.

Dieses Popup informiert Firefox-Nutzer normalerweise über eine große Versionsänderung.