Un supuesto grupo de hackers rusos se habría aprovechado de una vulnerabilidad de día cero recientemente corregida por Windows, con el fin de realizar ataques informáticos dirigidos a entidades ucranianas. La brecha de seguridad, identificada como CVE-2024-43451, permite a los atacantes robar el hash NTLMv2 del usuario registrado mediante una vulnerabilidad de suplantación de identidad en el protocolo NTLM, según señalaron investigadores de la empresa de ciberseguridad ClearSky (vía BleepingComputer). Esta técnica permite que el sistema del usuario establezca conexiones hacia un servidor controlado por el atacante, posibilitando el robo de credenciales.

Suscríbete a la Newsletter de Softonic y recibe las últimas noticias en tech, juegos, entretenimiento en tu buzón de correo

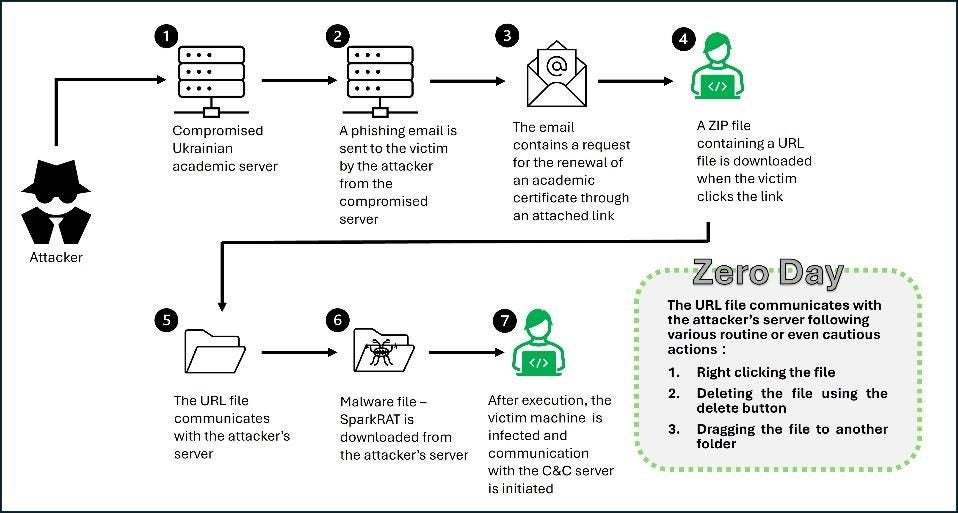

Suscríbete (es GRATIS) ►ClearSky observó esta campaña en junio tras detectar correos de phishing diseñados específicamente para explotar esta vulnerabilidad. Los mensajes incluían enlaces que descargaban un archivo de acceso directo a Internet, almacenado en un servidor comprometido previamente, perteneciente al Departamento de Educación y Ciencia de la ciudad de Kamianets-Podilskyi. “Cuando el usuario interactúa con el archivo URL, ya sea al hacer clic derecho, eliminarlo o moverlo, se activa la vulnerabilidad”, explicó ClearSky.

Una vez que el usuario desencadena esta acción, se establece una conexión remota para descargar una serie de malware, entre ellos SparkRAT, una herramienta de acceso remoto de código abierto y multiplataforma que permite el control remoto de los sistemas afectados. Durante la investigación del incidente, los expertos también identificaron un intento de robar el hash NTLM mediante el protocolo Server Message Block (SMB), el cual podría facilitar ataques de “pass-the-hash” o la obtención de contraseñas en texto plano.

ClearSky compartió estos hallazgos con el Equipo de Respuesta ante Emergencias Informáticas de Ucrania (CERT-UA), que vinculó los ataques con el grupo de amenazas UAC-0194, presuntamente de origen ruso. Microsoft confirmó los hallazgos de ClearSky tras lanzar el parche de seguridad correspondiente como parte del Patch Tuesday de noviembre de 2024. “Esta vulnerabilidad revela el hash NTLMv2 del usuario al atacante, quien podría utilizarlo para autentificarse como dicho usuario”, explicó Microsoft.

La Agencia de Ciberseguridad y Seguridad de las Infraestructuras de los Estados Unidos (CISA) añadió la vulnerabilidad CVE-2024-43451 a su catálogo de vulnerabilidades que han sido explotadas, instando a proteger los sistemas informáticos antes del 3 de diciembre. La agencia alertó que estas brechas de seguridad representan un riesgo significativo para las redes gubernamentales y son objetivos frecuentes de actores maliciosos.