El hackeo de la extensión de Chrome de Trust Wallet, ocurrido en noviembre de 2025, ha dejado al descubierto graves vulnerabilidades en la seguridad de la empresa, resultando en un robo de aproximadamente 8.5 millones de dólares en activos. En un análisis posterior al incidente, Trust Wallet reveló que los secretos de su repositorio de GitHub fueron expuestos, lo que permitió al atacante acceder al código fuente de la extensión y a la clave API de Chrome Web Store (CWS).

Un robo millonario

Con el acceso completo a la API de CWS gracias a la clave filtrada, el atacante logró subir versiones maliciosas de la extensión sin pasar por el proceso de revisión habitual de Trust Wallet. Se registró un dominio malicioso, “metrics-trustwallet[.]com”, donde se distribuyó una versión trojanizada de la extensión, diseñada para robar frases mnemotécnicas de los usuarios y proporcionar acceso no autorizado a sus billeteras.

Este ataque se produce en un contexto más amplio de un incidente de cadena de suministro de software conocido como Sha1-Hulud. Este ataque ha afectado a múltiples empresas, permitiendo a los atacantes introducir código malicioso a través de herramientas de desarrollo utilizadas comúnmente. La nueva versión de este malware, Shai-Hulud 3.0, ha llegado con mejoras en la ofuscación y la fiabilidad, lo que podría dificultar su detección.

Ante este evento, Trust Wallet ha iniciado un proceso de reclamaciones de reembolso para las víctimas, manejando cada caso de manera individual para protegerse contra el fraude. La empresa también ha implementado capacidades adicionales de monitoreo y controles relacionados con sus procesos de lanzamiento, con el fin de evitar futuros incidentes de esta naturaleza.

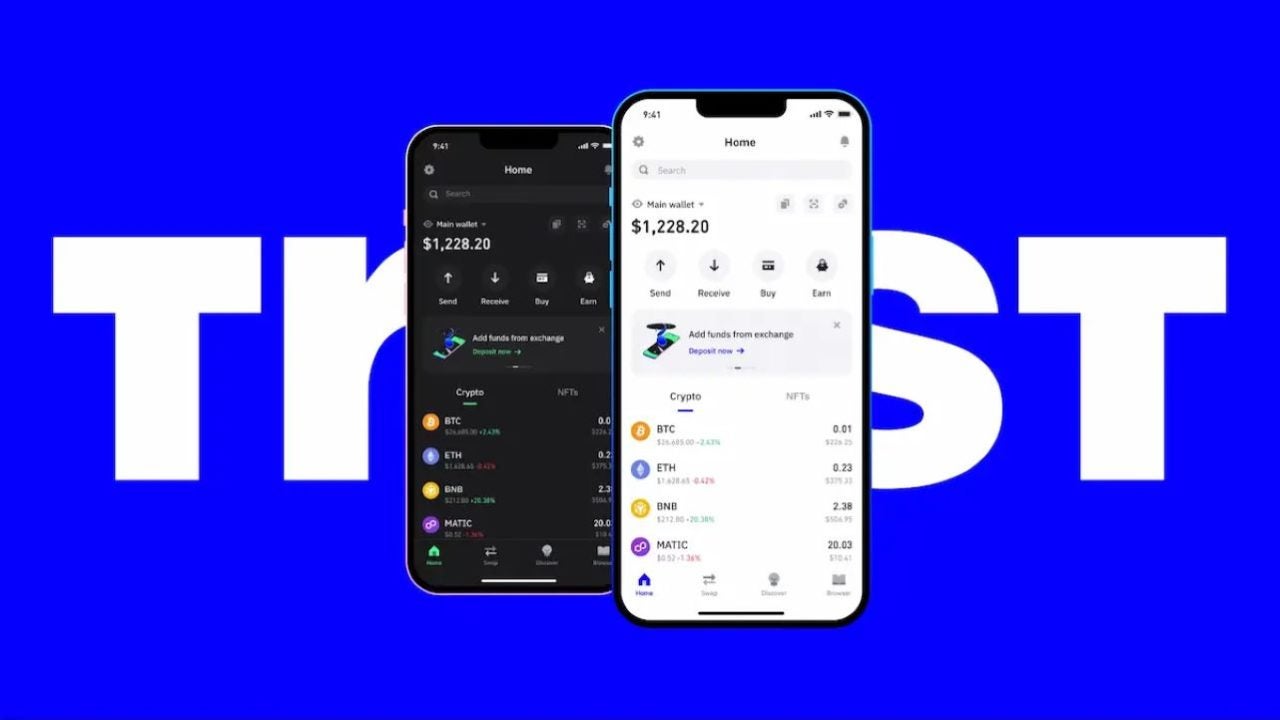

En un mensaje posterior al ataque, Trust Wallet advirtió a cerca de un millón de usuarios de su extensión que actualizaran a la versión 2.69, luego de que se facilitara una actualización maliciosa. La recuperación de activos robados y la restauración de la confianza del usuario serán esenciales en los próximos meses para la plataforma.