Se ha detectado una nueva y más peligrosa versión del malware NGate oculta en una aplicación de pago NFC, conocida como HandyPay. Este software malicioso ha estado activo desde noviembre de 2025 y utiliza inteligencia artificial para escribir su código, marcando un cambio significativo en las técnicas empleadas por los ciberdelincuentes para desarrollar herramientas de ataque.

No introduzcas el PIN de tu tarjeta en aplicaciones desconocidas

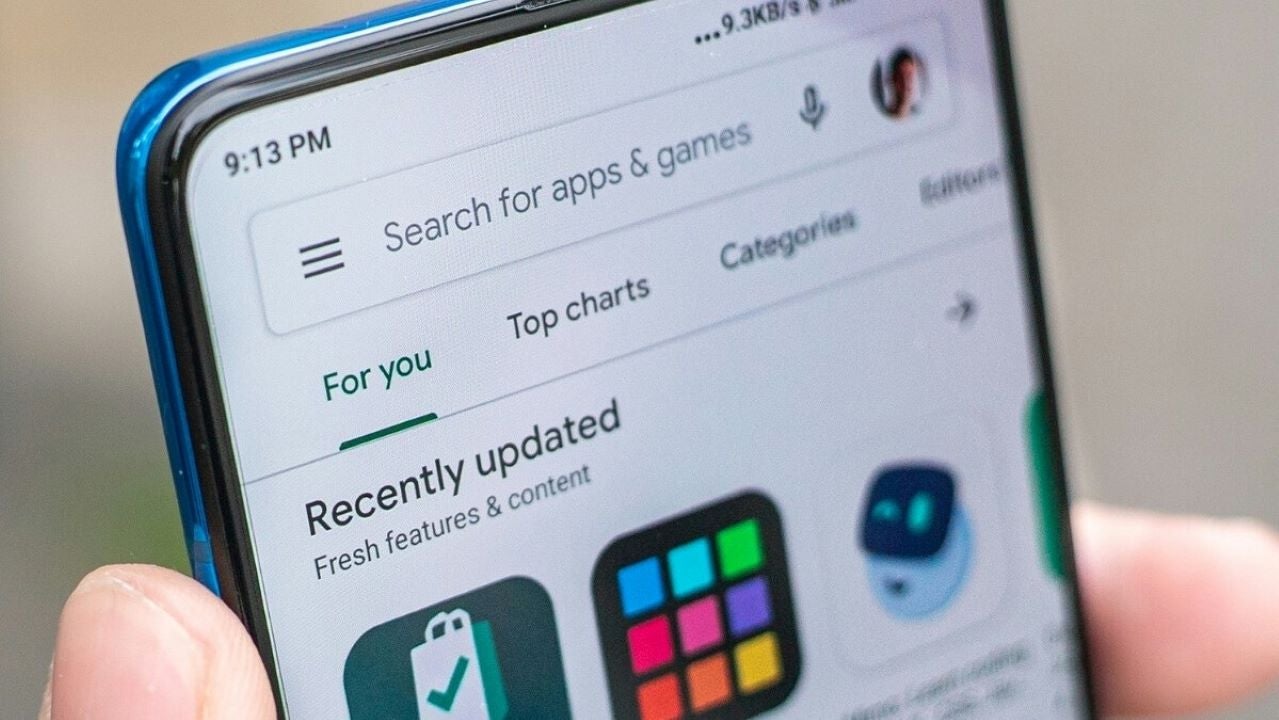

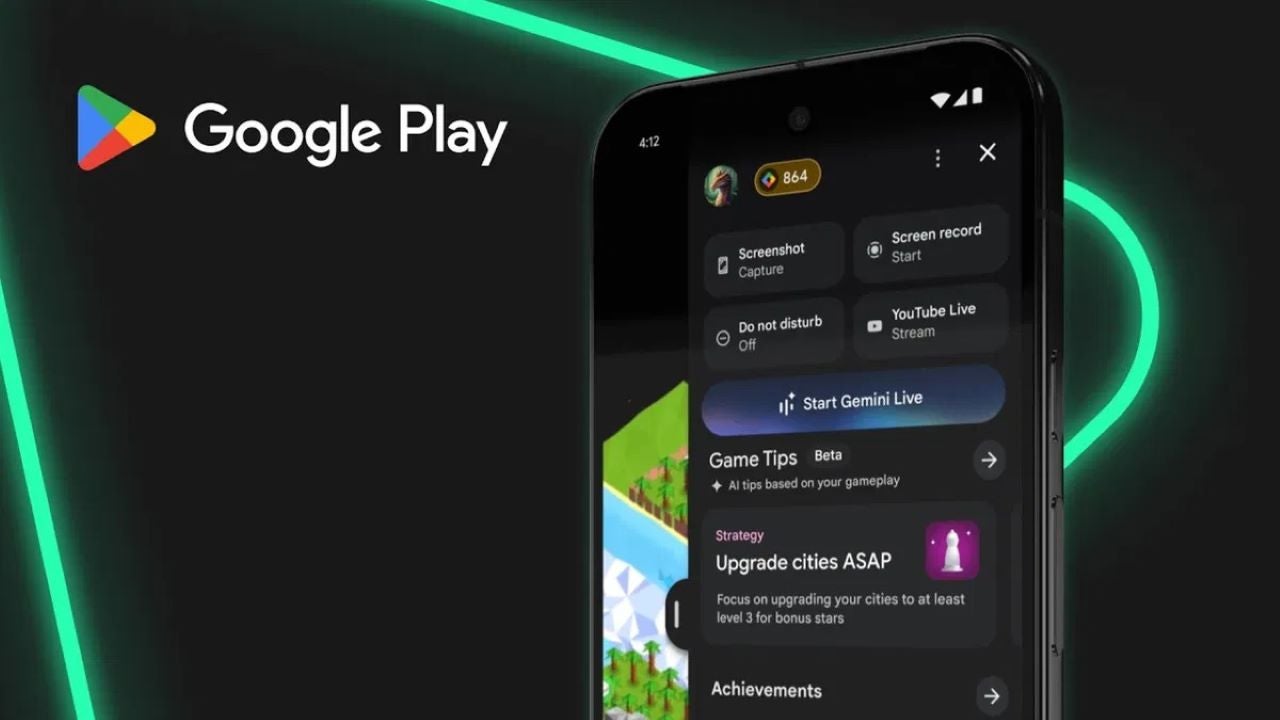

La aplicación HandyPay, que originalmente es legítima y disponible en Google Play desde 2021, ha sido trojanizada. Los atacantes han distribuido esta versión maliciosa fuera de la tienda oficial, utilizando dos canales distintos. El primero involucra un sitio web de lotería falso que simula ser la organización lotérica brasileña Rio de Premios, donde los usuarios son atraídos con un juego de raspadito fraudulento. El segundo canal implica una página de Google Play falsa cuyo objetivo es engañar a los usuarios para que descarguen el malware bajo el nombre de Protección de Tarjeta.

Una vez instalada la aplicación, HandyPay solicita al usuario que la configure como la aplicación predeterminada de pago NFC. Esto parece inofensivo ya que es parte de la funcionalidad original de la aplicación. Sin embargo, cuando el usuario introduce su PIN de tarjeta y acerca su tarjeta al teléfono, el malware captura la información de la tarjeta y la envía al dispositivo controlado por el atacante sin requerir permisos especiales, lo que dificulta su detección.

Los investigadores de WeLiveSecurity han identificado que el código malicioso contiene indicios de generación por inteligencia artificia. Se aconseja a los usuarios que descarguen aplicaciones de pago únicamente desde fuentes oficiales y que activen Google Play Protect para una mayor seguridad. Asimismo, es crucial no ingresar el PIN de tarjeta en aplicaciones desconocidas, especialmente aquellas que parecen ofrecer premios o protección de tarjetas.